在 ServBay 中添加和配置基于 Docker 容器的网站

ServBay 是一个支持 macOS 和 Windows 的本地 Web 开发环境,支持多种语言和技术栈。除了直接运行 ServBay 内置的软件包(如 PHP, Node.js, Python, Go, Java, 数据库等)来托管网站外,您还可以利用 Docker 容器来运行和管理您的网站或服务。这种方式提供了极高的灵活性、环境隔离性和一致性,特别适用于需要特定环境或依赖的项目。

本文将详细介绍如何在 ServBay 中添加一个由 Docker 容器承载的网站,通过 ServBay 的反向代理功能将其集成到您的本地开发流程中。

概述

通过将 ServBay 配置为反向代理,您可以将特定的域名请求转发到运行在 Docker 容器内部的服务端口。ServBay 负责处理入口流量(如 HTTPS 证书、域名解析等),而 Docker 容器则专注于运行您的应用程序。这种模式结合了 ServBay 的便利管理界面与 Docker 的强大容器化能力。

以下步骤将指导您完成在 ServBay 中添加和配置一个 Docker 服务承载的网站的整个过程。

前提条件

在开始之前,请确保您已满足以下条件:

- ServBay 已安装并运行: 您已经在 macOS 上成功安装并启动了 ServBay。

- Docker 已安装并运行: 您已经在 macOS 上安装了 Docker Desktop 或其他 Docker 环境,并且 Docker 服务正在运行。

- Docker 镜像和容器已准备: 您已经构建或拉取了包含您网站或应用程序的 Docker 镜像,并且可以运行该镜像以启动一个容器。

添加网站的详细步骤

步骤 1:准备并运行 Docker 容器

首先,您需要确保您的 Docker 容器正在运行,并且其内部服务(如 Web 服务器)监听的端口已通过 Docker 的端口映射功能暴露到宿主机(即您的 macOS)的一个可用端口上。

例如,如果您有一个简单的 Nginx 容器,其内部 Nginx 监听 80 端口,您可以使用以下命令将其宿主机的 8080 端口映射到容器的 80 端口:

bash

docker run -d --name my-nginx-servbay -p 8080:80 nginx1

在这个示例中,Docker 容器 my-nginx-servbay 内部的 Nginx 服务监听的是 80 端口,但通过 -p 8080:80 参数,我们将容器的 80 端口映射到了宿主机的 8080 端口。ServBay 将需要连接到宿主机的 8080 端口。

请根据您的实际应用和 Dockerfile 配置,确保容器内部的服务正在监听正确的端口,并将该端口映射到宿主机的一个端口上。

步骤 2:打开 ServBay 管理界面

在您的 macOS 应用程序文件夹中找到 ServBay 应用图标,双击打开 ServBay 管理界面。

步骤 3:导航到网站管理页面

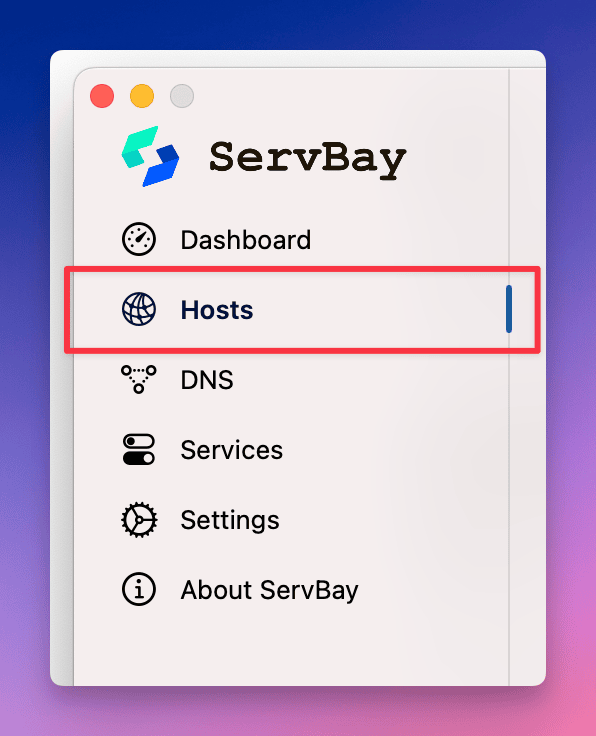

打开 ServBay 后,您会看到主界面。在左侧的导航菜单中,找到并点击 网站 选项。这将带您进入 ServBay 的网站管理页面,您可以在这里查看和配置所有已添加的本地网站。

图示:点击左侧导航栏的“网站”进入管理页面。

图示:点击左侧导航栏的“网站”进入管理页面。

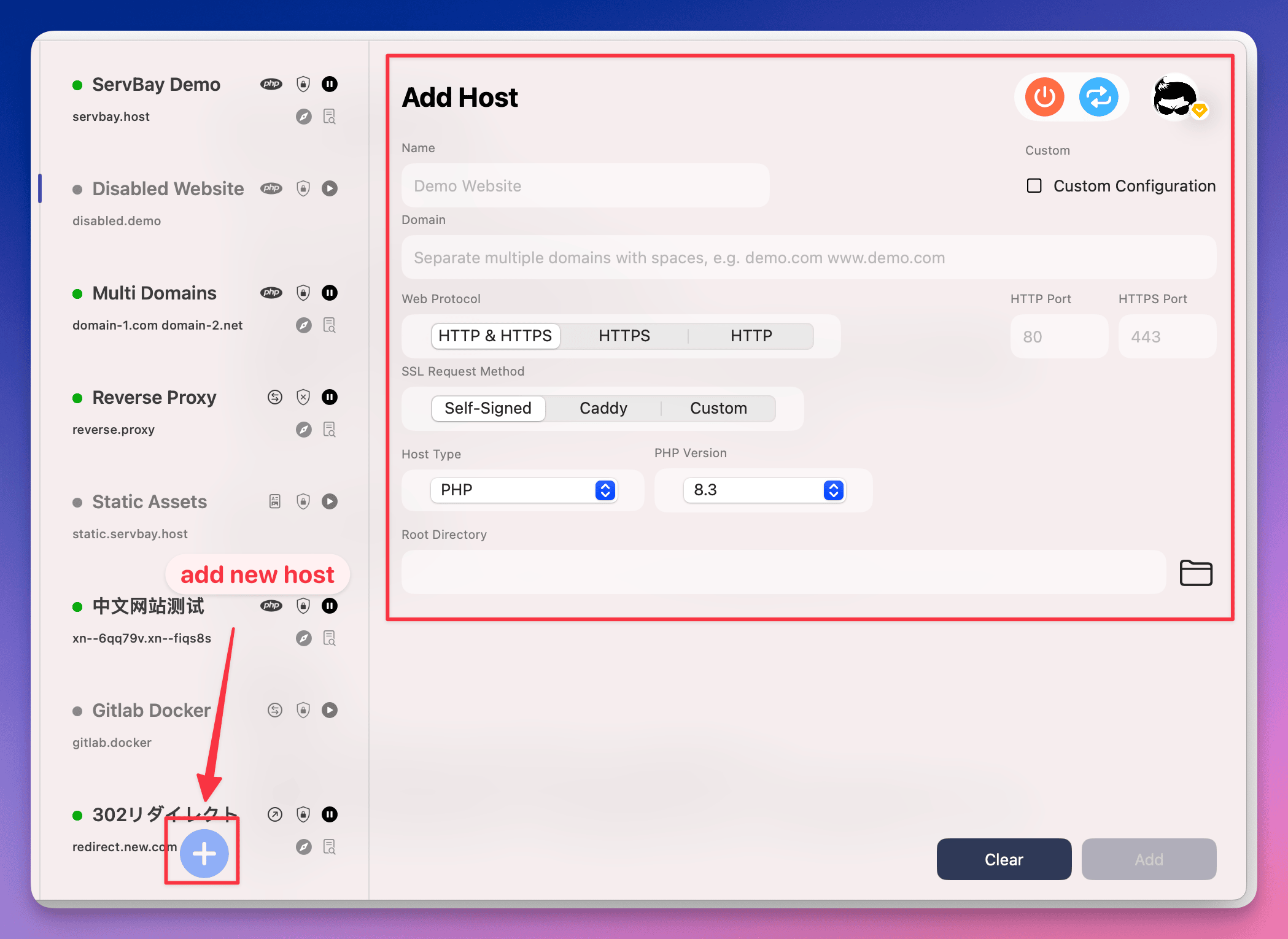

步骤 4:添加新网站

在网站管理页面的底部,您会看到一个 + 按钮。点击此按钮, ServBay 将在右侧区域展开一个新的表单,供您输入新网站的配置信息。

图示:点击页面下方的“+”按钮添加新网站。

图示:点击页面下方的“+”按钮添加新网站。

步骤 5:配置网站设置

在新打开的网站配置表单中,您需要填写以下关键信息:

- 名称 (Name): 为您的网站指定一个易于识别的名称,例如

Docker Nginx Demo。这个名称仅用于 ServBay 内部管理。 - 域名 (Domain): 输入您希望在浏览器中访问此 Docker 容器网站的本地域名。建议使用

.servbay.demo后缀以避免与公共域名冲突,例如docker.servbay.demo。ServBay 会自动配置您系统的 hosts 文件,将此域名指向本地 (127.0.0.1)。 - 协议 (Protocol): 选择网站支持的协议。通常保持默认的

HTTP/HTTPS即可。ServBay 会同时监听 HTTP (80) 和 HTTPS (443) 端口,并根据您的 SSL 设置进行处理。 - SSL 证书请求方式 (SSL Certificate Request Method): 建议选择

ServBay CA。ServBay 会自动为您生成和管理一个由 ServBay User CA 签发的本地信任的 SSL 证书。通过安装 ServBay Public CA 到您的系统钥匙串,您可以使浏览器信任这些本地证书,方便您在本地进行 HTTPS 开发和测试。如果您有其他需求,也可以选择ACME(例如用于 Let's Encrypt 证书)或Custom(使用自己的证书)。 - 网站类型 (Website Type): 【关键】 选择

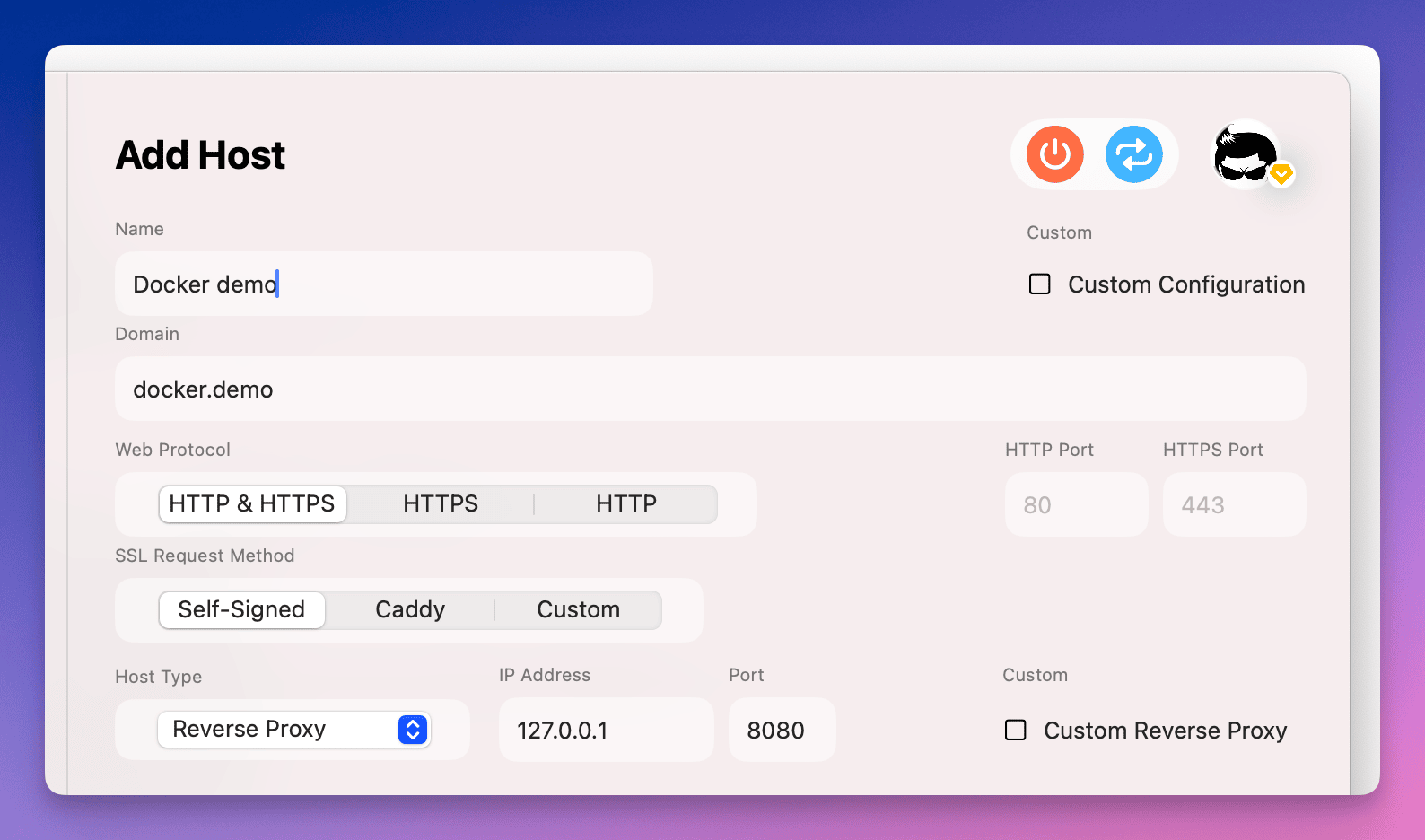

反向代理 (Reverse Proxy)。这表示 ServBay 将作为该域名的入口,并将请求转发到您指定的后端服务地址。 - IP 地址 (IP Address): 输入您的 Docker 容器服务监听的宿主机 IP 地址。对于大多数本地 Docker 设置,这个地址通常是您本地的回环地址

127.0.0.1。 - 端口 (Port): 输入您的 Docker 容器服务在宿主机上暴露的端口号。这对应于您在

docker run -p <宿主机端口>:<容器端口>命令中指定的<宿主机端口>。例如,如果您使用了-p 8080:80,这里就填写8080。

图示:填写 Docker 反向代理网站的配置信息。

图示:填写 Docker 反向代理网站的配置信息。

步骤 6:完成并保存配置

填写完所有必要的配置信息后,点击表单底部的 添加 (Add) 按钮。

ServBay 将会处理您的请求,自动在 ServBay 的 Web 服务器(如 Caddy 或 Nginx)配置中添加相应的反向代理规则,并更新系统的 hosts 文件以指向您设置的本地域名。

保存成功后,ServBay 可能需要短暂的应用配置,您就可以尝试访问您刚刚添加的域名了。

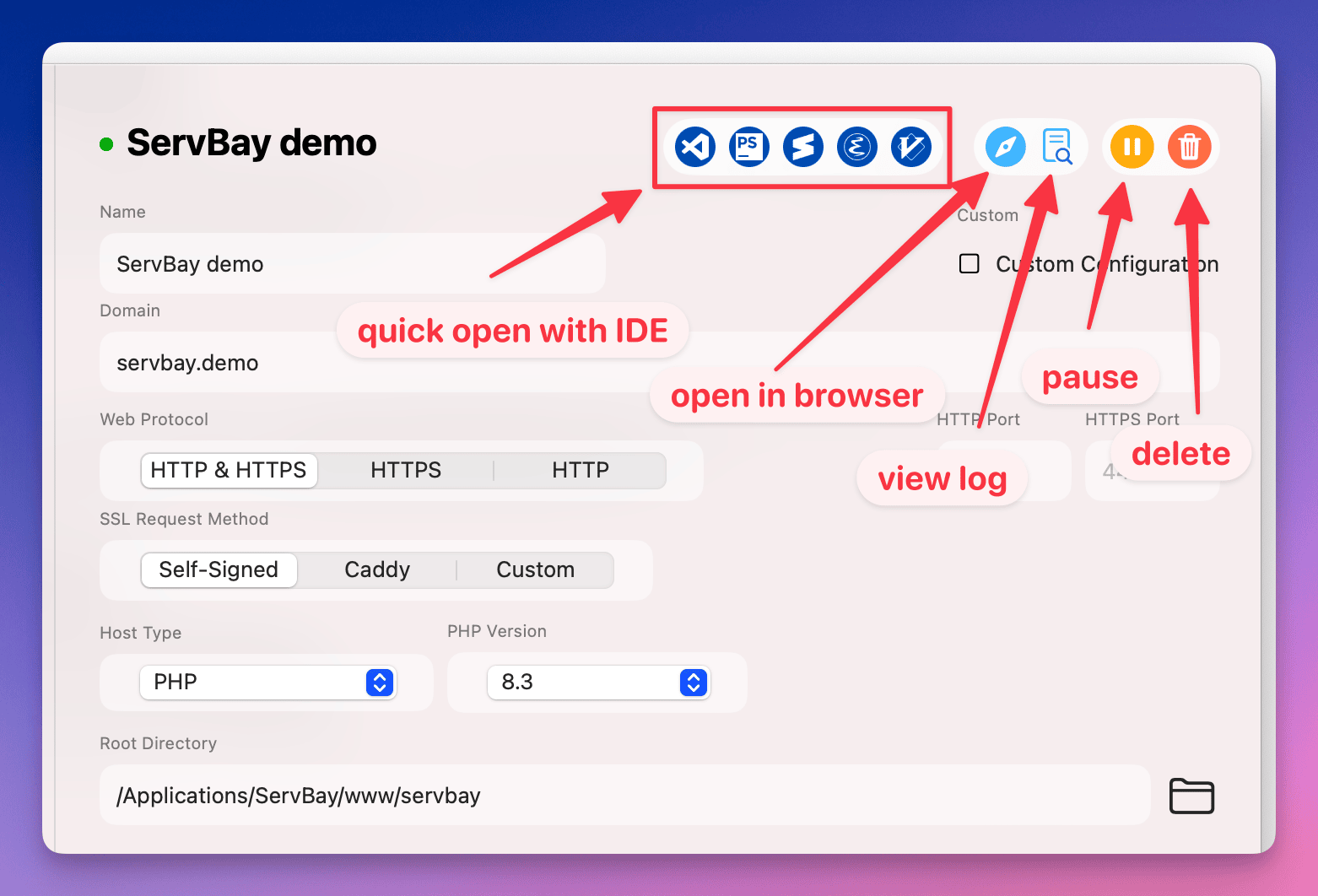

步骤 7:访问网站并使用快捷操作

配置保存成功后,回到网站管理页面,您会看到新添加的网站条目。确保其状态显示为“运行中”。

您现在可以在浏览器中访问您设置的域名(例如 http://docker.servbay.demo 或 https://docker.servbay.demo)。如果一切配置正确,ServBay 会将您的请求转发到 Docker 容器的服务上,并在浏览器中显示容器提供的网页内容。

在网站列表条目上,ServBay 提供了一系列方便的快捷操作按钮,包括:

- 使用 IDE 打开网站根目录: (对于反向代理类型网站,此按钮可能不适用或指向 ServBay 的配置目录,具体行为取决于 ServBay 版本和配置)

- 在浏览器中打开网站: 快速在新标签页中打开该网站的 URL。

- 查看网站日志: 查看 ServBay 为该网站记录的访问日志和错误日志,这对于调试非常有用。

- 暂停、开启网站: 临时禁用或启用该网站的 ServBay 反向代理配置。

- 删除网站: 从 ServBay 中移除该网站的配置。

图示:ServBay 网站列表条目提供的快捷操作按钮。

图示:ServBay 网站列表条目提供的快捷操作按钮。

注意事项与最佳实践

- Docker 容器状态: 确保您的目标 Docker 容器始终处于运行状态,否则 ServBay 将无法成功转发请求。

- 端口映射: 仔细检查 Docker 的端口映射配置 (

-p参数) 和 ServBay 中填写的端口号是否一致,且该端口在宿主机上未被其他程序占用。 - 防火墙: 检查您的 macOS 防火墙设置,确保 ServBay 使用的端口(默认 80, 443)以及 Docker 暴露的宿主机端口没有被阻止。

- Docker 网络模式: 在大多数情况下,使用默认的

bridge网络模式并通过-p参数进行端口映射是最简单的方式。如果您使用host网络模式,ServBay 直接通过容器内部监听的端口访问即可(如果容器内部监听 80,ServBay 端口就填 80),但host模式可能存在端口冲突问题。 - ServBay CA: 为了方便 HTTPS 开发,强烈建议安装 ServBay Public CA。这使得 ServBay 生成的本地证书在您的浏览器中被信任,避免安全警告。

常见问题与故障排除 (FAQ)

Q: 添加网站后无法访问,浏览器显示连接错误或超时?

A: 请按以下步骤排查:

- 检查 ServBay 网站状态: 在 ServBay 网站管理页面,确认该网站条目显示为“运行中”。

- 检查 Docker 容器状态: 在终端中运行

docker ps,确认目标 Docker 容器正在运行。 - 检查 Docker 端口映射: 运行

docker ps,查看容器的端口映射信息 (PORTS列),确认宿主机端口(例如0.0.0.0:8080->80/tcp或127.0.0.1:8080->80/tcp中的8080)是您在 ServBay 中配置的端口。 - 检查 Docker 容器内部服务: 确认 Docker 容器内部的 Web 服务(如 Nginx, Apache, Node 应用等)正在监听正确的端口,并且没有内部错误。可以查看 Docker 容器的日志 (

docker logs <容器ID或名称>)。 - 检查 ServBay 日志: 在 ServBay 网站列表中点击该网站的日志图标,查看 ServBay 的访问和错误日志,可能会有转发失败的详细信息。

- 检查系统 hosts 文件: 虽然 ServBay 会自动处理,但可以手动检查

/etc/hosts文件,确认您的域名是否已正确指向127.0.0.1。 - 检查防火墙: 确保防火墙没有阻止对 ServBay 使用的端口或 Docker 暴露的宿主机端口的访问。

Q: 我可以使用 ServBay 管理 Docker 容器本身吗?

A: ServBay 主要负责管理本地 Web 服务、数据库、编程语言环境以及将流量路由到后端服务(包括 Docker 容器)。ServBay 本身不提供完整的 Docker 容器生命周期管理(如启动、停止、构建镜像等)功能。您仍然需要使用 Docker 命令行工具或 Docker Desktop 界面来管理您的容器。

Q: ServBay CA 是什么?我为什么需要安装它?

A: ServBay CA (Certificate Authority) 是 ServBay 为了方便本地 HTTPS 开发而提供的一套证书管理机制。ServBay User CA 用于签发您本地网站的 SSL 证书,而 ServBay Public CA 是 ServBay User CA 的根证书。通过将 ServBay Public CA 安装到您的系统钥匙串中,您的操作系统和浏览器会信任由 ServBay User CA 签发的所有证书,从而在访问本地 ServBay 托管的 HTTPS 网站时不再显示“不安全连接”的警告。这对于模拟生产环境的 HTTPS 访问进行本地开发和测试至关重要。

总结

在 ServBay 中添加一个由 Docker 容器承载的网站是一个高效且灵活的方式,它利用 ServBay 作为本地开发环境的中心枢纽来管理流量和域名,同时借助 Docker 的强大能力来运行和隔离应用程序环境。通过简单的反向代理配置,您可以轻松地将各种基于 Docker 的项目集成到您的 ServBay 工作流程中。遵循本文提供的步骤和注意事项,您可以顺利地设置并运行您的 Dockerized 本地网站。