在 ServBay 中配置 Pinggy 反向代理服务指南

Pinggy 是一款轻量级且易于使用的内网穿透工具,它可以帮助您快速将本地运行的 Web 服务安全地暴露到公共互联网。ServBay 通过集成 Pinggy,为 macOS 开发者提供了一种便捷的方式来创建公共访问隧道,适用于代码演示、API 测试或与外部协作者共享本地开发成果。本指南将引导您完成在 ServBay 中配置和使用 Pinggy 服务的全过程。

概述

ServBay 内置了对 Pinggy 的支持,使得其安装和管理变得异常简单。您可以在 ServBay 的图形界面中直接控制 Pinggy 隧道,将您在 ServBay 上托管的本地网站映射到一个公开的 URL,从而实现公网访问。

应用场景

- 快速演示: 向客户或同事即时展示您本地 macOS 环境中正在开发的网站或应用。

- API 与 Webhook 测试: 为需要公网回调的第三方服务(如社交登录、消息队列)提供一个临时的公共端点。

- 远程调试: 方便远程团队成员访问和调试您的本地开发环境。

- 移动端测试: 允许移动设备通过公共 URL 访问您本地运行的后端服务。

前提条件

- ServBay 已安装: 请确保您的 macOS 系统已经成功安装并运行最新版本的 ServBay。

- Pinggy 账户: 您需要一个 Pinggy 账户。请访问 Pinggy 官方网站 进行注册。Pinggy 提供免费和付费套餐。

- 本地网站: 在 ServBay 中至少已配置并运行一个本地网站,例如

servbay.demo或kirby.test。

操作步骤

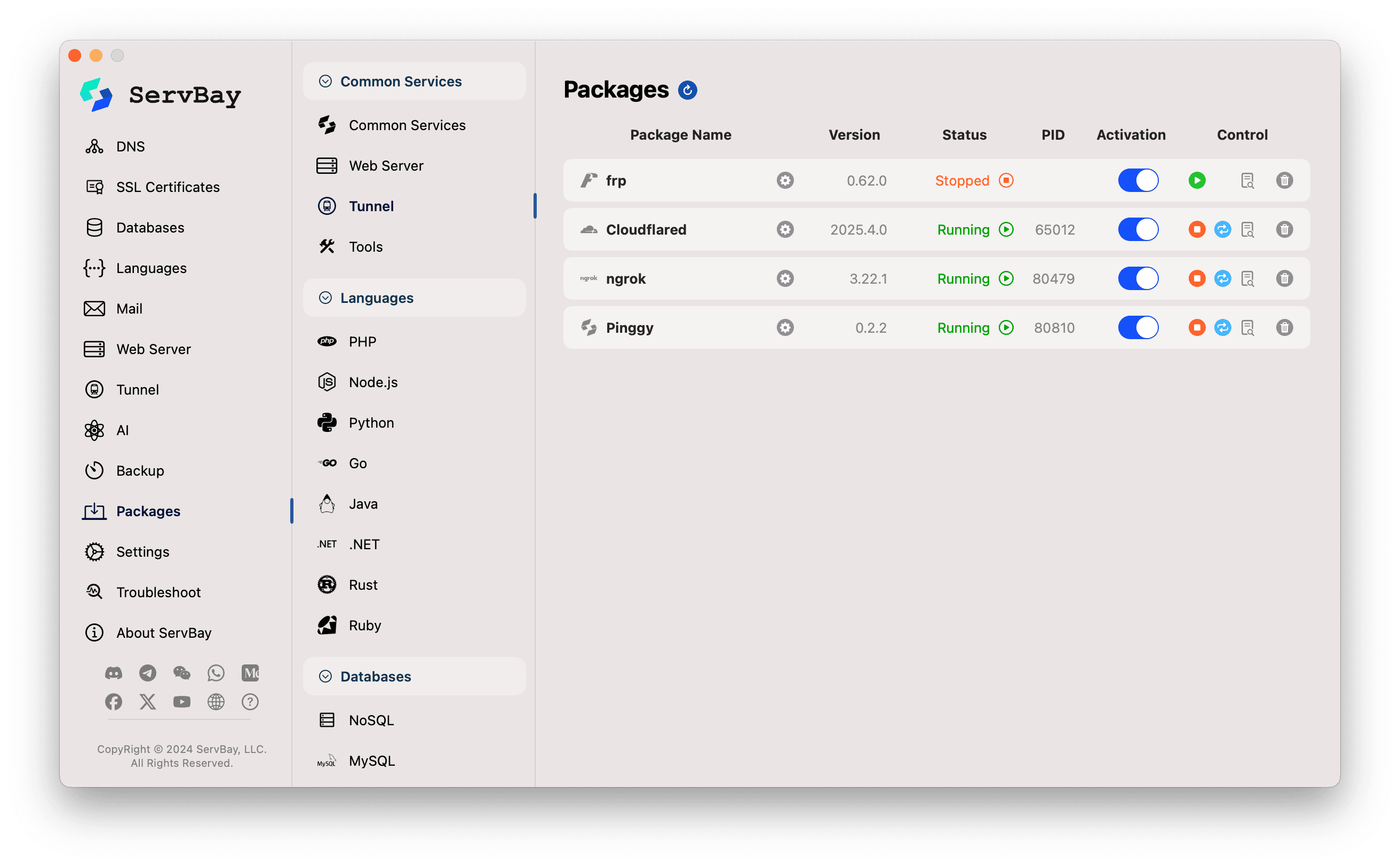

1. 在 ServBay 中安装 Pinggy 软件包

如果您是首次在 ServBay 中使用 Pinggy,需要先安装其软件包:

打开 ServBay 应用程序。

在左侧导航栏中,点击 软件包 (Packages)。

在可用的软件包列表中,找到或搜索

Pinggy。点击

Pinggy旁边的安装按钮。安装完成后,您可以尝试在

Pinggy右侧点击启动开关。如果此时服务启动失败或状态显示异常,这是正常情况,因为 Pinggy 尚未配置。我们将在接下来的步骤中完成配置。

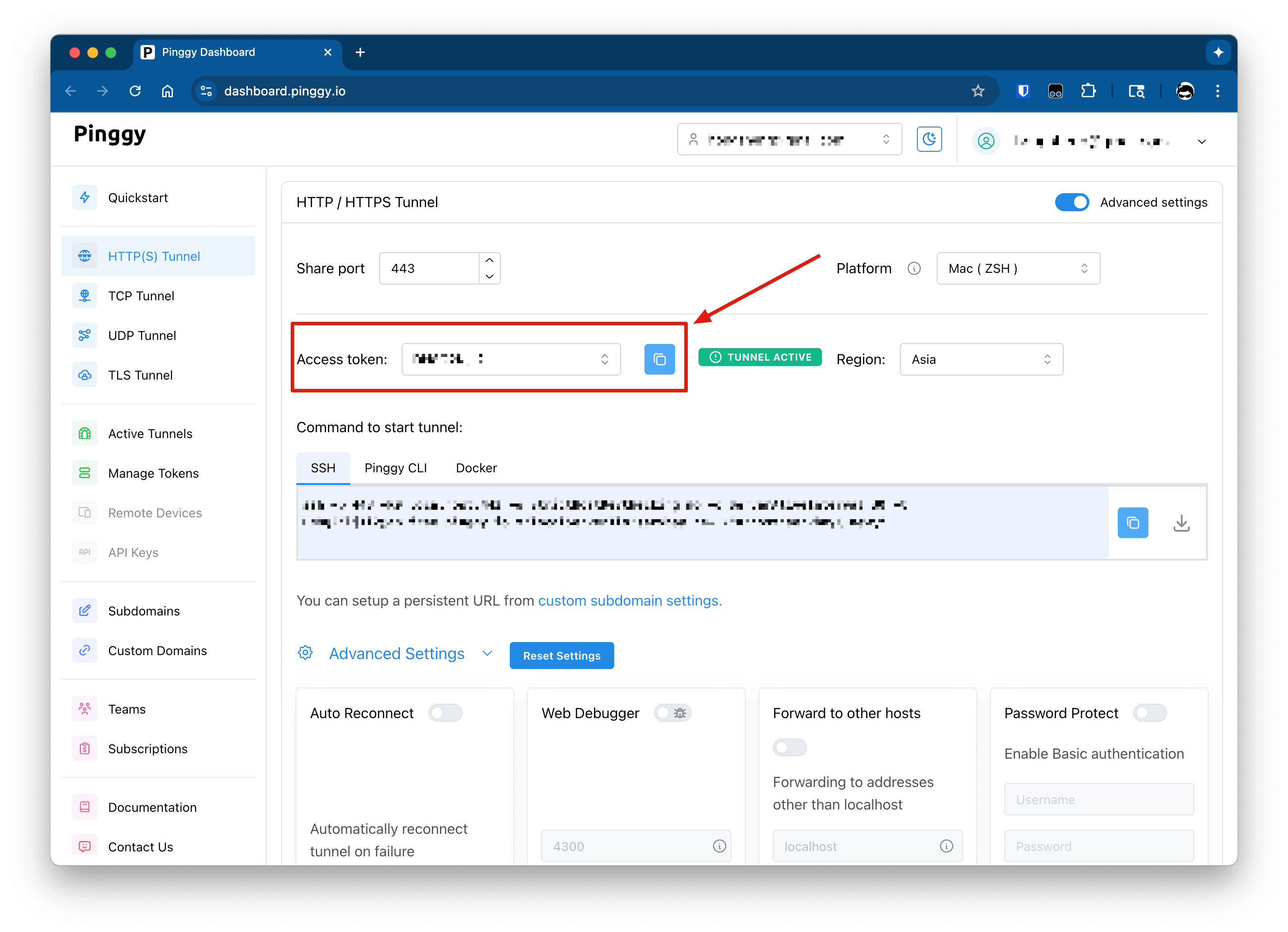

2. 获取您的 Pinggy Access token

Pinggy 使用 Access token 来验证您的账户并启用隧道服务。

访问 Pinggy Dashboard 并使用您的凭据登录。

成功登录后,您通常可以在仪表盘的主页 "Access token" 部分找到您的个人 Access token。

复制这个 Access token。它是一串字符,请确保安全保存。

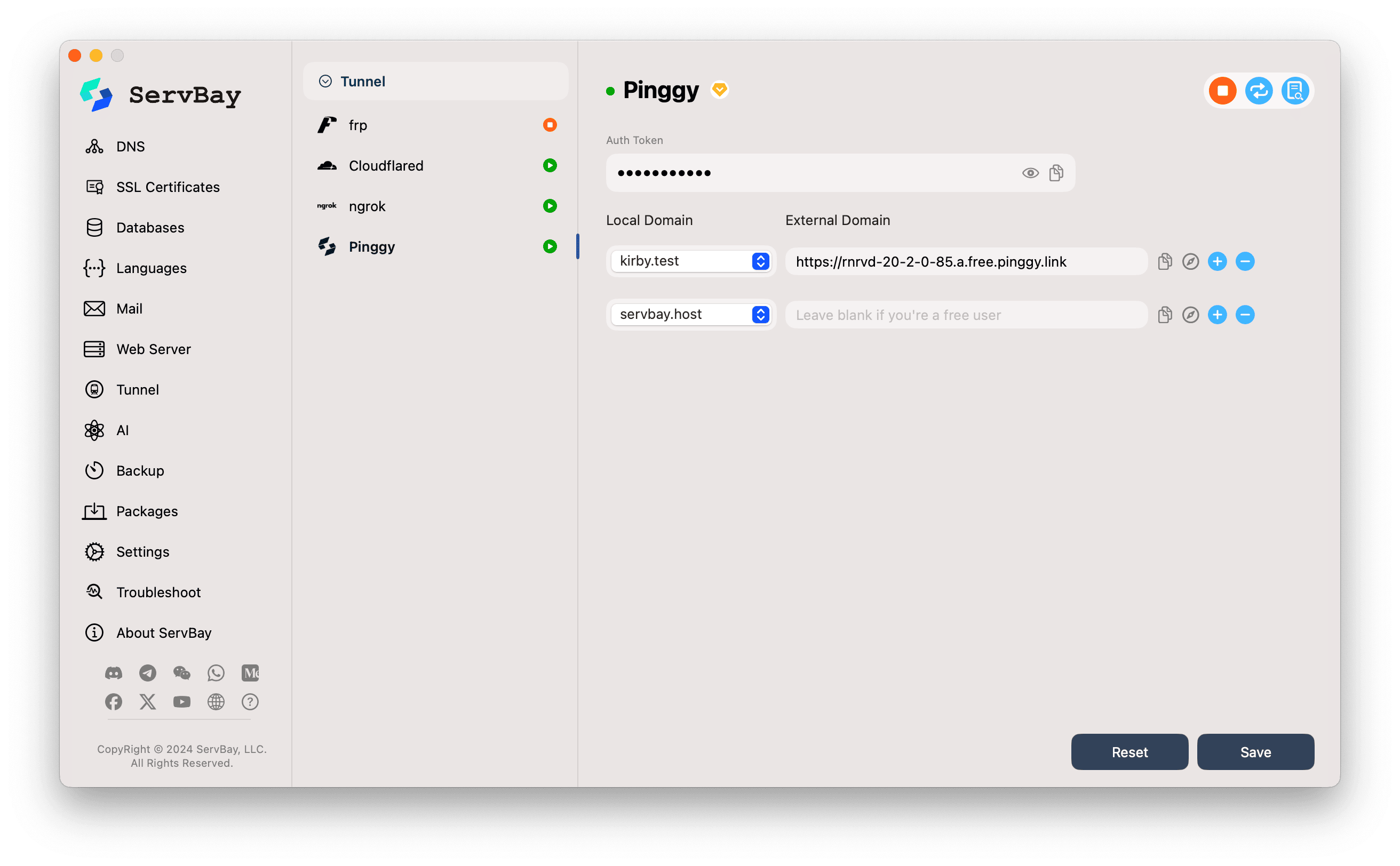

3. 在 ServBay 中配置 Pinggy

获取 Access token 后,返回 ServBay 应用程序进行配置:

在 ServBay 左侧导航栏中,选择 Tunnel。

在 Tunnel 服务列表中,点击 Pinggy。

Auth Token (授权令牌):

- 在

Auth Token输入框中,准确粘贴您从 Pinggy 仪表盘复制的 Access token。

- 在

配置隧道 (Local Domain 和 External Domain): ServBay 允许您为 ServBay 中托管的多个本地网站创建 Pinggy 隧道。

- Local Domain (本地网站):

- 点击下拉菜单,从列表中选择您希望通过 Pinggy 暴露到公网的本地网站。例如,您可以选择

thinkphp.test或servbay.demo。

- 点击下拉菜单,从列表中选择您希望通过 Pinggy 暴露到公网的本地网站。例如,您可以选择

- External Domain (外部域名):

- 对于 Pinggy 免费用户: 请将此字段留空。 Pinggy 会为您的隧道自动生成一个随机的公共 URL (通常以

.a.free.pinggy.link或.pinggy.link等结尾)。ServBay 会在隧道成功建立后自动获取并在此处显示该 URL。 - 对于 Pinggy 付费用户: 如果您的 Pinggy 账户支持自定义域名或保留域名,您可以在此处输入您希望使用的外部域名。

- 对于 Pinggy 免费用户: 请将此字段留空。 Pinggy 会为您的隧道自动生成一个随机的公共 URL (通常以

- Local Domain (本地网站):

添加更多隧道:

- 若要为其他本地网站创建隧道,请点击现有隧道条目右侧的

+(加号) 按钮。然后重复步骤 4 来配置新的隧道。

- 若要为其他本地网站创建隧道,请点击现有隧道条目右侧的

保存配置:

- 完成所有隧道配置后,点击界面右下角的 Save (保存) 按钮。

4. 启动并验证 Pinggy 服务

- 保存配置后,ServBay 将尝试使用您的新设置启动 Pinggy 服务。

- 观察 Tunnel 列表中

Pinggy条目旁边的状态指示灯。如果配置无误且 Pinggy 成功连接到其服务器,指示灯应变为绿色,表示服务正在运行。 - 对于每个成功启动的隧道,其

External Domain字段(如果之前为空)现在将显示由 Pinggy 分配的公共 URL,例如https://random-string.a.free.pinggy.link。 - 验证访问:

- 点击外部域名旁边的 复制图标 以复制该公共 URL。

- 或者,点击 浏览器图标 (通常形如指南针或地球) 直接在您的默认 Web 浏览器中打开该 URL。

- 如果一切设置正确,您应该能够通过此 Pinggy URL 访问到您的本地网站。

5. 管理 Pinggy 隧道

在 ServBay 的 Pinggy 配置界面,您可以方便地管理您的隧道:

- 复制外部域名: 点击复制图标,快速获取公共 URL 进行分享。

- 在浏览器中打开: 点击浏览器图标,进行快速访问测试。

- 添加隧道: 点击

+图标以配置新的隧道。 - 移除隧道: 点击

-(减号) 图标,删除不再需要的隧道配置。 - 停止/启动服务: 您可以通过点击

Pinggy服务条目旁边的开关来全局停止或启动 Pinggy 隧道服务。

注意事项

- Pinggy 免费版特性: Pinggy 免费版提供的外部域名是动态的,每次重启 Pinggy 服务或隧道时都可能发生变化。免费版在并发连接数、带宽、使用时长等方面也可能存在限制。如需固定域名、更高性能或更多高级功能,请考虑升级至 Pinggy 的付费套餐。

- 本地服务依赖: 确保您在

Local Domain中选择的本地网站本身在 ServBay 中已正确配置并处于运行状态(例如,相关的 PHP 版本、Web 服务器如 Caddy/Nginx 已启动,网站配置无误)。Pinggy 仅负责网络流量的转发。 - 防火墙与网络: 确保您的 macOS 系统防火墙或任何第三方安全软件没有阻止 ServBay 或 Pinggy 客户端的网络连接。

- HTTPS 安全: Pinggy 通常会为其生成的隧道提供 HTTPS 支持,确保数据传输的加密,这对于现代 Web 应用的安全非常重要。

常见问题 (FAQ)

- Q: Pinggy 服务启动失败,状态指示灯不是绿色,我该怎么办?

- A: 首先,仔细检查您输入的 Pinggy Access token 是否准确无误。其次,确认您的互联网连接是正常的。查阅 Pinggy 客户端的日志(在服务的右侧有一个 log 图标),可能会找到具体的错误提示。

- Q: 我是 Pinggy 免费用户,为什么

External Domain字段提示我留空?- A: 这是 Pinggy 免费服务的标准工作方式。您不需要手动指定外部域名。一旦隧道成功连接,ServBay 会自动从 Pinggy 服务器获取分配给您的临时公共 URL,并将其显示在该字段中。

- Q: Pinggy 和 Ngrok 等其他隧道服务有什么区别?我应该选择哪个?

- A: Pinggy 和 Ngrok 都是优秀的内网穿透工具,但它们在功能特性、免费套餐限制、付费价格、配置复杂度以及服务器分布上可能有所不同。Pinggy 以其轻量和易用性著称。您可以根据自己的具体需求(如对特定协议的支持、自定义域名需求、预算等)以及个人偏好来选择。ServBay 支持多种此类工具,为您提供了灵活性。

总结

ServBay 集成的 Pinggy 功能为 macOS 平台的 Web 开发者提供了一个非常便捷的本地网站共享方案。通过简单的几步配置,您就能将本地开发环境安全地暴露于公网,极大地方便了演示、测试和协作。请务必根据您的 Pinggy 账户类型正确进行配置,并确保您的本地 Web 服务始终处于健康运行状态,以充分利用 Pinggy 带来的便利。