Guía para Configurar el Servicio de Proxy Inverso Pinggy en ServBay

Pinggy es una herramienta ligera y fácil de usar para tunelización de red interna, que permite exponer de forma segura servicios web locales al Internet público rápidamente. Gracias a su integración con Pinggy, ServBay ofrece a los desarrolladores de macOS una forma cómoda de crear túneles de acceso público —ideal para demostraciones de código, pruebas de APIs o compartir avances de desarrollo local con colaboradores externos. Esta guía le llevará paso a paso por el proceso de configuración y uso del servicio Pinggy en ServBay.

Descripción general

ServBay viene con soporte integrado para Pinggy, haciendo que su instalación y administración sean sumamente sencillas. Desde la interfaz gráfica de ServBay puede controlar directamente los túneles de Pinggy, asociando los sitios web locales alojados en ServBay a una URL pública para ponerlos a disposición en Internet.

Escenarios de uso

- Demostraciones rápidas: Presente de inmediato a clientes o colegas los sitios o aplicaciones web que está desarrollando en su entorno macOS local.

- Pruebas de API y Webhook: Proporcione un endpoint público temporal para servicios de terceros que requieren callbacks públicos (como logins sociales o colas de mensajes).

- Depuración remota: Permita el fácil acceso remoto para que otros miembros del equipo puedan depurar su entorno de desarrollo local.

- Pruebas en dispositivos móviles: Habilite el acceso desde dispositivos móviles a sus servicios backend locales mediante una URL pública.

Requisitos previos

- ServBay instalado: Asegúrese de tener la última versión de ServBay instalada y funcionando correctamente en su macOS.

- Cuenta Pinggy: Necesitará una cuenta en Pinggy. Regístrese en el sitio web oficial de Pinggy. Pinggy ofrece planes gratuitos y de pago.

- Sitio web local: Debe tener al menos un sitio local configurado y en funcionamiento en ServBay, por ejemplo

servbay.demookirby.test.

Pasos de configuración

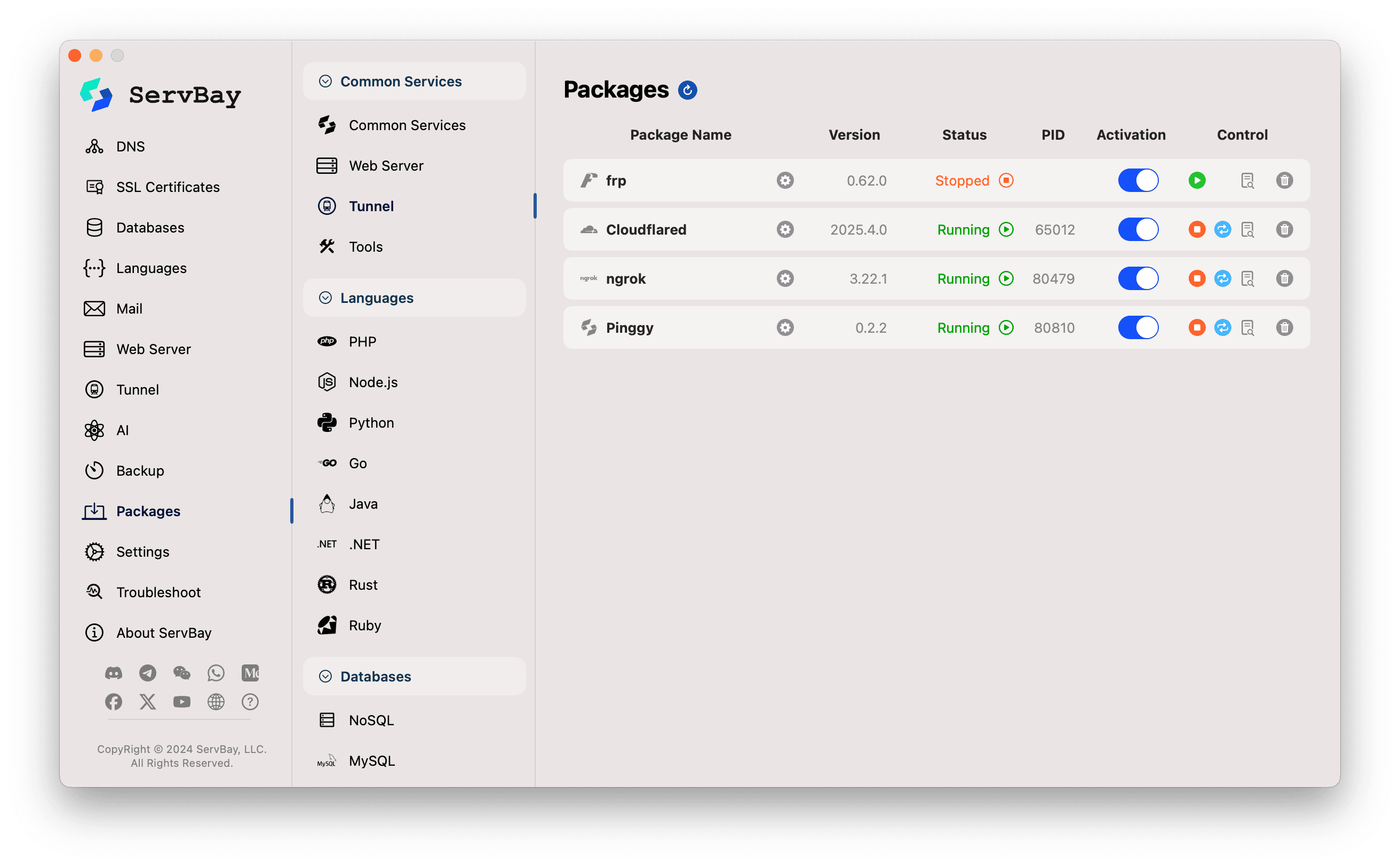

1. Instalar el paquete Pinggy en ServBay

Si es la primera vez que usa Pinggy en ServBay, primero debe instalar el paquete correspondiente:

Abra la aplicación ServBay.

En la barra de navegación izquierda, haga clic en Paquetes (Packages).

Busque o localice

Pinggyen la lista de paquetes disponibles.Haga clic en el botón de instalación junto a

Pinggy.Una vez completada la instalación, puede intentar activar el interruptor de inicio a la derecha de

Pinggy. Si el servicio no arranca aún o el estado es anómalo, esto es normal, ya que Pinggy aún no está configurado. Configuraremos los parámetros en los siguientes pasos.

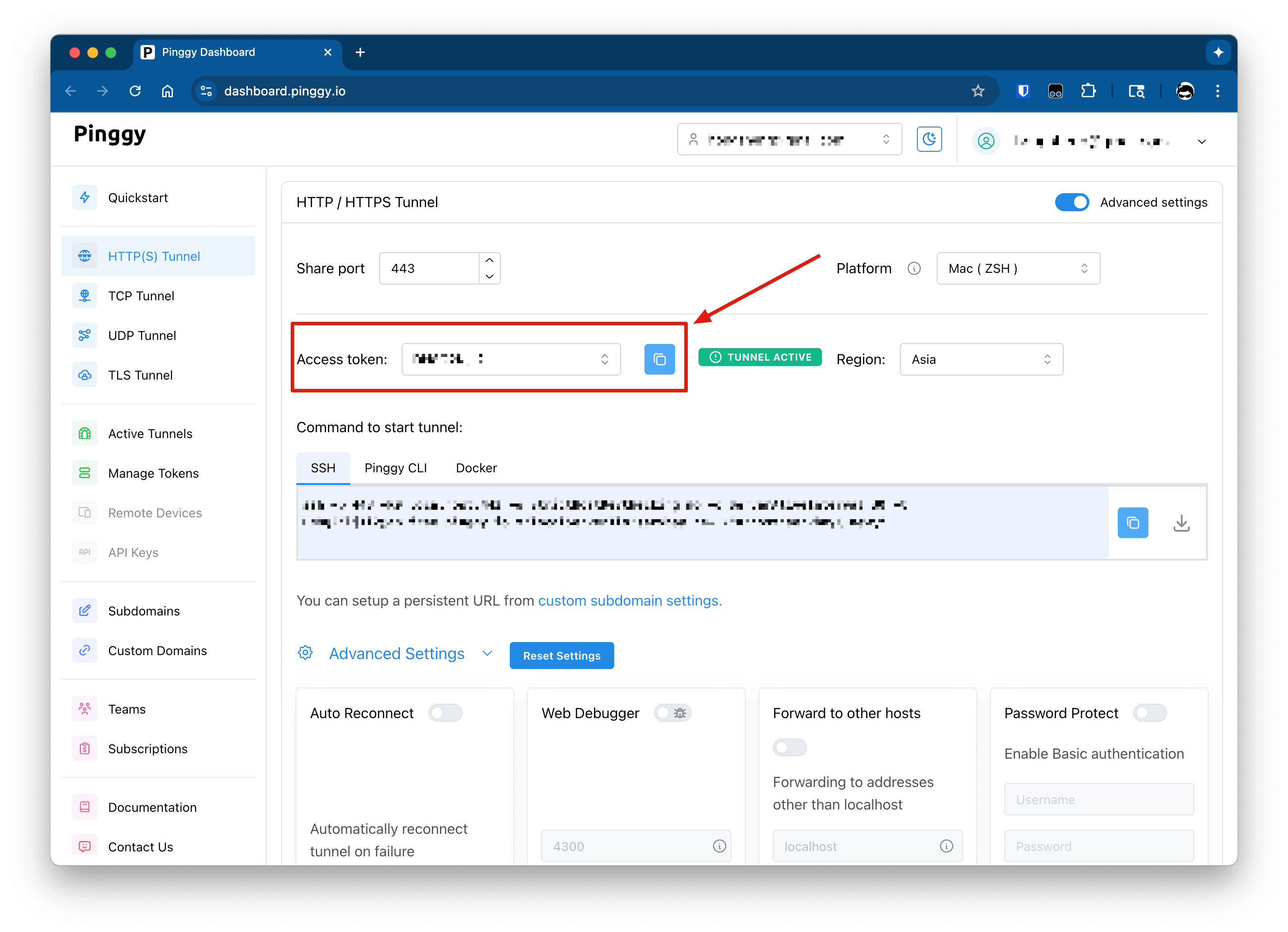

2. Obtener su token de acceso Pinggy

Pinggy utiliza un token de acceso para autenticar su cuenta y habilitar los servicios de túnel.

Vaya al Panel de control de Pinggy e inicie sesión con sus credenciales.

Una vez dentro, normalmente encontrará su token de acceso personal en la sección "Access token" de la página principal del dashboard.

Copie este token de acceso —es una cadena de caracteres; asegúrese de guardarlo en un lugar seguro.

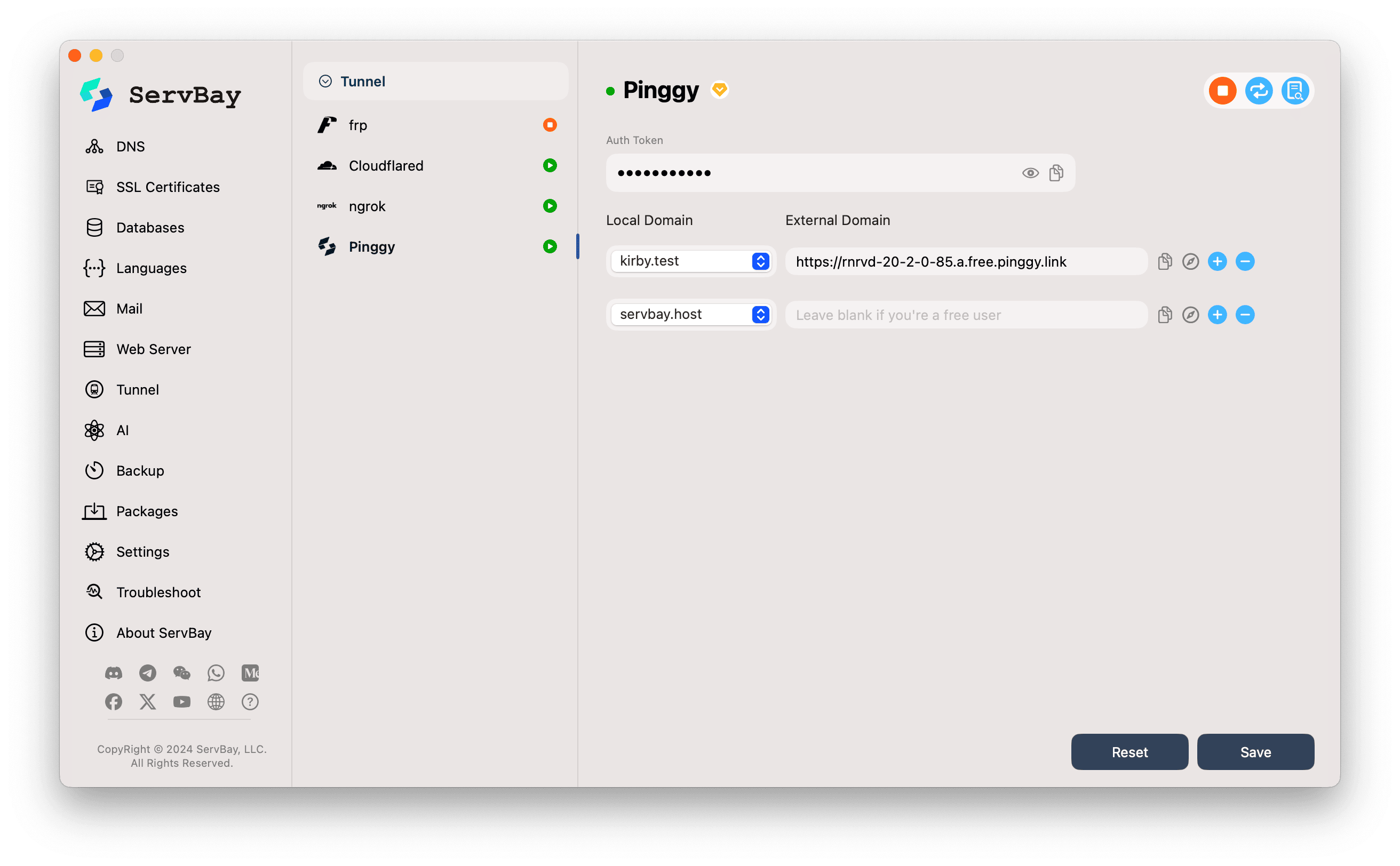

3. Configurar Pinggy en ServBay

Con el token de acceso en la mano, regrese a la aplicación ServBay para realizar la configuración:

En la barra lateral izquierda de ServBay, seleccione Tunnel.

En la lista de servicios de túnel, haga clic en Pinggy.

Auth Token (Token de autorización):

- Pegue cuidadosamente en el campo

Auth Tokenel token de acceso copiado desde el panel de Pinggy.

- Pegue cuidadosamente en el campo

Configurar túneles (Local Domain y External Domain): ServBay le permite crear túneles Pinggy para múltiples sitios web locales alojados en la plataforma.

- Local Domain (Sitio local):

- Haga clic en el menú desplegable y seleccione el sitio local que desea exponer mediante Pinggy. Por ejemplo, puede elegir

thinkphp.testoservbay.demo.

- Haga clic en el menú desplegable y seleccione el sitio local que desea exponer mediante Pinggy. Por ejemplo, puede elegir

- External Domain (Dominio externo):

- Para usuarios gratuitos de Pinggy: Deje este campo vacío. Pinggy generará automáticamente una URL pública aleatoria para su túnel (normalmente acabada en

.a.free.pinggy.linko.pinggy.link, entre otras). ServBay mostrará esta URL en cuanto se haya creado el túnel correctamente. - Para usuarios de pago de Pinggy: Si su cuenta Pinggy permite dominios personalizados o reservados, puede introducir aquí el dominio externo que desea utilizar.

- Para usuarios gratuitos de Pinggy: Deje este campo vacío. Pinggy generará automáticamente una URL pública aleatoria para su túnel (normalmente acabada en

- Local Domain (Sitio local):

Agregar más túneles:

- Si quiere crear túneles para otros sitios locales, haga clic en el botón

+(más) junto a la entrada existente y repita el paso 4 para cada nuevo túnel.

- Si quiere crear túneles para otros sitios locales, haga clic en el botón

Guardar la configuración:

- Tras finalizar la configuración de todos los túneles, haga clic en el botón Guardar (Save) en la esquina inferior derecha de la interfaz.

4. Iniciar y verificar el servicio Pinggy

- Al guardar la configuración, ServBay intentará iniciar el servicio Pinggy con sus nuevos ajustes.

- Observe el indicador de estado junto a la entrada de

Pinggyen la lista Tunnel. Si la configuración es correcta y Pinggy logra conectar con sus servidores, el indicador se pondrá en verde, señalando que el servicio está activo. - Cada túnel iniciado con éxito mostrará en el campo

External Domain(si estaba vacío antes) la URL pública asignada por Pinggy, por ejemplohttps://random-string.a.free.pinggy.link. - Verificar acceso:

- Haga clic en el icono de copiar junto al dominio externo para copiar la URL pública.

- O bien, pulse el icono del navegador (habitualmente un compás o globo) para abrirla directamente en su navegador predeterminado.

- Si todo está correctamente configurado, podrá acceder a su sitio local a través de esta URL de Pinggy.

5. Administrar los túneles de Pinggy

En la pantalla de configuración de Pinggy de ServBay, puede gestionar fácilmente sus túneles:

- Copiar dominio externo: Haga clic en el icono de copiar para obtener rápidamente la URL pública y compartirla.

- Abrir en navegador: Pulse el icono del navegador para realizar pruebas de acceso rápidamente.

- Agregar túnel: Haga clic en el icono

+para configurar un nuevo túnel. - Eliminar túnel: Pulse el icono

-(menos) para quitar una configuración de túnel que ya no necesita. - Detener/iniciar servicio: Utilice el interruptor junto a la entrada de servicio de

Pinggypara detener o activar todos los túneles Pinggy globalmente.

Notas importantes

- Características de la versión gratuita de Pinggy: Los dominios externos asignados en la versión gratuita de Pinggy son dinámicos y pueden cambiar cada vez que reinicie el servicio o el túnel. Además, la versión gratuita puede tener límites en conexiones simultáneas, ancho de banda y tiempo de uso. Si necesita un dominio fijo, mayor rendimiento o funciones avanzadas, considere actualizar a un plan de pago de Pinggy.

- Dependencia del servicio local: Asegúrese de que el sitio local elegido en

Local Domainesté correctamente configurado y en ejecución dentro de ServBay (por ejemplo, la versión de PHP correspondiente, el servidor web como Caddy/Nginx encendido, y las configuraciones del sitio correctas). Pinggy solo se encarga del reenvío de tráfico de red. - Firewall y red: Confirme que el firewall de su macOS o cualquier software de seguridad de terceros no bloquee las conexiones de red de ServBay o del cliente Pinggy.

- Seguridad HTTPS: Pinggy suele proporcionar soporte HTTPS para los túneles generados, asegurando el cifrado de los datos en tránsito, algo fundamental para la seguridad de aplicaciones web actuales.

Preguntas frecuentes (FAQ)

- P: El servicio Pinggy no arranca y la luz de estado no es verde, ¿qué hago?

- R: Revise primero que el token de acceso Pinggy que introdujo sea correcto. También confirme que tiene conexión a Internet. Revise los logs del cliente Pinggy (icono de logs a la derecha del servicio) para obtener detalles o posibles mensajes de error.

- P: Soy usuario gratuito de Pinggy, ¿por qué se me indica dejar vacío el campo

External Domain?- R: Así funciona la versión gratuita de Pinggy. No necesita especificar manualmente el dominio externo; al conectar el túnel correctamente, ServBay obtendrá y mostrará automáticamente la URL pública temporal asignada por los servidores de Pinggy.

- P: ¿En qué se diferencia Pinggy de Ngrok u otros servicios de túnel? ¿Cuál debería elegir?

- R: Pinggy y Ngrok son herramientas excelentes de tunelización, aunque varían en funcionalidades, limitaciones del plan gratuito, precios, complejidad de configuración y distribución de servidores. Pinggy destaca por su ligereza y facilidad de uso. Puede elegir según sus necesidades (soporte de protocolos, dominios personalizados, presupuesto, etc.) y preferencias personales. ServBay es compatible con varias de estas herramientas para brindar máxima flexibilidad.

Conclusión

La integración de Pinggy en ServBay brinda a los desarrolladores web en macOS una solución sumamente cómoda para compartir sitios locales. Con unos pocos pasos de configuración, podrá exponer de forma segura su entorno de desarrollo local en Internet, facilitando demostraciones, pruebas y colaboración. Configure los parámetros según el tipo de cuenta Pinggy que posea y mantenga siempre sus servicios web locales en funcionamiento perfecto para aprovechar al máximo las ventajas de Pinggy.