Посібник із налаштування реверсивного проксі Pinggy у ServBay

Pinggy — це легкий та простий у використанні інструмент для тунелювання локальної мережі, який дозволяє швидко й безпечно опублікувати локально запущений вебсервіс у публічному інтернеті. Завдяки інтеграції з Pinggy, ServBay забезпечує розробникам на macOS зручний спосіб створення публічного тунелю для демонстрацій коду, тестування API або спільного доступу до локального проєкту з зовнішніми колегами. У цьому посібнику ви покроково пройдете процес налаштування та використання Pinggy в ServBay.

Огляд

У ServBay вже вбудовано підтримку Pinggy, тому інсталяція й керування цим сервісом є надзвичайно простими. Ви можете керувати тунелями Pinggy безпосередньо з графічного інтерфейсу ServBay, відкриваючи для зовнішнього світу ваш локальний сайт через публічну URL-адресу.

Типові сценарії використання

- Швидка демонстрація: Миттєвий показ сайту чи додатку, які ви розробляєте на macOS, клієнтам або колегам.

- Тестування API та Webhook: Надання зовнішнього тимчасового публічного endpoint для сервісів, що вимагають публічного зворотного виклику (наприклад, авторизація в соцмережах або черги повідомлень).

- Віддалене налагодження: Дозволяє команді отримати віддалений доступ для діагностики й тестування локального середовища розробки.

- Тестування на мобільних пристроях: Доступ до локальних бекенд-сервісів із мобільних телефонів та планшетів через публічний URL.

Передумови

- Встановлено ServBay: Переконайтеся, що на вашій системі macOS встановлено й запущено останню версію ServBay.

- Обліковий запис Pinggy: Необхідно мати обліковий запис Pinggy. Зареєструватися можна на офіційному сайті Pinggy. Є безкоштовні і платні тарифи.

- Локальний сайт: У ServBay має бути налаштовано й запущено щонайменше один локальний сайт — наприклад,

servbay.demoабоkirby.test.

Покрокова інструкція

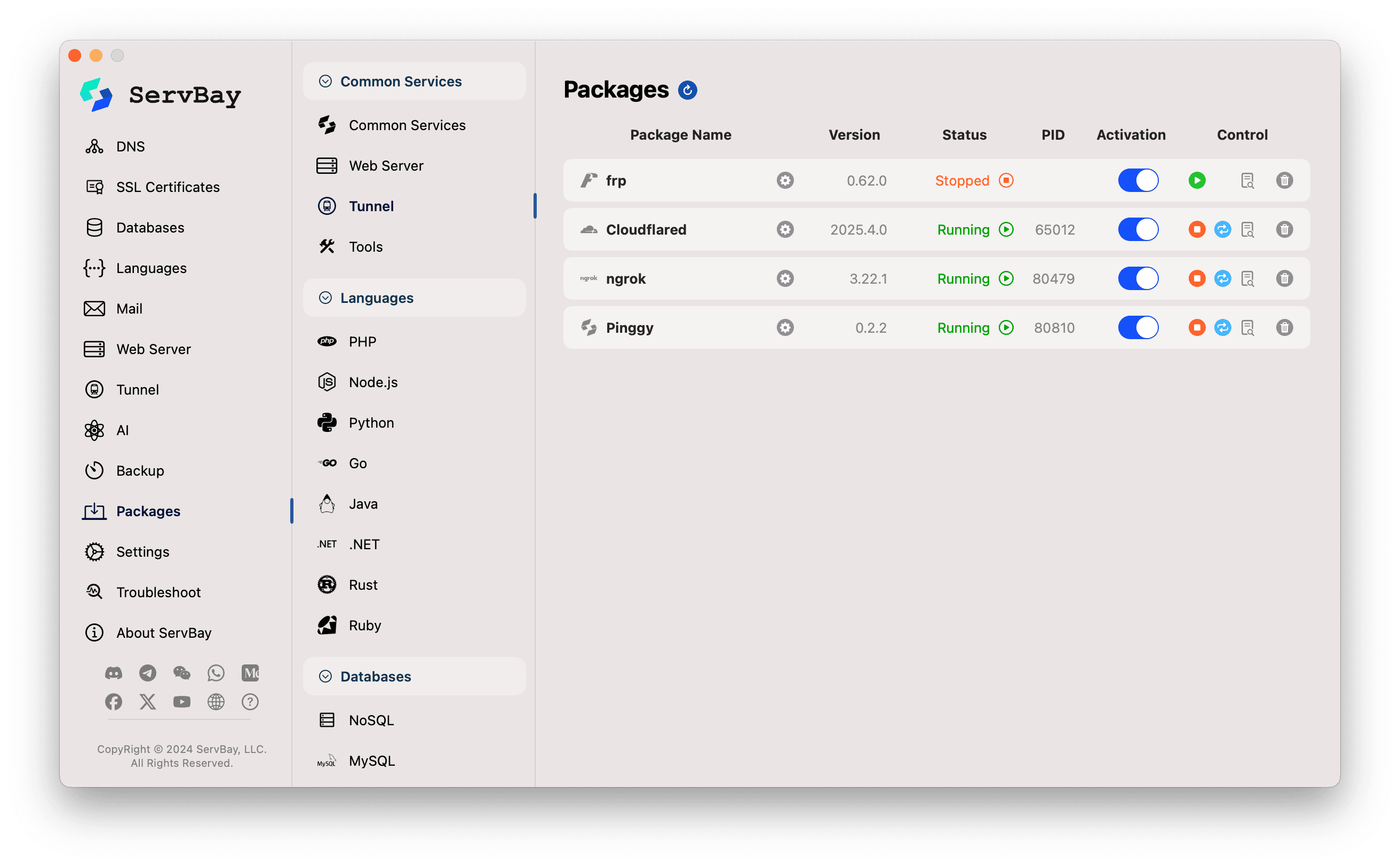

1. Встановлення пакету Pinggy у ServBay

Якщо ви вперше користуєтеся Pinggy у ServBay, спочатку потрібно встановити відповідний пакет:

Відкрийте програму ServBay.

У лівій навігаційній панелі оберіть розділ Програмне забезпечення (Packages).

У списку доступних пакетів знайдіть або скористайтеся пошуком за

Pinggy.Натисніть кнопку встановлення біля

Pinggy.Після завершення інсталяції спробуйте увімкнути Pinggy за допомогою перемикача справа від нього. Якщо сервіс не запускається або стан висвітлюється як помилковий, це нормально — Pinggy ще не налаштовано. Налаштування виконаємо на наступному кроці.

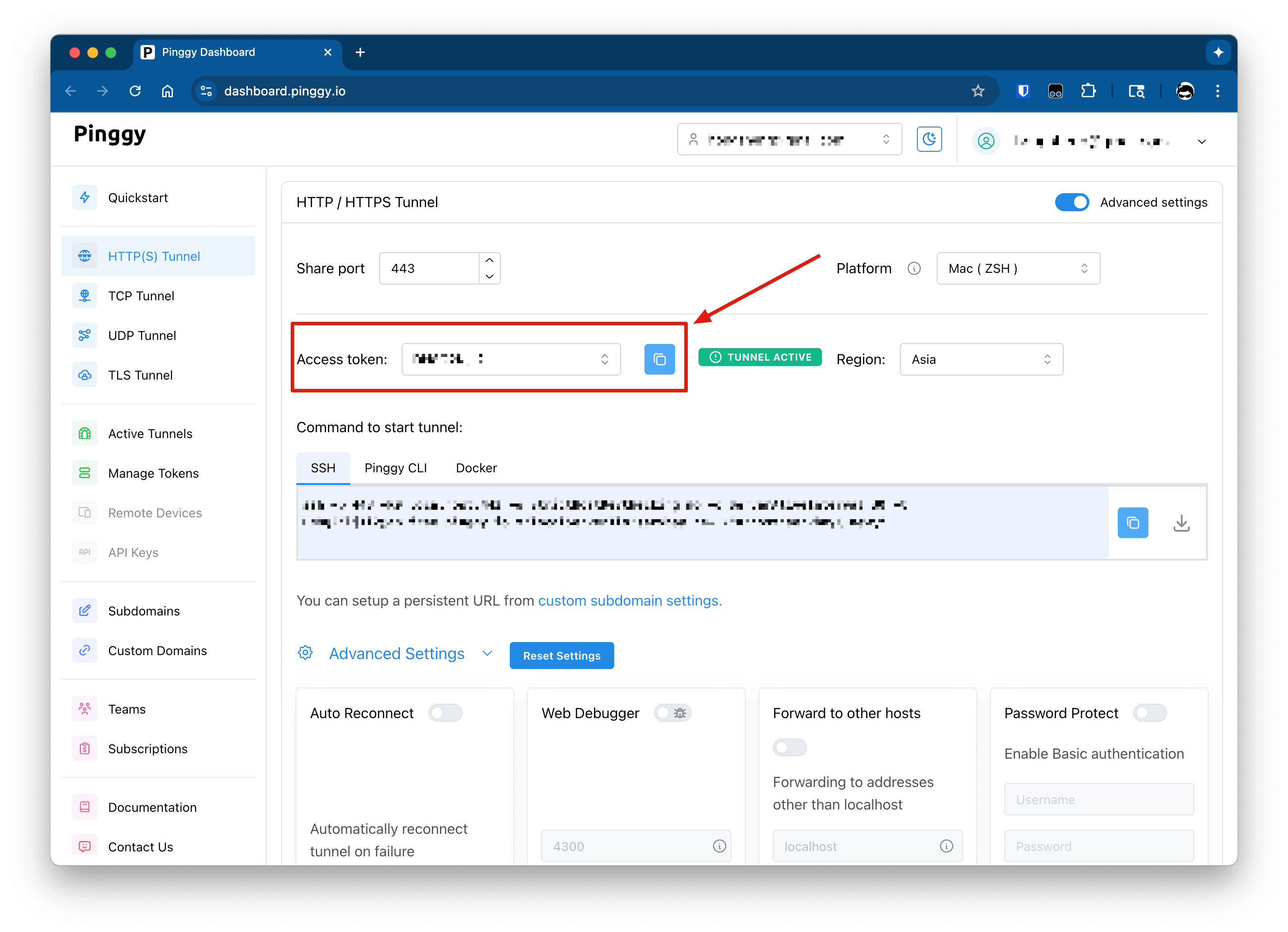

2. Отримання Pinggy Access token

Pinggy використовує Access token для ідентифікації вашого акаунта та запуску тунелю.

Перейдіть у особистий кабінет Pinggy та увійдіть у свій обліковий запис.

Після успішного входу ви побачите ваш персональний Access token у розділі "Access token" на головній сторінці дашборду.

Скопіюйте цей Access token. Це унікальна строка символів — зберігайте її у безпечному місці.

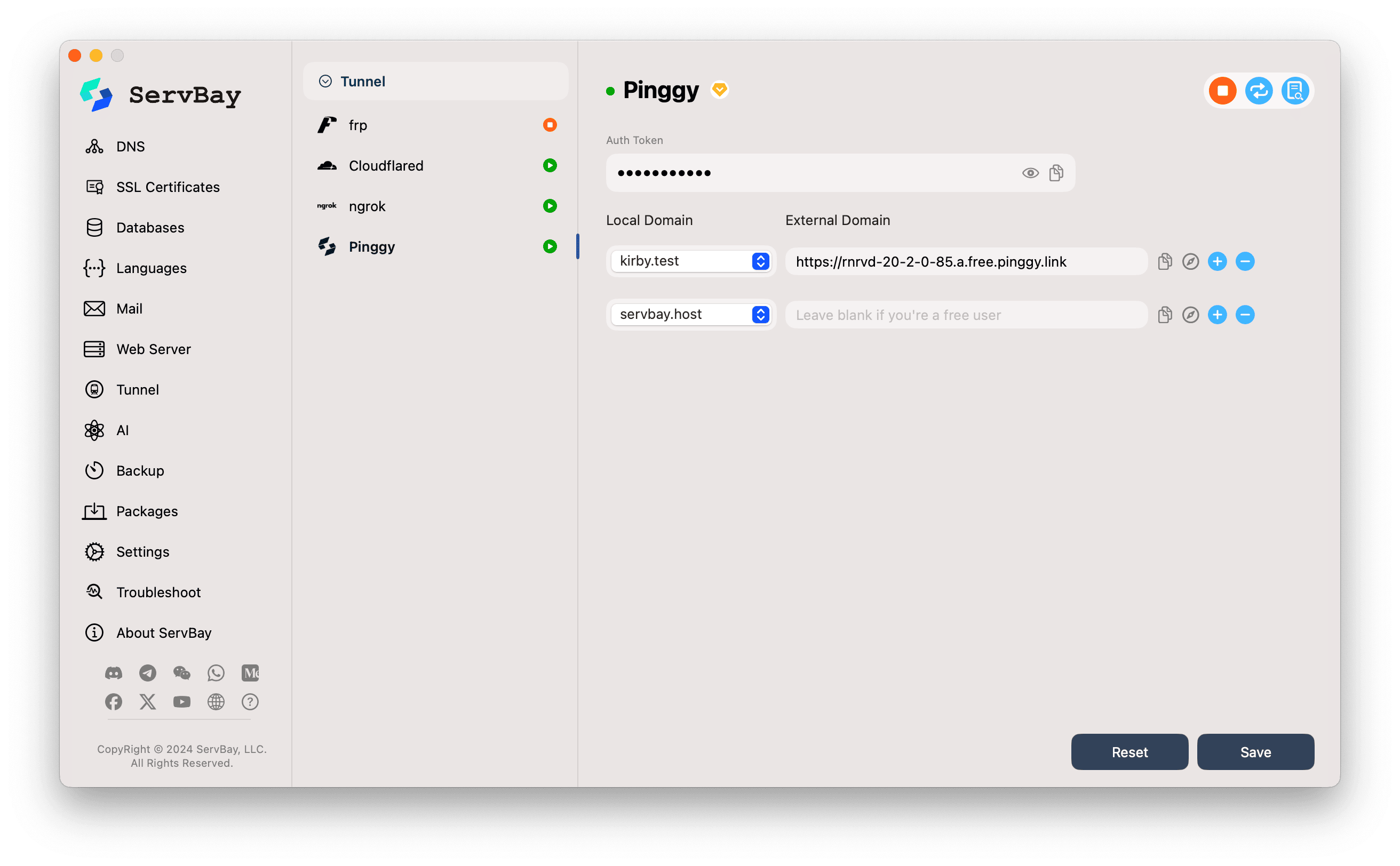

3. Налаштування Pinggy у ServBay

Після отримання Access token поверніться до додатку ServBay для налаштування:

У лівій навігаційній панелі ServBay оберіть Tunnel.

У списку тунельних сервісів виберіть Pinggy.

Auth Token (авторизаційний токен):

- У полі

Auth Tokenакуратно вставте скопійований Access token з дашборду Pinggy.

- У полі

Налаштування тунелю (Local Domain та External Domain): ServBay дозволяє створювати тунелі Pinggy для декількох локальних сайтів.

- Local Domain (локальний сайт):

- Відкрийте випадаючий список і виберіть сайт, який хочете зробити доступним публічно через Pinggy, наприклад,

thinkphp.testчиservbay.demo.

- Відкрийте випадаючий список і виберіть сайт, який хочете зробити доступним публічно через Pinggy, наприклад,

- External Domain (зовнішній домен):

- Для безкоштовних користувачів Pinggy: Залиште це поле порожнім. Pinggy автоматично згенерує випадкову публічну URL-адресу (зазвичай закінчується на

.a.free.pinggy.linkабо.pinggy.link). Після створення тунелю ServBay автоматично отримає і відобразить цю адресу. - Для платних користувачів Pinggy: Якщо у вашому акаунті підтримується власний домен або бронювання домену, введіть бажаний зовнішній домен у це поле.

- Для безкоштовних користувачів Pinggy: Залиште це поле порожнім. Pinggy автоматично згенерує випадкову публічну URL-адресу (зазвичай закінчується на

- Local Domain (локальний сайт):

Додавання додаткових тунелів:

- Щоб створити тунель для ще одного локального сайту, натисніть кнопку

+справа від існуючого тунелю. Потім повторіть крок 4 для налаштування нового тунелю.

- Щоб створити тунель для ще одного локального сайту, натисніть кнопку

Збереження налаштувань:

- Після завершення налаштування усіх тунелів натисніть кнопку Save (Зберегти) у правому нижньому куті інтерфейсу.

4. Запуск і перевірка роботи Pinggy

- Після збереження налаштувань ServBay спробує запустити Pinggy з новими параметрами.

- Слідкуйте за індикатором стану біля Pinggy у списку сервісів Tunnel. Якщо налаштування правильні й Pinggy успішно підключено до серверів, індикатор стане зеленим — сервіс працює.

- Для кожного вдало запущеного тунелю поле

External Domain(якщо було порожнім) тепер покаже згенеровану Pinggy публічну адресу, наприклад,https://random-string.a.free.pinggy.link. - Перевірка доступу:

- Клацніть піктограму копіювання біля зовнішнього домену, щоб скопіювати цю публічну URL-адресу.

- Або натисніть на іконку браузера (компас чи глобус), щоб миттєво відкрити адресу у вашому браузері.

- Якщо все налаштовано вірно, за цією Pinggy-адресою відкриється ваш локальний сайт.

5. Керування тунелями Pinggy

У вікні налаштування Pinggy у ServBay ви можете легко керувати своїми тунелями:

- Копіювати зовнішній домен: Швидко скопіюйте публічну адресу для подальшого поширення.

- Відкрити у браузері: Перевірте роботу тунелю одним натисканням.

- Додати тунель: Додавайте нові тунелі через іконку

+. - Видалити тунель: Видаляйте непотрібні тунелі через іконку

-. - Зупинити/запустити сервіс: Перемикайте Pinggy глобально за допомогою перемикача біля відповідного сервісу.

Важливі зауваження

- Можливості безкоштовної версії Pinggy: Зовнішній домен у безкоштовній версії видається динамічно та може змінюватися після кожного перезапуску сервісу чи тунелю. Існують обмеження на кількість підключень, пропускну здатність і тривалість сесій. Для отримання фіксованої доменної адреси, вищої продуктивності або додаткових функцій обирайте платний тариф Pinggy.

- Залежність від локального сервісу: Переконайтеся, що вибраний у полі

Local Domainсайт дійсно налаштований та запущений у ServBay (актуальна версія PHP, увімкнений вебсервер Caddy/Nginx, правильна конфігурація сайту). Pinggy лише пересилає мережевий трафік. - Брандмауер та мережа: Перевірте, щоб вбудований брандмауер macOS або інше стороннє ПЗ безпеки не блокувало мережеві підключення клієнтів ServBay чи Pinggy.

- Безпека HTTPS: Pinggy зазвичай надає підтримку HTTPS для створених тунелів, що захищає передані дані — це важливо для безпеки сучасних вебдодатків.

Часті питання (FAQ)

- Q: Pinggy не запускається, індикатор стану не зелений. Що робити?

- A: Спочатку уважно перевірте правильність введеного Pinggy Access token. Також впевніться, що у вас працює інтернет-з'єднання. Перегляньте логи Pinggy (іконка log праворуч від сервісу) — там можна знайти детальні підказки щодо помилки.

- Q: Я — безкоштовний користувач Pinggy, чому поле

External Domainтреба залишити порожнім?- A: Це стандартний механізм роботи безкоштовного Pinggy. Не потрібно вручну вказувати зовнішній домен. ServBay автоматично отримає від серверів Pinggy тимчасову публічну адресу та відобразить її після встановлення тунелю.

- Q: Чим відрізняється Pinggy від інших сервісів типу Ngrok? Що обрати?

- A: І Pinggy, й Ngrok — чудові інструменти тунелювання, але відрізняються функціоналом, обмеженнями безкоштовних тарифів, ціною, простотою налаштування та географічним розподілом серверів. Pinggy славиться легкістю та зручністю роботи. Обирайте сервіс відповідно до власних потреб (підтримка потрібних протоколів, кастомні домени, бюджет) та вподобань. ServBay підтримує декілька тунельних інструментів для вашої гнучкості.

Підсумок

Інтегрована підтримка Pinggy у ServBay робить процес публікації локальних сайтів для macOS-розробників дійсно швидким і зручним. Завдяки простому налаштуванню ви можете безпечно демонструвати, тестувати та спільно використовувати локальне середовище в публічній мережі. Не забудьте правильно обрати тип налаштувань залежно від свого тарифу Pinggy та завжди переконайтеся у справності локального вебсервісу — це допоможе максимально ефективно користуватися можливостями Pinggy.