ServBay에서 Pinggy 역방향 프록시 서비스 설정 가이드

Pinggy는 가볍고 사용하기 쉬운 내부망 터널링 도구로, 로컬에서 실행 중인 웹 서비스를 안전하게 공용 인터넷에 노출할 수 있도록 도와줍니다. ServBay는 Pinggy를 통합하여 macOS 개발자에게 코드 데모, API 테스트, 외부 협업자와의 로컬 개발 성과 공유 등 다양한 용도로 공용 액세스 터널을 손쉽게 생성할 수 있는 환경을 제공합니다. 본 가이드는 ServBay에서 Pinggy 서비스를 설정하고 사용하는 전체 과정을 안내합니다.

개요

ServBay는 Pinggy 지원 기능을 내장하여 설치와 관리를 매우 간편하게 했습니다. 컴퓨터의 GUI에서 곧바로 Pinggy 터널을 제어할 수 있으며, ServBay에서 호스팅 중인 로컬 웹사이트를 외부에서 접근 가능한 공개 URL로 매핑시켜 외부 접속을 실현합니다.

활용 사례

- 빠른 데모: macOS 환경에서 개발 중인 웹사이트나 앱을 고객 또는 동료에게 즉시 보여줄 수 있습니다.

- API 및 Webhook 테스트: 소셜 로그인을 비롯한 외부 서비스나 메시지 큐 등, 외부 콜백이 필요한 상황에서 임시 공개 엔드포인트를 제공합니다.

- 원격 디버깅: 원격 팀원이 로컬 개발 환경에 접속하여 디버깅을 쉽게 할 수 있습니다.

- 모바일 테스트: 모바일 기기에서 공개 URL을 통해 로컬 백엔드 서비스에 접속할 수 있습니다.

사전 준비

- ServBay 설치: macOS에 최신 버전의 ServBay가 정상적으로 설치되어 실행 중이어야 합니다.

- Pinggy 계정: Pinggy 계정이 필요합니다. Pinggy 공식 웹사이트에서 무료 또는 유료 플랜으로 가입하세요.

- 로컬 웹사이트: ServBay에서 최소 1개의 로컬 웹사이트(

servbay.demo또는kirby.test등)가 구성 및 실행되고 있어야 합니다.

단계별 안내

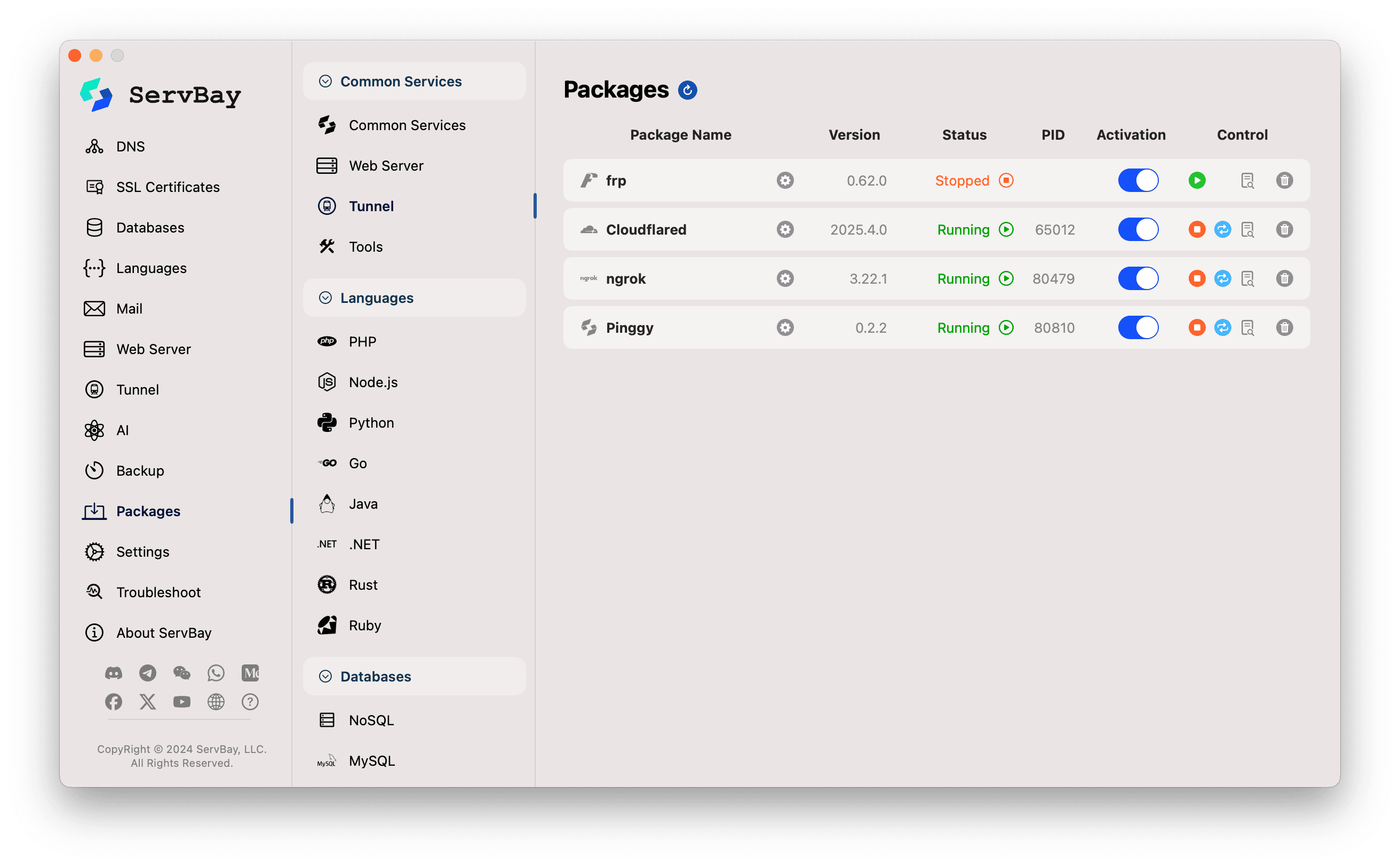

1. ServBay에서 Pinggy 패키지 설치

ServBay에서 처음으로 Pinggy를 사용하는 경우, 패키지부터 설치해야 합니다.

ServBay 앱을 엽니다.

좌측 네비게이션에서 **소프트웨어 패키지(Packages)**를 클릭합니다.

패키지 목록에서

Pinggy항목을 찾거나 검색합니다.Pinggy옆의 설치 버튼을 클릭합니다.설치 완료 후,

Pinggy오른쪽의 실행 스위치를 클릭해 실행해볼 수 있습니다. 만약 서비스가 바로 시작되지 않거나 상태가 이상하다면 이는 정상입니다. 아직 Pinggy가 설정되지 않았기 때문이며, 다음 단계에서 설정하게 됩니다.

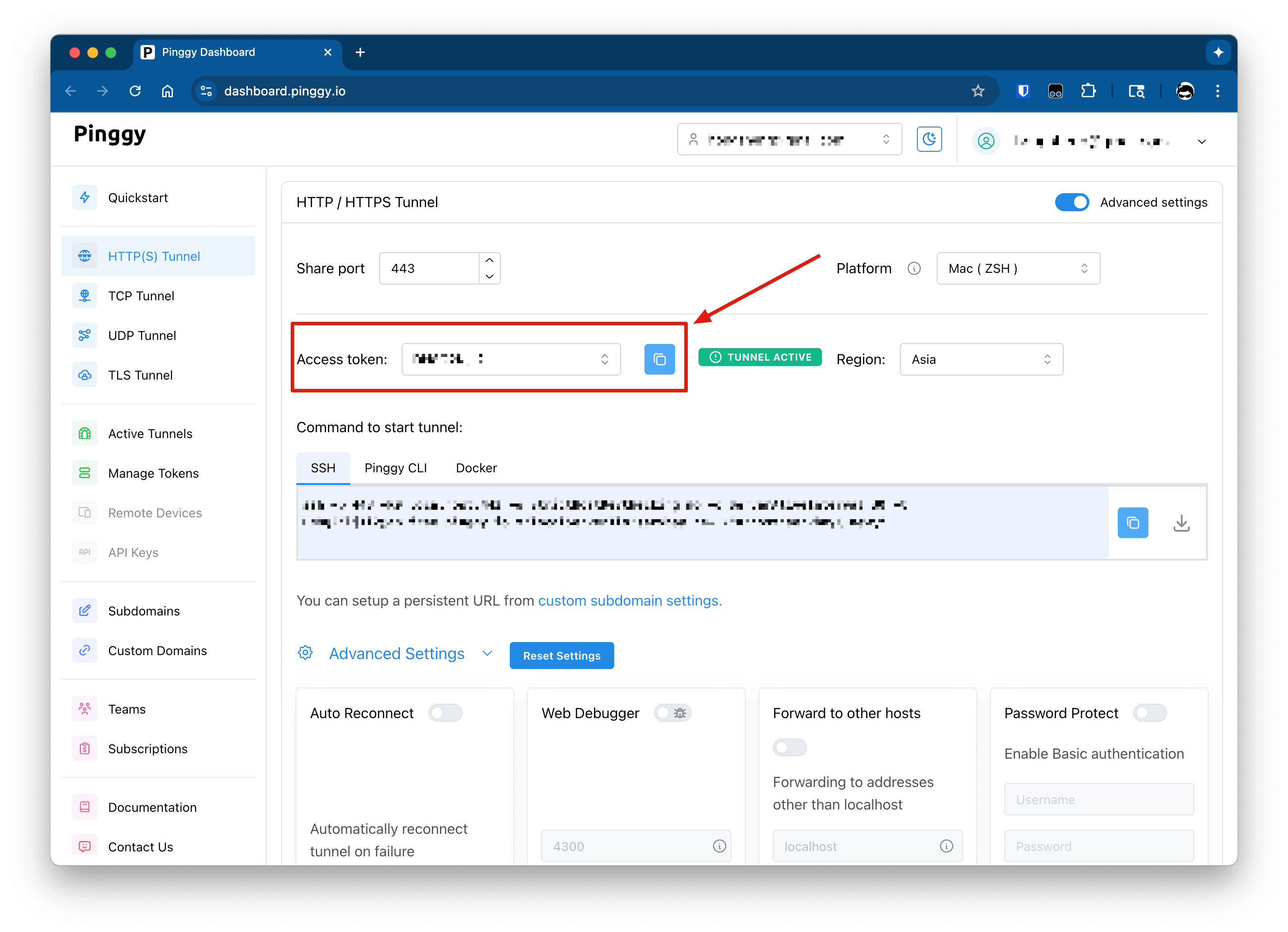

2. Pinggy Access token 획득

Pinggy는 Access token으로 계정 인증 및 터널 서비스 활성화를 진행합니다.

Pinggy Dashboard에 접속한 후, 계정 정보로 로그인합니다.

로그인에 성공하면 대시보드 메인화면의 "Access token" 섹션에서 개인 Access token을 확인할 수 있습니다.

해당 Access token을 복사하세요. 문자와 숫자로 이루어진 긴 문자열이며, 안전하게 보관이 필요합니다.

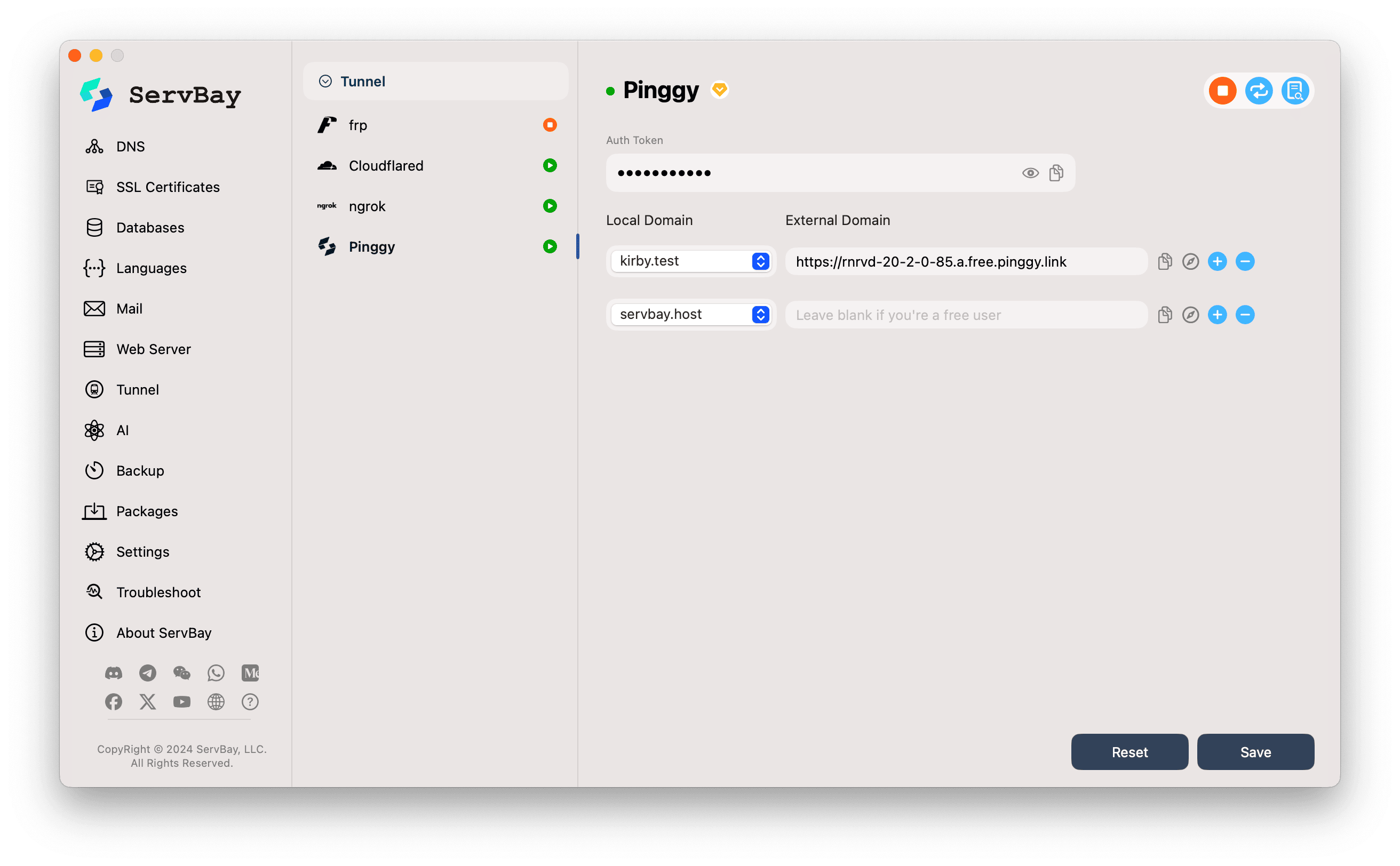

3. ServBay에서 Pinggy 설정

Access token을 받은 다음, ServBay에서 Pinggy를 설정합니다.

ServBay 좌측 네비게이션에서 Tunnel을 선택합니다.

Tunnel 서비스 목록에서 Pinggy를 클릭합니다.

Auth Token (인증 토큰):

- Pinggy 대시보드에서 복사한 Access token을

Auth Token입력란에 정확히 붙여넣으세요.

- Pinggy 대시보드에서 복사한 Access token을

터널 설정(Local Domain 및 External Domain): ServBay 내 여러 로컬 웹사이트를 위한 Pinggy 터널을 개별 생성할 수 있습니다.

- Local Domain(로컬 웹사이트):

- 드롭다운에서 외부로 노출할 로컬 사이트를 선택합니다. 예를 들어,

thinkphp.test또는servbay.demo를 선택할 수 있습니다.

- 드롭다운에서 외부로 노출할 로컬 사이트를 선택합니다. 예를 들어,

- External Domain(외부 도메인):

- Pinggy 무료 사용자: 필드를 비워두세요. Pinggy가 자동으로 무작위 공개 URL을 생성해줍니다(예:

.a.free.pinggy.link또는.pinggy.link로 끝남). 터널 생성 후 ServBay가 해당 URL을 자동으로 확인하여 표시합니다. - Pinggy 유료 사용자: 사용자 지정 도메인이나 고정 도메인이 지원되는 계정의 경우, 이 칸에 원하는 외부 도메인을 직접 입력할 수 있습니다.

- Pinggy 무료 사용자: 필드를 비워두세요. Pinggy가 자동으로 무작위 공개 URL을 생성해줍니다(예:

- Local Domain(로컬 웹사이트):

터널 추가:

- 추가 로컬 웹사이트에 대한 터널을 만들고 싶다면, 기존 터널 항목 오른쪽의

+(플러스) 버튼을 클릭하세요. 이후 4번 과정을 반복해서 새 터널을 설정하세요.

- 추가 로컬 웹사이트에 대한 터널을 만들고 싶다면, 기존 터널 항목 오른쪽의

설정 저장:

- 모든 터널 설정이 끝나면, 화면 오른쪽 하단의 Save(저장) 버튼을 클릭합니다.

4. Pinggy 서비스 실행 및 검증

- 설정을 저장하면 ServBay가 새로운 설정으로 Pinggy 서비스를 실행합니다.

- Tunnel 목록의

Pinggy항목 옆에 있는 상태 표시등을 관찰합니다. 구성이 올바르고 Pinggy가 서버에 성공적으로 연결됐다면 초록불로 바뀌며, 서비스가 정상 작동 중임을 의미합니다. - 정상적으로 동작하는 각 터널의 경우,

External Domain항목(기존에 비어 있었다면)에 Pinggy에서 할당한 공개 URL(예:https://random-string.a.free.pinggy.link)이 표시됩니다. - 접근 테스트:

- 외부 도메인 옆의 복사 아이콘을 클릭하여 URL을 복사할 수 있습니다.

- 또는 브라우저 아이콘(보통 나침반/지구본 모양)을 클릭하여 기본 웹 브라우저에서 바로 URL을 열 수 있습니다.

- 모든 설정이 올바르다면, Pinggy URL을 통해 로컬 사이트에 접근할 수 있습니다.

5. Pinggy 터널 관리

ServBay Pinggy 설정 화면에서 터널을 손쉽게 관리할 수 있습니다.

- 외부 도메인 복사: 복사 아이콘을 클릭해 공개 URL을 빠르게 복사하여 공유할 수 있습니다.

- 브라우저 테스트: 브라우저 아이콘을 눌러 사이트 접속을 바로 테스트할 수 있습니다.

- 터널 추가:

+아이콘 点击하여 추가 터널을 설정합니다. - 터널 삭제:

-(마이너스) 아이콘을 클릭해 불필요한 터널 구성을 삭제합니다. - 서비스 시작/중지:

Pinggy서비스 옆의 스위치를 클릭하여 터널 서비스 전체를 시작하거나 중지할 수 있습니다.

유의 사항

- Pinggy 무료 버전 특성: 무료 플랜의 경우 타사에 노출되는 외부 도메인은 동적으로 할당되며, Pinggy 서비스나 터널을 재시작할 때마다 주소가 변경될 수 있습니다. 동시 연결, 대역폭, 사용 시간 등에 제한이 있을 수 있으니, 고정 도메인, 더 나은 성능, 추가 기능이 필요하다면 유료 플랜 업그레이드를 고려하세요.

- 로컬 서비스 의존성:

Local Domain에서 선택한 웹사이트가 ServBay 내에서 정상적으로 구성 및 동작 중(해당 PHP 버전, Caddy/Nginx 등 웹서버 실행, 사이트 설정 오류 없음)임을 확인하세요. Pinggy는 네트워크 트래픽 포워딩만 담당합니다. - 방화벽 및 네트워크: macOS의 방화벽 또는 타사 보안 프로그램이 ServBay나 Pinggy 클라이언트의 네트워크 연결을 차단하지 않도록 설정하세요.

- HTTPS 보안: Pinggy는 자체적으로 할당하는 터널에 HTTPS를 지원하여 안전하게 데이터가 암호화됩니다. 이는 현대 웹 앱의 보안에 매우 중요합니다.

자주 묻는 질문 (FAQ)

- Q: Pinggy 서비스 실행이 실패하고 상태등이 초록불이 아닌 경우 어떻게 하나요?

- A: 먼저 Pinggy Access token 입력이 올바른지 확인하세요. 인터넷 연결이 정상인지도 점검합니다. 서비스 오른쪽의 log(로그) 아이콘을 눌러 Pinggy 클라이언트 로그에서 구체적인 오류 메시지를 확인할 수 있습니다.

- Q: Pinggy 무료 이용자인데, 왜

External Domain칸을 비워두라고 하나요?- A: Pinggy 무료 서비스 기본 동작 방식입니다. 외부 도메인을 직접 기입할 필요가 없으며, 터널이 연결되는 즉시 ServBay에서 임시 공개 URL을 Pinggy 서버에서 자동으로 받아 해당 필드에 표시합니다.

- Q: Pinggy와 Ngrok 등 다른 터널링 서비스는 어떤 차이가 있나요? 어느 쪽을 써야 할까요?

- A: Pinggy와 Ngrok 모두 뛰어난 내부망 터널링 도구지만, 제공 기능, 무료 버전 제한, 유료 요금제, 설정 난이도, 서버 지역 등에서 차이가 있습니다. Pinggy는 가볍고 간편한 것이 특징입니다. 필요한 프로토콜, 도메인 커스터마이징, 예산 등 상황이나 개인 선호에 따라 선택하시면 됩니다. ServBay는 다양한 터널 툴을 지원하므로 유연하게 사용할 수 있습니다.

요약

ServBay가 통합한 Pinggy 기능은 macOS 웹 개발자에게 매우 편리한 로컬 사이트 공유 솔루션을 제공합니다. 몇 번의 간단한 설정만으로 로컬 개발 환경을 외부에 안전하게 노출할 수 있기에, 데모·테스트·협업이 훨씬 수월해집니다. Pinggy 계정 유형에 맞게 설정하고, 로컬 웹 서비스가 항상 잘 작동하도록 관리하여 Pinggy의 이점을 최대한 활용해보세요.