Guide de configuration de Pinggy en proxy inversé dans ServBay

Pinggy est un outil de tunnel réseau léger et facile à utiliser, qui permet d’exposer rapidement et en toute sécurité les services web locaux sur Internet. ServBay intègre Pinggy afin d’offrir aux développeurs macOS un moyen simple de créer des tunnels d’accès public, utile pour les démonstrations de code, les tests d’API ou le partage de vos travaux en cours avec des collaborateurs externes. Ce guide vous accompagnera dans toutes les étapes de l’installation et de l’utilisation de Pinggy dans ServBay.

Présentation

ServBay embarque le support natif de Pinggy, rendant son installation et sa gestion extrêmement simples. Il vous suffit d’utiliser l’interface graphique de ServBay pour piloter votre tunnel Pinggy et mapper vos sites web locaux vers une URL publique accessible depuis Internet.

Cas d’utilisation

- Démonstrations instantanées : Présentez à vos clients ou collègues vos sites ou applications en développement dans votre environnement macOS.

- Tests d’API et de Webhook : Fournissez un point d’accès temporaire public aux services tiers qui nécessitent un callback externe (par exemple, authentification sociale, files de messages…).

- Débogage à distance : Permet à votre équipe ou partenaires d’accéder aisément à votre environnement de développement local pour analyse et corrections.

- Tests sur mobile : Donnez accès à vos services backend locaux depuis des périphériques mobiles via une URL publique.

Prérequis

- ServBay installé : Assurez-vous d’avoir la dernière version de ServBay installée et en fonctionnement sur votre système macOS.

- Compte Pinggy : Vous devrez créer un compte sur Pinggy. Rendez-vous sur le site officiel de Pinggy pour vous inscrire. Pinggy propose une formule gratuite et des offres payantes.

- Site local configuré : Au moins un site local (ex:

servbay.demooukirby.test) doit être configuré et actif dans ServBay.

Étapes d’utilisation

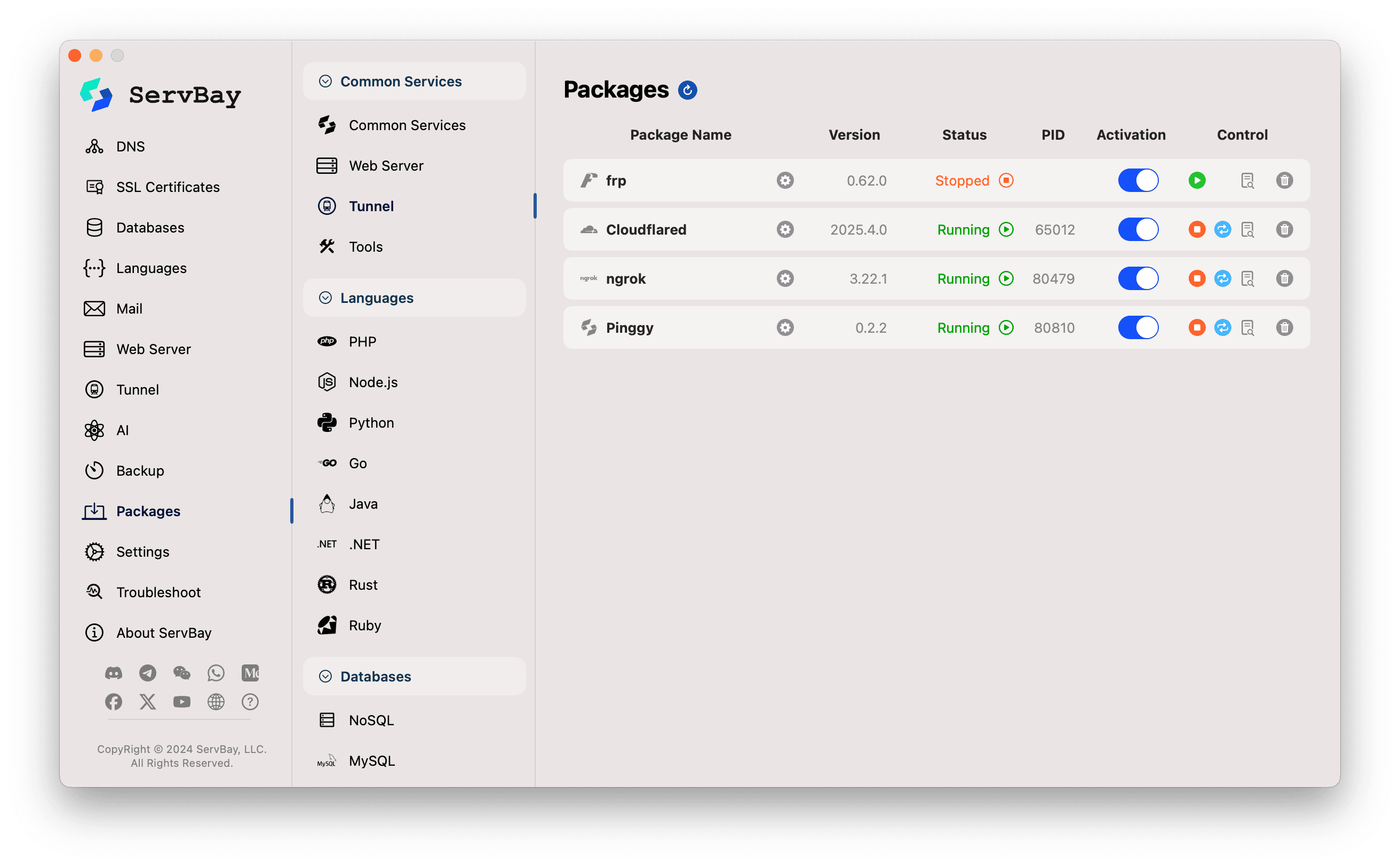

1. Installer Pinggy via ServBay

Si c’est votre première utilisation de Pinggy avec ServBay, commencez par installer le package associé :

Lancez l’application ServBay.

Dans la barre de navigation à gauche, cliquez sur Packages (Logiciels).

Repérez ou recherchez

Pinggydans la liste des packages disponibles.Cliquez sur le bouton d’installation à côté de

Pinggy.Une fois l’installation terminée, vous pouvez essayer d’activer le service Pinggy via l’interrupteur à droite. Si le service échoue à démarrer ou affiche un statut anormal, c’est normal à ce stade : il vous reste à le configurer, ce qui sera fait à l’étape suivante.

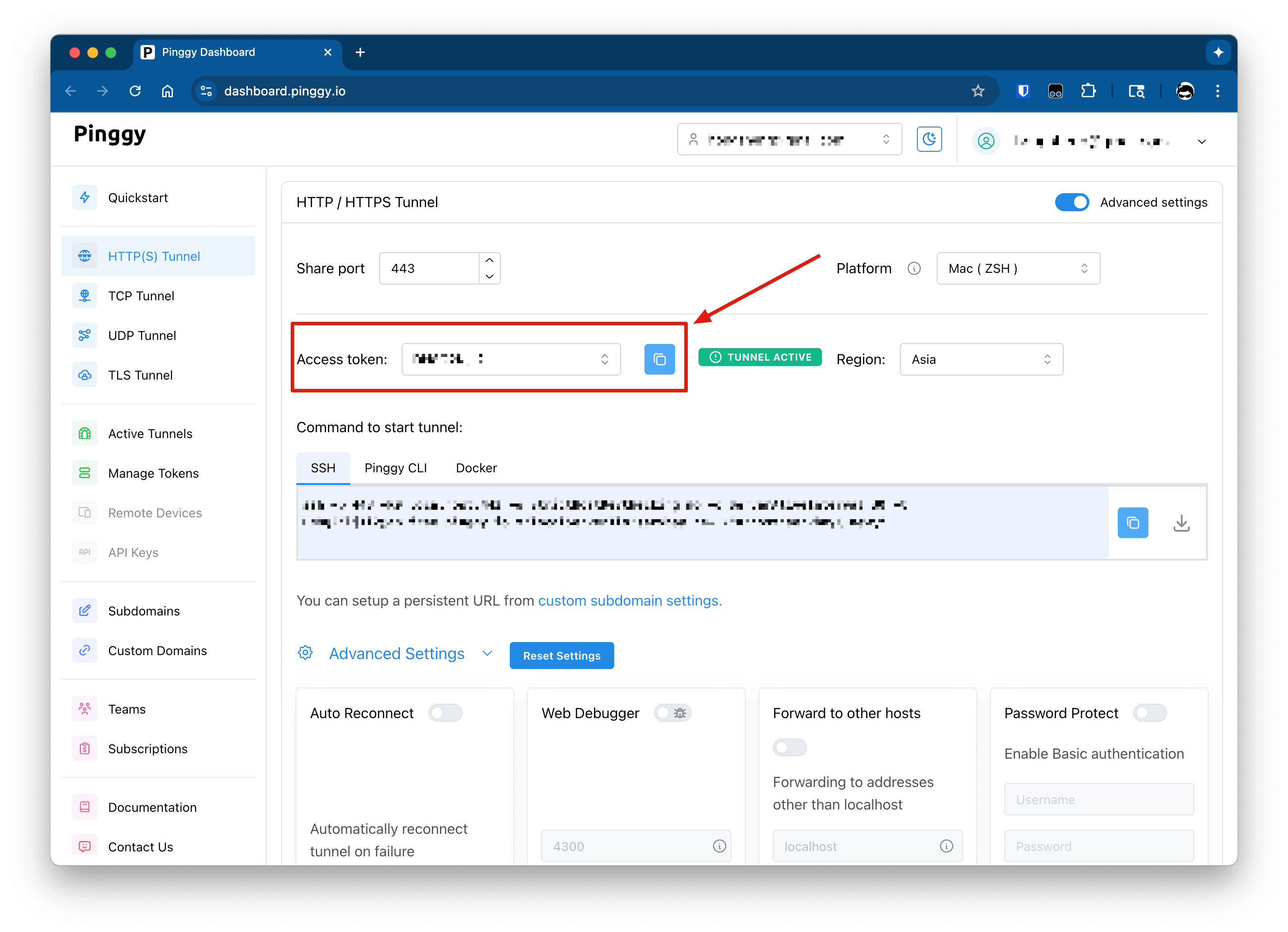

2. Récupérer votre token d’accès Pinggy

Pour authentifier votre compte et activer le tunnel Pinggy, vous aurez besoin d’un Access token.

Connectez-vous à votre Dashboard Pinggy avec vos identifiants.

Une fois connecté, cherchez la section "Access token" sur la page d’accueil du dashboard pour retrouver votre token personnel.

Copiez ce token d’accès. Il s’agit d’une chaîne de caractères à conserver en sécurité.

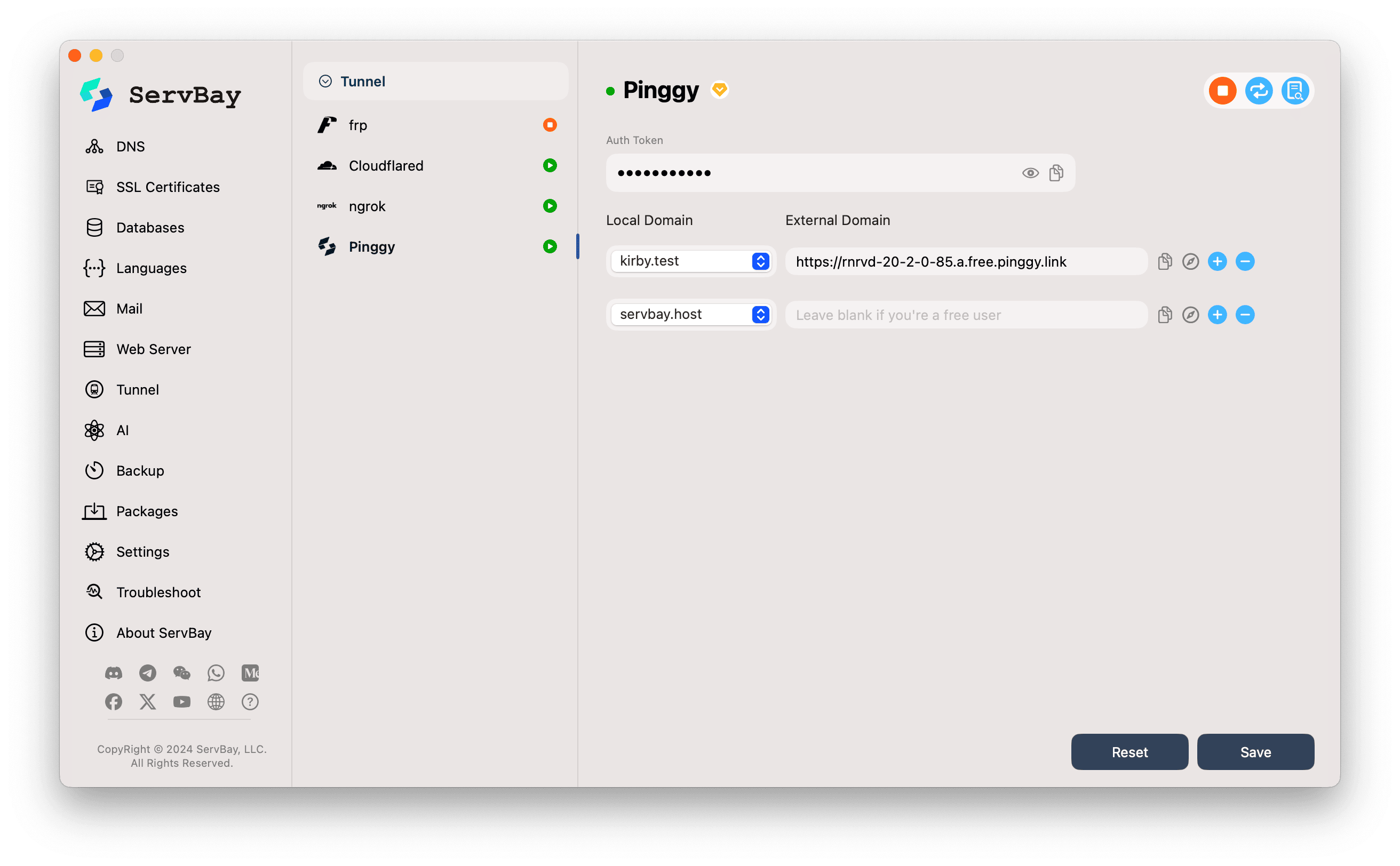

3. Configurer Pinggy dans ServBay

Après avoir obtenu le token, retournez dans l’application ServBay pour la configuration :

Dans la barre latérale de ServBay, sélectionnez Tunnel.

Dans la liste des services de tunnel, cliquez sur Pinggy.

Auth Token (jeton d’autorisation) :

- Collez soigneusement dans le champ

Auth Tokenle token d’accès copié depuis votre dashboard Pinggy.

- Collez soigneusement dans le champ

Configurer le tunnel (Domaine local et Domaine externe) : ServBay vous permet de créer des tunnels Pinggy pour chacun de vos sites locaux hébergés.

- Domaine local (Local Domain) :

- Utilisez le menu déroulant pour choisir le site local que vous souhaitez exposer via Pinggy. Exemple :

thinkphp.testouservbay.demo.

- Utilisez le menu déroulant pour choisir le site local que vous souhaitez exposer via Pinggy. Exemple :

- Domaine externe (External Domain) :

- Pour les utilisateurs gratuits de Pinggy : Laissez ce champ vide. Pinggy générera automatiquement une URL publique aléatoire (souvent en

.a.free.pinggy.linkou.pinggy.link). ServBay affichera cette URL une fois le tunnel établi. - Pour les utilisateurs payants de Pinggy : Si votre compte Pinggy permet d’utiliser un domaine personnalisé ou réservé, saisissez ici le domaine externe souhaité.

- Pour les utilisateurs gratuits de Pinggy : Laissez ce champ vide. Pinggy générera automatiquement une URL publique aléatoire (souvent en

- Domaine local (Local Domain) :

Ajouter d’autres tunnels :

- Pour exposer d’autres sites locaux, cliquez sur l’icône

+à droite de l’entrée du tunnel en cours. Répétez alors l’étape 4 pour chacun des nouveaux tunnels.

- Pour exposer d’autres sites locaux, cliquez sur l’icône

Sauvegarder la configuration :

- Cliquez sur le bouton Save (Enregistrer) en bas à droite pour valider toutes vos configurations.

4. Démarrer et vérifier le service Pinggy

- Après l’enregistrement, ServBay essaie de démarrer Pinggy avec vos nouveaux réglages.

- Observez le voyant d’état à côté de l’entrée

Pinggydans la liste Tunnel. Si tout est correctement configuré et que la connexion avec les serveurs Pinggy est réussie, le voyant devient vert, indiquant que le service est actif. - Pour chaque tunnel lancé avec succès, le champ

Domaine Externe(s’il était vierge) affichera maintenant l’URL publique assignée par Pinggy, par exemplehttps://random-string.a.free.pinggy.link. - Tester l’accès :

- Cliquez sur l’icône de copie pour copier l’URL publique.

- Vous pouvez aussi cliquer sur l’icône du navigateur (généralement sous forme de boussole ou de globe) pour ouvrir directement l’URL dans votre navigateur par défaut.

- Si tout est bien paramétré, vous pourrez accéder à votre site local via cette URL Pinggy.

5. Gérer vos tunnels Pinggy

Depuis l’interface de configuration Pinggy de ServBay, vous administrez facilement tous vos tunnels :

- Copier le domaine externe : Cliquez sur l’icône de copie pour récupérer l’URL publique à partager.

- Ouvrir dans le navigateur : Cliquez sur l’icône du navigateur pour tester rapidement l’accès.

- Ajouter un tunnel : Cliquez sur le symbole

+pour en configurer un nouveau. - Supprimer un tunnel : Cliquez sur le symbole

-pour retirer un tunnel. - Arrêter/Démarrer le service : Utilisez l’interrupteur à côté du service

Pinggypour activer ou désactiver tous les tunnels simultanément.

Remarques importantes

- Fonctionnalités de la version gratuite Pinggy : Le domaine externe fourni gratuitement est dynamique, il peut changer à chaque redémarrage du service ou du tunnel. La version gratuite impose aussi des limitations (nombre de connexions simultanées, bande passante, durée…). Optez pour l’offre payante si besoin de domaine fixe, de meilleures performances ou plus d’options.

- Dépendances du service local : Vérifiez que le site choisi comme

Domaine localest bien configuré et en ligne dans ServBay (PHP actif, serveur web Caddy/Nginx lancé, configuration correcte…). Pinggy transfère seulement le trafic réseau - il ne configure pas votre environnement applicatif. - Pare-feu et réseau : Assurez-vous que le pare-feu macOS ou tout logiciel de sécurité n’empêche pas les connexions réseau de ServBay ou du client Pinggy.

- Sécurité HTTPS : Pinggy fournit généralement un tunnel HTTPS, garantissant le chiffrement des échanges — une sécurité vivement recommandée pour toute application web moderne.

FAQ

- Q : Pinggy refuse de démarrer, le voyant n’est pas vert. Que faire ?

- R : Vérifiez d’abord que le token d’accès renseigné est exact. Contrôlez aussi l’état de votre connexion Internet. Consultez les logs du client Pinggy (icône log à droite du service) pour diagnostiquer d’éventuelles erreurs.

- Q : Je suis en version gratuite, pourquoi le champ “Domaine externe” doit-il rester vide ?

- R : C’est le fonctionnement normal de la version gratuite de Pinggy : vous ne saisissez pas de domaine externe, Pinggy en génère un automatiquement et ServBay l’affichera dès la connexion établie.

- Q : Quelle différence entre Pinggy et d’autres services comme Ngrok, et comment choisir ?

- R : Pinggy et Ngrok sont d’excellents outils de tunneling, mais diffèrent sur les fonctionnalités, limitations des offres gratuites, tarifs, complexité de configuration ou localisation des serveurs. Pinggy est réputé pour sa simplicité. Sélectionnez l’outil selon vos besoins (protocoles supportés, domaines personnalisés, budget…) et vos préférences. ServBay offre la flexibilité de gérer plusieurs solutions de tunnel.

Conclusion

Grâce à l’intégration de Pinggy, ServBay fournit aux développeurs web sur macOS une méthode extrêmement pratique pour partager localement leurs sites web sur Internet. En quelques étapes simples, exposez de façon sécurisée votre environnement de développement, ce qui facilite démonstrations, tests et collaborations. Veillez à choisir la configuration adaptée à votre formule Pinggy et à maintenir votre service web local sain pour profiter pleinement de tous les avantages du tunnel Pinggy.