Sokongan & Penggunaan Sijil SSL di ServBay

Sijil SSL sangat penting untuk laman web dan aplikasi moden kerana ia menyulitkan sambungan, melindungi data pengguna, serta meningkatkan keyakinan pengunjung terhadap laman web anda. Menggunakan HTTPS dalam persekitaran pembangunan tempatan juga sama penting—ia mensimulasikan persekitaran pengeluaran, membantu anda mengenal pasti potensi isu keselamatan, dan memastikan fungsi yang memerlukan sambungan selamat (seperti Service Worker, HSTS dan lain-lain) boleh beroperasi dengan baik. ServBay menawarkan sokongan sijil SSL yang mantap, membolehkan anda mengurus dan memasang pelbagai jenis sijil dengan mudah, supaya persekitaran pembangunan & ujian anda sentiasa terjamin dan selamat.

Fungsi dan Kepentingan Sijil SSL

Sijil SSL (atau lebih tepatnya, sijil TLS/SSL) membina sambungan terenkripsi antara pelayan dan klien (seperti pelayar web), melindungi data sensitif daripada dicuri atau diubah suai. Ia juga mengesahkan identiti pelayan, mengelakkan pengguna daripada mengunjungi laman web penipuan. Penggunaan SSL/HTTPS dalam pembangunan tempatan membawa beberapa kelebihan utama:

- Penyulitan Data: Melindungi data sensitif semasa ujian tempatan serta mensimulasikan keselamatan pemindahan data dalam persekitaran produksi.

- Pengesahan Identiti: Memastikan anda benar-benar mengujinya pada laman pembangunan yang diingini, bukan sumber lain yang tidak disengajakan.

- Simulasi Persekitaran Produksi: Banyak ciri dan servis web moden (seperti API lokasi, WebRTC, Service Worker dalam PWA dan sebagainya) memerlukan konteks selamat (HTTPS). Mengaktifkan HTTPS secara tempatan memastikan semua fungsi ini boleh digunakan dan diuji dari awal proses pembangunan.

- Mengelakkan Amaran Pelayar: Sijil SSL yang sah (walaupun sijil self-signed yang dipercayai secara tempatan) akan mengelakkan amaran sambungan tidak selamat di pelayar, mewujudkan pengalaman pembangunan yang lebih lancar.

- Pengoptimuman SEO (Persekitaran Produksi): Walaupun lebih relevan untuk pengeluaran, memahami kepentingannya membantu pembangun untuk mengambil kira aspek keselamatan semasa membina aplikasi. Enjin carian seperti Google mengutamakan laman HTTPS untuk pengindeksan dan ranking.

Jenis Sijil SSL & Kaedah Penerbitan yang Disokong oleh ServBay

ServBay menyokong pelbagai jenis sijil SSL dan kaedah penerbitan untuk memenuhi keperluan pembangunan & ujian yang berbeza:

Penerbit Sijil (CA) / Kaedah Penerbitan yang Disokong

- ServBay User CA: CA tempatan khas yang disediakan oleh ServBay, direka khas untuk pengguna agar boleh menjana dan menerbitkan sijil self-signed dengan cepat—sangat sesuai untuk pembangunan dan ujian tempatan. Sijil ini tidak dipercayai secara automatik oleh pelayar awam tetapi boleh dipercayai secara tempatan selepas anda memasang sijil akar CA ke sistem operasi anda.

- ServBay Public CA: Perkhidmatan CA awam yang disediakan oleh ServBay. Sijil yang diterbitkan di bawah CA ini akan dipercayai oleh semua pengguna yang memasang sijil akar ServBay Public CA—sesuai untuk perkongsian dalaman pasukan atau persekitaran produksi berskala kecil.

- Sokongan Protokol ACME: ServBay serasi sepenuhnya dengan Protokol ACME, membenarkan anda mendapatkan dan memperbaharui sijil daripada CA yang menyokong ACME secara automatik, contohnya:

- Let's Encrypt: CA automasi percuma yang sangat digunakan dalam pengeluaran. ServBay menyokong sepenuhnya integrasi, memudahkan pengguna mendapatkan dan memperbaharui sijil Let's Encrypt.

- ZeroSSL: CA percuma lain yang juga menyokong ACME, dan turut disokong oleh ServBay.

- Google Trust Services: CA percuma oleh Google, menyokong ACME dengan integrasi terbina dalam melalui ServBay.

- Sijil CA Pihak Ketiga: Anda boleh memuat naik dan mengurus sijil yang diperoleh dari CA pihak ketiga yang dipercayai (cth. DigiCert, Sectigo dan sebagainya).

Jenis Sijil yang Boleh Diurus oleh ServBay

Selain daripada sijil domain (TLS/SSL) untuk komunikasi laman web, fitur pengurusan sijil ServBay juga menyokong jenis sijil lain:

- Sijil Pengekodan Kod (Code Signing): Untuk mengesahkan identiti pembangun perisian dan keutuhan kod, serta menghalang penyebaran perisian hasad. ServBay membolehkan anda mengurus sijil ini dengan mudah.

- Sijil Penandatanganan Emel (S/MIME): Untuk menandatangani dan menyulitkan emel secara digital, memastikan ketulenan dan kerahsiaan mesej. Turut boleh diurus melalui ServBay.

- Sijil Penandatanganan Dokumen: Untuk menandatangani dokumen digital, memastikan keaslian serta integritinya. ServBay juga menyokong pengurusan sijil jenis ini.

Nota: Apabila anda mengkonfigurasi HTTPS laman web melalui ServBay, anda terutamanya memerlukan sijil domain (TLS/SSL). Sokongan pengurusan sijil lain (code signing, S/MIME, dokumen) adalah kemudahan tambahan yang tidak berkait secara langsung dengan penyediaan HTTPS untuk laman web.

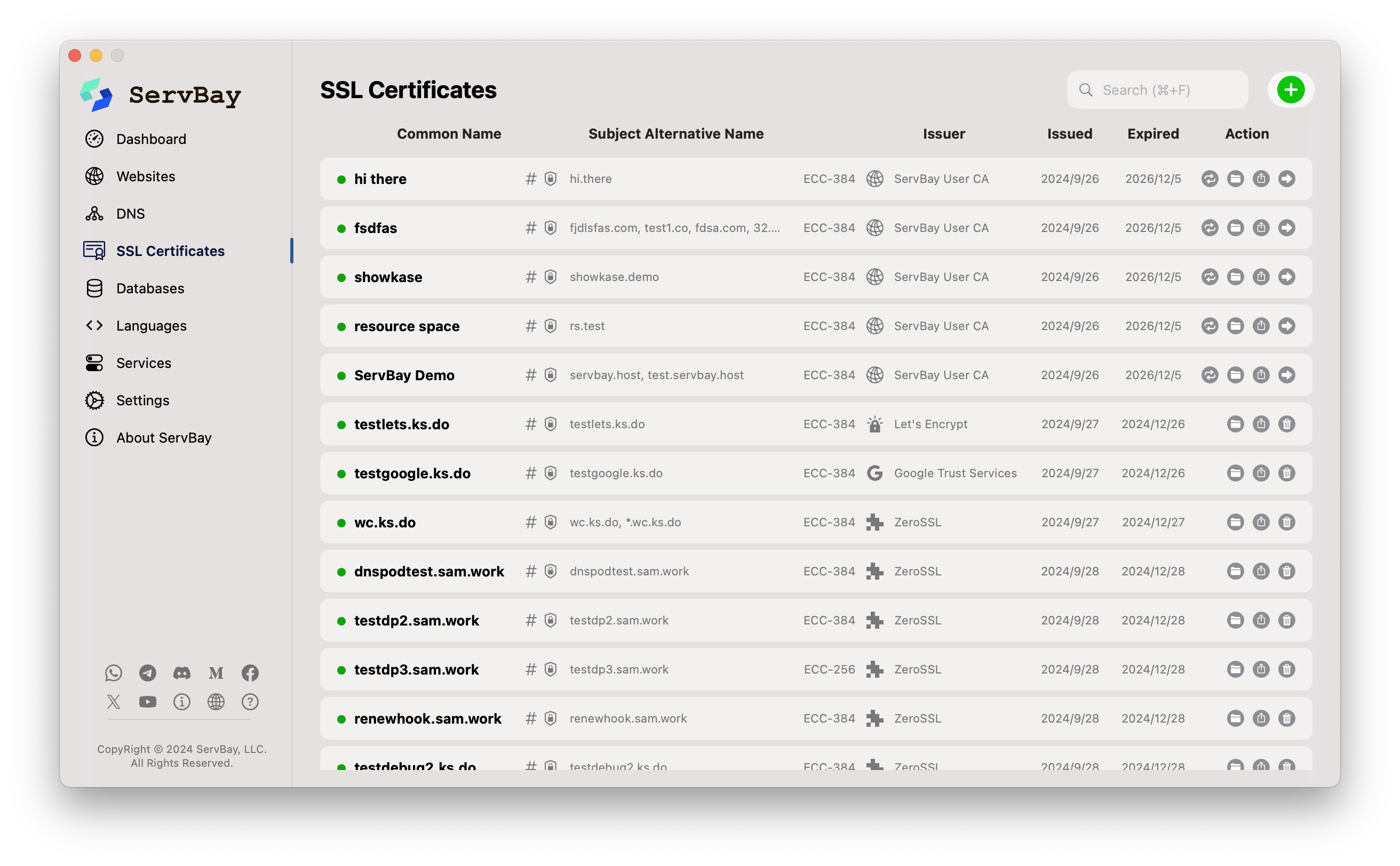

Sorotan Fungsi Pengurusan Sijil SSL ServBay

ServBay menyediakan beberapa fungsi pengurusan sijil SSL yang memudahkan proses pengaktifan HTTPS di persekitaran tempatan:

- Penjanaan Sijil Automatik Semasa Membina Laman: Setiap kali anda mencipta laman baharu dalam ServBay, sistem akan menjana dan memasang sijil SSL secara automatik menggunakan ServBay User CA untuk laman tersebut. Ini sangat menjimatkan masa dan memastikan setiap laman baharu beroperasi dengan HTTPS tanpa konfigurasi manual.

- Antara Muka Grafikal Penyenggaraan: ServBay menawarkan UI grafik yang intuitif untuk anda memantau, mengimport, mengeksport, memadam serta mengurus sijil SSL dengan mudah.

- Permohonan & Pembaharuan Automatik melalui ACME: Dengan klien ACME terbina dalam, anda boleh memohon sijil daripada Let's Encrypt, Google Trust Services atau ZeroSSL untuk domain tempatan/awam, seterusnya mengkonfigurasikan pembaharuan automatik di dalam antara muka ServBay—tidak perlu pengendalian manual.

- Sokongan Import Sijil Pihak Ketiga: Jika anda sudah memiliki sijil (format

.crt,.key,.pfxdan lain-lain) dari CA lain, anda hanya perlu mengimpornya ke dalam ServBay dan menetapkannya kepada laman web anda. - Pengurusan Sijil Akar ServBay CA: Dalam bahagian

Tetapan, ServBay membenarkan anda memasang sijil akar ServBay User CA dan ServBay Public CA dengan mudah ke dalam stor kepercayaan sistem operasi atau pelayar anda. Ini bagi memastikan sijil yang dijana oleh CA tersebut dipercayai tempatan—tanpa amaran pelayar.

Perbezaan & Penggunaan ServBay User CA dan ServBay Public CA

ServBay menawarkan dua jenis perkhidmatan CA tersendiri, bergantung pada skenario penggunaan:

- ServBay User CA:

- Tujuan: Dicipta untuk pengguna individu ServBay menjana sijil self-signed dengan pantas dalam persekitaran pembangunan/ujian tempatan.

- Kepercayaan: Tidak dipercayai oleh pelayar awam secara default. Anda perlu memasang sijil akar ServBay User CA secara manual ke sistem operasi atau pelayar anda supaya sijil yang diterbitkan oleh CA ini dikenali—selepas itu, domain seperti

https://servbay.demoatauhttps://projek-anda.servbay.demoakan memaparkan ikon kunci hijau tanpa amaran. - Skenario: Pembangunan & ujian harian oleh pembangun individu.

- ServBay Public CA:

- Tujuan: Dicipta untuk komuniti pengguna ServBay berkongsi sumber penerbitan sijil yang dipercayai bersama.

- Kepercayaan: Sijil akar ServBay Public CA perlu dipasang sebelum sijil yang diterbitkan boleh dipercayai. Sekali dipasang, semua sijil dari CA ini akan dikenali dalam sistem anda.

- Skenario: Pembangunan/ujian bersama dalam pasukan, atau penggunaan dalaman dalam persekitaran produksi tertentu yang dikawal—memastikan pasukan boleh berkongsi servis tempatan & dalaman dengan sambungan HTTPS yang dipercayai.

Bagaimana Untuk Mempercayai ServBay User CA:

Untuk memastikan pelayar anda mempercayai sijil yang diterbitkan oleh ServBay User CA, anda perlu menambah sijil akar CA ini ke stor kepercayaan sistem operasi. Proses pemasangan ServBay secara automatik akan tambah dan mempercayai kedua-dua sijil akar ServBay User CA dan ServBay Public CA bagi pihak pengguna.

Andai kata atas sebab tertentu sijil akar ServBay CA tidak dipercayai, anda boleh memasang semula dan mempercayainya melalui bahagian Tetapan ServBay. Selepas dipasang, lawatan ke laman tempatan menggunakan sijil dari ServBay User CA tidak akan lagi memaparkan amaran sijil pada pelayar.

Bagaimana Menggunakan Sijil SSL dalam ServBay (Contoh Senario)

Beberapa contoh cara untuk mengkonfigurasi sijil SSL dalam ServBay:

Cipta laman baru dan gunakan sijil ServBay User CA secara automatik:

- Buka aplikasi ServBay.

- Masuk ke paparan pengurusan “Laman Web (Websites)”.

- Klik butang tambah laman baru.

- Masukkan nama domain (cth:

projeksaya.servbay.demo), tetapkan direktori akar laman (cth:/Applications/ServBay/www/projekSaya). - Pastikan anda memilih “HTTP & HTTPS” atau “HTTPS” (Secara default, ServBay akan menggunakan CA miliknya).

- Simpan tetapan. ServBay akan menjana sijil serta mengkonfigurasi pelayan web (Caddy, Nginx atau Apache) agar menggunakan HTTPS.

Konfigurasi sijil ServBay User CA untuk laman sedia ada:

- Masuk ke pengurusan “Laman Web (Websites)”.

- Pilih laman yang ingin dikonfigurasi.

- Edit tetapan laman, pilih “HTTP & HTTPS” atau “HTTPS”.

- Pilih untuk menggunakan ServBay CA bagi penerbitan sijil—jika sijil belum dijana, ServBay akan lakukan secara automatik.

- Simpan dan but semula pelayan web.

Mohon sijil Let's Encrypt, ZeroSSL atau Google Trust Services via protokol ACME:

- Pergi ke antara muka pengurusan sijil, klik butang + di penjuru atas.

- Pilih pilihan Mohon Sijil via ACME.

- Masukkan domain sebenar anda (domain ini mesti boleh dicapai melalui Internet kerana ACME memerlukan validasi milikan domain).

- Pilih penyedia ACME (cth. Let's Encrypt, ZeroSSL, atau Google Trust Services).

- Pilih kaedah validasi (cth. DNS-01) dan masukkan maklumat pengesahan.

- Setelah sijil berjaya diterbitkan, anda boleh tetapkan sijil tersebut pada laman yang dipilih di ServBay. ServBay menyokong pembaharuan automatik untuk sijil ACME.

Perkara Penting untuk Diperhatikan

- Kepercayaan Sijil Akar: Untuk menggunakan sijil yang diterbitkan oleh ServBay User CA atau ServBay Public CA, anda perlu memasang sijil akar ke dalam sistem operasi untuk mengelakkan amaran pada pelayar. ServBay memudahkan proses ini di laman

Tetapan. - Pengesahan ACME: Kebanyakan persekitaran pembangunan tempatan tidak dibuka kepada umum, jadi untuk keselamatan, permohonan sijil ACME (seperti dari Let's Encrypt) biasanya memerlukan kaedah API DNS. Rujuk cara menggunakan DNS API untuk maklumat lanjut.

- Tempoh Sah Sijil: Sijil dari CA awam biasanya mempunyai had masa (cth. Let's Encrypt adalah 90 hari). Pastikan anda memperbaharui pada waktu yang betul—ServBay menyokong pembaharuan automatik untuk sijil ACME, manakala ServBay User CA biasanya mempunyai tempoh sah yang lebih panjang.

Soalan Lazim (FAQ)

S: Mengapa bila saya akses laman ServBay tempatan di pelayar—walaupun dengan HTTPS—masih tertulis “Tidak Selamat” atau ada amaran sijil?

J: Biasanya situasi ini berlaku kerana laman anda sedang menggunakan sijil yang diterbitkan oleh ServBay User CA, namun sijil akar CA itu belum dipercayai oleh sistem operasi atau pelayar. ServBay User CA ialah CA tempatan yang tidak mendapat kepercayaan umum. Untuk selesaikan isu ini, pergi ke bahagian Tetapan di ServBay, cari dan pasang sijil akar ServBay User CA ke dalam stor kepercayaan sistem. Selepas pemasangan, muat semula pelayar, dan anda akan melihat ikon sambungan selamat.

S: Adakah setiap pengguna mendapat ServBay User CA yang sama? Bolehkah timbul isu keselamatan jika pengguna lain menggunakan sijil dari ServBay User CA?

J: Tidak akan menimbulkan sebarang isu keselamatan. Setiap pengguna mempunyai ServBay User CA serta kunci yang unik—CA dan kunci ini dijana secara tempatan sewaktu pemasangan ServBay. Jika anda nyahpasang dan pasang semula ServBay, CA serta kunci yang baharu akan dijana dan yang lama akan terbatal.

Rumusan

ServBay menawarkan sokongan sijil SSL yang lengkap dan mudah digunakan untuk pembangun web. Sama ada anda perlu mengaktifkan HTTPS dengan pantas untuk pembangunan tempatan, mengurus sijil awam melalui protokol ACME, atau mengimport sijil pihak ketiga, keperluan anda pasti dipenuhi. Dengan automasi penjanaan sijil, pengurusan antara muka intuitif, serta pelbagai kaedah penerbitan yang disokong, ServBay sangat memudahkan proses memastikan sambungan selamat dalam persekitaran pembangunan web tempatan—membolehkan anda fokus sepenuhnya dalam membina aplikasi yang kukuh dan berkesan.