Налаштування SSL (HTTPS) у локальному середовищі розробки за допомогою ServBay

У сучасній веб-розробці забезпечення безпеки сайту є критично важливим, навіть у локальному середовищі розробки. Використання протоколу SSL (Secure Sockets Layer) або його сучаснішої версії TLS (Transport Layer Security) для увімкнення HTTPS — це ключ до захисту передачі даних. Завдяки шифруванню інформації між клієнтом (наприклад, браузером) і сервером, SSL/TLS перешкоджає перехопленню або підміні чутливих даних.

ServBay — це потужне локальне середовище веб-розробки, яке має вбудовану інфраструктуру PKI (інфраструктуру відкритих ключів) та власний центр сертифікації (CA), що значно спрощує налаштування HTTPS для ваших локальних сайтів. Ви можете легко керувати сертифікатами за допомогою інструментів ServBay, обрати використання локально довірених сертифікатів, підписаних ServBay CA, самопідписаних сертифікатів або отримати сертифікати від зовнішніх центрів через ACME чи інші способи, — імітуючи роботу з HTTPS так, як у продакшн-середовищі.

У цьому матеріалі розглядаються основні поняття SSL/TLS, важливість використання HTTPS у локальному середовищі розробки та як саме ServBay допоможе вам легко реалізувати ці вимоги.

Що таке SSL/TLS і HTTPS?

SSL (Secure Sockets Layer) — це стандартний протокол безпеки для встановлення зашифрованого з'єднання в мережі. Хоча сам протокол SSL вважається застарілим, його замінено безпечнішим протоколом TLS (Transport Layer Security), термін “SSL” усе ще часто використовується.

HTTPS (Hypertext Transfer Protocol Secure) — це захищена версія HTTP-протоколу. Це не окремий новий протокол: під рівнем HTTP додається захисний шар SSL/TLS. Всі дані, що передаються по HTTPS, спершу шифруються SSL/TLS, що гарантує конфіденційність і цілісність переданої інформації.

Як працює SSL/TLS (спрощено)

Коли ви відкриваєте сайт по HTTPS, між клієнтом (браузером) і сервером виконується “рукостискання” для створення захищеного з'єднання:

- Клієнт ініціює з'єднання: Клієнт надсилає запит на встановлення захищеного з'єднання по HTTPS.

- Сервер відповідає та надсилає сертифікат: Сервер відправляє SSL/TLS-сертифікат та список підтримуваних криптографічних алгоритмів.

- Клієнт перевіряє сертифікат: Браузер перевіряє дійсність сертифіката, довіреність центру видачі, відповідність доменного імені. Якщо сертифікат не є довіреним (наприклад, самопідписаний або від недовіреної CA), з'явиться попередження.

- Клієнт генерує сеансовий ключ і шифрує його: Якщо сертифікат валідний, клієнт створює випадковий симетричний ключ для сесії, шифрує його відкритим ключем сервера та відправляє на сервер.

- Сервер розшифровує сеансовий ключ: Сервер розшифровує отриманий ключ за допомогою свого приватного ключа.

- Встановлення шифрованого з'єднання: Тепер обидва — і клієнт, і сервер — мають однаковий симетричний ключ, яким шифрується все подальше спілкування.

Ця процедура гарантує приватність обміну ідентифікацію серверу.

Чому важливо використовувати SSL/TLS (HTTPS) у локальному середовищі розробки?

Багато розробників вважають, що HTTPS важливий лише у продакшні, проте його застосування у локальній розробці також має низку переваг:

- Імітація продакшн-середовища: У виробництві HTTPS зазвичай обов'язковий. Використання його на локальному комп'ютері дозволяє уникнути помилок, що виникають через відмінності протоколів (наприклад, деякі функції відкриваються тільки в захищеному контексті).

- Використання сучасних функцій браузера: Багато сучасних Web API та функції браузерів (як Service Workers, Geolocation API, Web Cryptography API тощо) працюють лише в безпечному середовищі (HTTPS або

localhost). У локальному середовищі без HTTPS ви не зможете протестувати ці можливості. - Виявлення проблем із мішаним контентом: Якщо ваш сайт підключає зовнішні ресурси (скрипти, стилі, зображення), завантаження HTTP-ресурсів на HTTPS-сторінці призведе до попереджень браузера або їх блокування. Локальний HTTPS допоможе заздалегідь врахувати та вирішити ці нюанси.

- API-запити та інтеграції: Якщо локальний бекенд має зв'язуватися з зовнішніми HTTPS-сервісами, але сам працює без HTTPS — можливі складнощі із налаштуванням або обмеження політик безпеки.

- Формування звички до безпеки: Застосування HTTPS навіть у локальному середовищі підвищує культуру безпечної розробки та дозволяє краще зрозуміти конфігурації і потенційні проблеми.

Підтримка SSL/TLS та керування сертифікатами у ServBay

ServBay пропонує гнучку й потужну підтримку SSL/TLS, особливо оптимізовану для локального разворушення. Ядро рішення — це вбудована PKI-система та підтримка декількох типів сертифікатів:

1. Локальний центр сертифікації під керуванням ServBay (рекомендовано для локальної розробки)

ServBay має власну систему центрів сертифікації, зокрема ServBay User CA - ECC Root і ServBay Public CA - RSA Root/ServBay Public CA - ECC Root. Встановивши кореневий сертифікат цього CA у вашу ОС або браузер, ви забезпечуєте довіру до всіх локальних сертифікатів, підписаних ServBay.

Переваги:

- Відсутність попереджень браузера: Сертифікати, видані ServBay CA, сприймаються браузером як довірені, немає попереджень про небезпечне з’єднання.

- Зручність: Керування і видача сертифікатів локальним сайтам відбувається просто через інтерфейс ServBay.

- Імітація повного ланцюжка довіри: Є можливість моделювати довірчий ланцюжок “як у продакшні”.

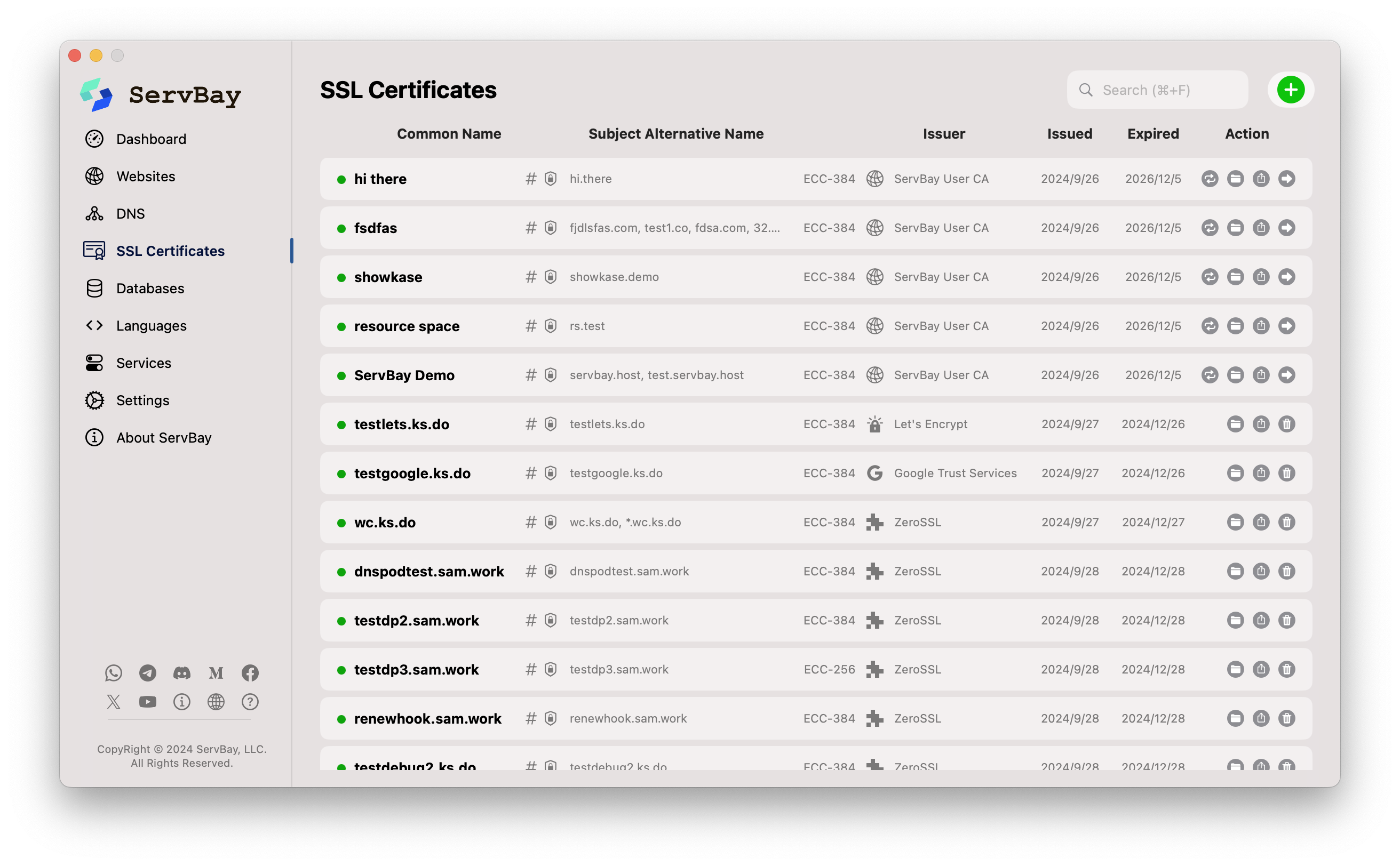

Малюнок: Інтерфейс керування CA у ServBay

Малюнок: Інтерфейс керування CA у ServBay

2. Самопідписані сертифікати (для швидкого тестування)

ServBay дає змогу швидко згенерувати самопідписаний сертифікат для сайту. Він створюється й підписується вами без залучення стороннього CA.

Переваги:

- Миттєва генерація: Не потрібно жодних сторонніх сервісів, сертифікат одразу готовий до використання.

- Шифрування присутнє: Передача даних шифрується.

Недоліки:

- Попередження браузера: Більшість браузерів не довіряють самопідписаним сертифікатам — з’являється попередження про небезпечне з’єднання. Це негативно впливає на досвід розробника, тому не рекомендується для постійної роботи.

3. Сертифікати від сторонніх центрів (з підтримкою ACME)

ServBay повністю підтримує імпорт SSL/TLS-сертифікатів, виданих публічними CA (наприклад, Let's Encrypt, ZeroSSL, DigiCert тощо). Також доступний вбудований ACME-клієнт для автоматичної генерації і продовження сертифікатів через CA, які підтримують протокол ACME (наприклад Let's Encrypt).

Переваги:

- Глобальна довіра: Такі сертифікати визнаються всіма головними браузерами та ОС.

- Імітація продакшн-конфігурації: Найближче тестування до бойового оточення.

- Автоматизація: Процес заявок і подовження автоматизовано через ACME.

Застосування: Використовується переважно для максимально достовірної імітації продакшн-середовища чи для публічного домену.

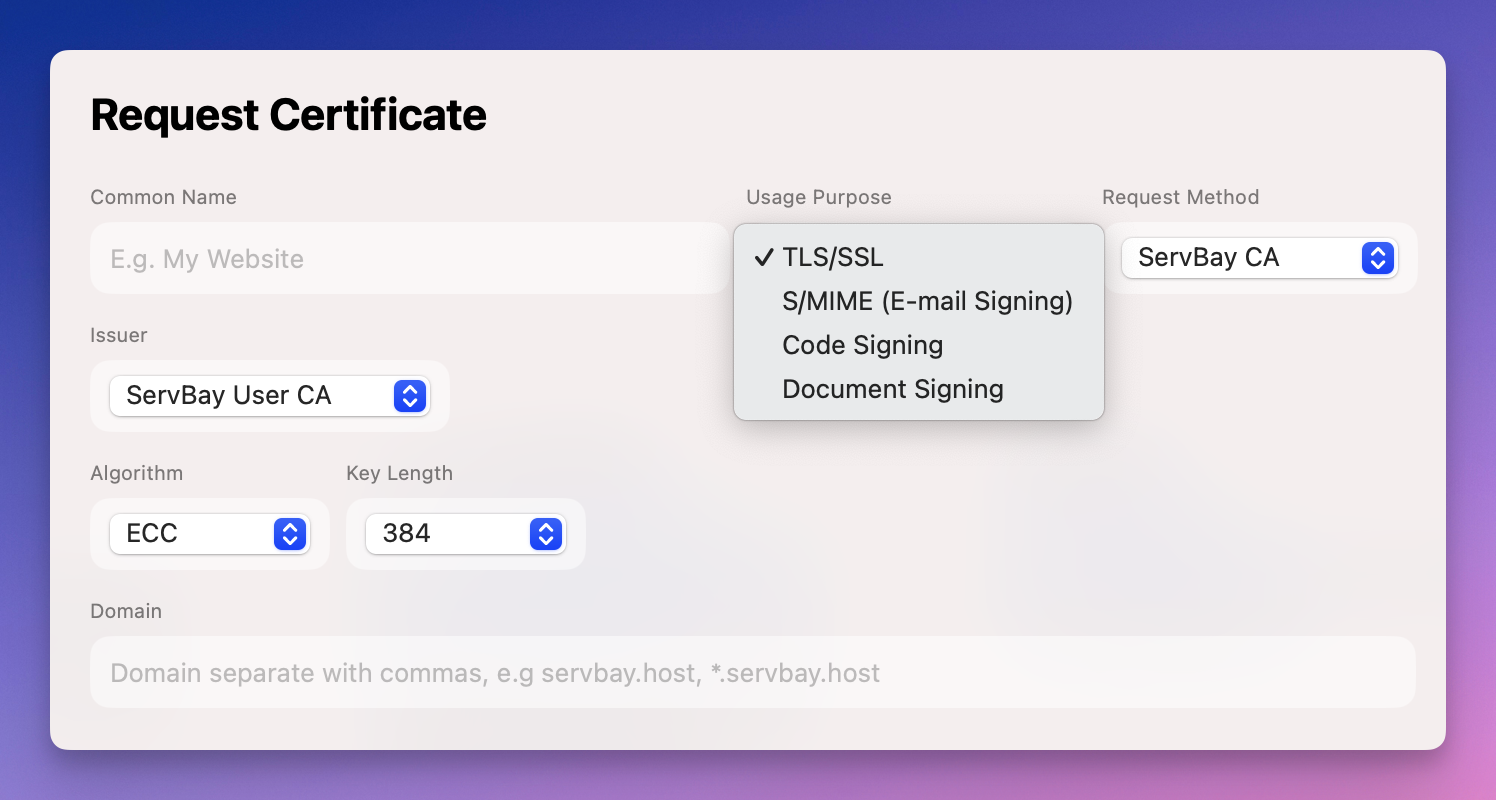

Малюнок: Налаштування стороннього сертифіката у ServBay

Малюнок: Налаштування стороннього сертифіката у ServBay

Як налаштувати SSL/HTTPS у ServBay

Інтуїтивний інтерфейс ServBay дозволяє легко налаштувати SSL/TLS для локальних сайтів. Основні кроки:

- Запустіть ServBay: Відкрийте додаток ServBay.

- Перейдіть у керування сайтами: Виберіть розділ “Сайти” (або Websites) у UI ServBay.

- Виберіть або створіть сайт: Оберіть існуючий сайт для налаштування HTTPS або створіть новий (наприклад, вкажіть кореневу папку

/Applications/ServBay/www/servbay.demo). - Увімкніть SSL: Знайдіть опцію SSL/HTTPS у налаштуваннях сайту та увімкніть її.

- Виберіть тип сертифіката: Оберіть потрібний тип сертифіката:

- ServBay CA: Сертифікат, виданий вбудованим CA ServBay (рекомендується для локальної розробки). Можливо, потрібно попередньо встановити кореневий сертифікат CA у довірені сертифікати.

- Самопідписаний сертифікат: Швидке створення власного сертифіката.

- Імпорт сертифіката: Завантажте існуючий сертифікат від стороннього CA (.crt/.pem та .key).

- ACME: Автоматичне отримання сертифіката за протоколом ACME (зазвичай сайт має бути доступний з Інтернету).

- Збережіть і застосуйте: Після збереження налаштувань ServBay автоматично перезапустить необхідні веб-сервери (Nginx або Caddy) для застосування змін.

Після цього ваш сайт буде доступний за адресою https://ваш_локальний_домен.

Детальна інструкція з налаштування

Докладніші інструкції з роботи та менеджменту різних типів SSL-сертифікатів у ServBay дивіться в наступних матеріалах:

Поширені запитання (FAQ)

- Питання: Чому при використанні самопідписаного сертифіката браузер показує попередження про небезпеку?

- Відповідь: Самопідписані сертифікати не підтверджені жодним публічним CA, визнаним операційними системами та браузерами. Браузер не може підтвердити, кому належить сертифікат чи ідентифікувати сайт, тому показує попередження.

- Питання: Чим відрізняється локальний CA ServBay від публічного CA?

- Відповідь: Локальний CA (наприклад ServBay User CA) спеціально створений для локальної розробки. Його кореневий сертифікат не входить у публічні списки довіри, але ви можете встановити його вручну у вашій ОС для довіри у локальному середовищі, прибираючи попередження браузера. Публічні CA (як Let's Encrypt) автоматично довіряються на будь-якому пристрої та призначені для продакшн-використання.

- Питання: Чи можна налаштувати HTTPS для

localhostу ServBay?- Відповідь: Так,

localhostу більшості браузерів вважається "безпечним контекстом" — навіть при самопідписаному сертифікаті зазвичай немає попередження (хоча поведінка залежить від браузера). Через функціонал ServBay можна створити сертифікат дляlocalhostчи будь-якого локального імені.

- Відповідь: Так,

- Питання: Чи впливає використання HTTPS на швидкодію локального сайту?

- Відповідь: Теоретично, SSL/TLS-рукостискання та шифрування додають певне виробниче навантаження. Втім, на сучасних комп'ютерах це майже не відчутно; отримані переваги в безпеці та зручності для розробника значно переважають незначні витрати ресурсів.

Висновок

Використання SSL/TLS (HTTPS) у локальному середовищі розробки — це не лише імітація роботи у продакшні, а й обов’язкова умова для запуску сучасних web-функцій і підвищення якості розробки. ServBay, завдяки вбудованій інфраструктурі PKI та підтримці ServBay CA, самопідписаних, сторонніх і ACME-сертифікатів, робить налаштування HTTPS для ваших локальних сайтів максимально простим та ефективним.

Впроваджуйте HTTPS від початку розробки — забезпечте своїм додаткам належний рівень захисту вже з перших кроків!