Konfiguracja SSL (HTTPS) dla lokalnego środowiska deweloperskiego za pomocą ServBay

Współczesny rozwój stron internetowych wymaga dbałości o bezpieczeństwo – również podczas pracy w środowisku lokalnym. Uruchomienie HTTPS z użyciem SSL (Secure Sockets Layer) lub jego nowszego odpowiednika TLS (Transport Layer Security) to kluczowy krok w ochronie transmisji danych. HTTPS zapewnia szyfrowanie informacji przesyłanych pomiędzy klientem (np. przeglądarką) a serwerem, zapobiegając podsłuchiwaniu lub modyfikacji wrażliwych danych.

ServBay to potężne lokalne środowisko deweloperskie Web, które posiada wbudowaną infrastrukturę PKI (Public Key Infrastructure) i własny system CA (Certificate Authority), znacznie upraszczając proces konfiguracji HTTPS dla Twoich lokalnych projektów. Dzięki narzędziom ServBay do zarządzania certyfikatami możesz łatwo wybrać, czy korzystasz z lokalnych certyfikatów zaufanych podpisanych przez ServBay CA, certyfikatów samopodpisanych czy tych, które uzyskałeś od zewnętrznych CA (np. przez ACME). To sprawia, że możesz praktycznie odzwierciedlać środowisko produkcyjne w lokalnej pracy.

Ten artykuł omawia fundamentalne pojęcia SSL/TLS, wyjaśnia, dlaczego HTTPS jest ważny również lokalnie, oraz pokazuje, jak ServBay pomaga w szybkim i bezproblemowym wdrożeniu.

Czym jest SSL/TLS oraz HTTPS?

SSL (Secure Sockets Layer) to standardowy protokół bezpieczeństwa pozwalający ustanowić zaszyfrowane połączenie przez sieć. Choć SSL jest już protokołem przestarzałym i został zastąpiony przez bardziej bezpieczny TLS (Transport Layer Security), to skrót "SSL" nadal bywa powszechnie używany.

HTTPS (Hypertext Transfer Protocol Secure) to bezpieczna wersja protokołu HTTP. Nie jest to osobny protokół, lecz warstwa SSL/TLS dodana do HTTP. Cała transmisja danych przez HTTPS jest szyfrowana właśnie przez tę warstwę, gwarantując poufność i integralność przesyłanych informacji.

Jak działa SSL/TLS (w skrócie)

Gdy odwiedzasz stronę przez HTTPS, między klientem (np. przeglądarką) a serwerem zachodzi tzw. "handshake", czyli proces uzgadniania bezpiecznego połączenia:

- Inicjacja połączenia: Klient żąda ustanowienia połączenia HTTPS z serwerem.

- Odpowiedź serwera i wysłanie certyfikatu: Serwer odpowiada, przesyłając swój certyfikat SSL/TLS oraz listę obsługiwanych szyfrów.

- Weryfikacja certyfikatu przez klienta: Klient sprawdza certyfikat – czy jest ważny, wydany przez znaną CA, czy domena się zgadza itd. Jeśli certyfikat nie jest zaufany (np. jest samopodpisany lub wystawiony przez CA nieuznawaną przez klienta), przeglądarka ostrzeże o zagrożeniu.

- Wygenerowanie i szyfrowanie klucza sesji przez klienta: Jeżeli certyfikat jest poprawny, klient generuje losowy klucz symetryczny dla sesji, szyfruje go publicznym kluczem serwera (z certyfikatu) i wysyła do serwera.

- Odszyfrowanie klucza sesji przez serwer: Serwer deszyfruje klucz sesji przy pomocy swojego klucza prywatnego.

- Ustanowienie szyfrowanego połączenia: Teraz klient i serwer dzielą ten sam klucz sesji i szyfrują nim całą dalszą komunikację.

Dzięki temu procesowi "handshake" transmisja jest poufna (tylko klient i serwer potrafią ją odszyfrować) oraz potwierdzona jest autentyczność serwera.

Dlaczego warto używać SSL/TLS (HTTPS) w lokalnym środowisku deweloperskim?

Wielu programistów sądzi, że HTTPS jest potrzebny tylko produkcyjnym serwisom, tymczasem ma on także kluczowe znaczenie lokalnie:

- Symulacja środowiska produkcyjnego: Produkcja wymusza HTTPS. Korzystanie z HTTPS lokalnie pozwala lepiej odwzorować zachowanie końcowego środowiska i uniknąć błędów wynikających ze zmian protokołu (niektóre funkcje działają tylko w kontekście bezpiecznym).

- Dostęp do nowoczesnych funkcji przeglądarki: Wiele Web API i funkcji przeglądarek (np. Service Workers, Geolocation API, Web Cryptography API) działa wyłącznie w bezpiecznych kontekstach (HTTPS lub

localhost). Bez HTTPS nie przetestujesz ich lokalnie. - Testowanie problemów z zawartością mieszaną: Jeśli strona ładuje zasoby spoza hosta (skrypty, style, obrazy), umieszczenie ich na stronie HTTPS jako HTTP spowoduje ostrzeżenia lub zablokowanie przez przeglądarkę. Lokalny HTTPS pozwala wcześnie wykryć i naprawić takie sytuacje.

- Wywołania API i integracje: Jeśli Twój backend lokalnie musi łączyć się przez HTTPS do zewnętrznej usługi, a sam działa bez HTTPS, mogą wystąpić problemy związane z politykami bezpieczeństwa lub skomplikowaną konfiguracją.

- Budowanie nawyków bezpieczeństwa: Nawet lokalnie warto korzystać z HTTPS – to nie tylko edukacyjne, ale pozwala na szybkie zauważenie i lepszą analizę potencjalnych problemów bezpieczeństwa.

Wsparcie SSL/TLS w ServBay oraz zarządzanie certyfikatami

ServBay zapewnia wszechstronne, elastyczne wsparcie dla SSL/TLS, z myślą o pozytywnym doświadczeniu w lokalnym środowisku deweloperskim. Kluczową rolę odgrywa wbudowany system PKI i obsługa wielu rodzajów certyfikatów:

1. Lokalny CA zarządzany przez ServBay (rekomendowany do lokalnego developmentu)

ServBay zawiera własny system CA, np. ServBay User CA - ECC Root oraz ServBay Public CA - RSA Root/ServBay Public CA - ECC Root. Instalując główny certyfikat CA ServBay w systemie operacyjnym lub przeglądarce sprawiasz, że wszystkie lokalne certyfikaty podpisane przez ServBay zyskują zaufanie przeglądarki.

Zalety:

- Brak ostrzeżeń przeglądarki: Certyfikaty wystawione przez CA ServBay będą uznane za zaufane i nie spowodują pojawienia się komunikatów o zagrożeniu.

- Wygoda: Certyfikaty można łatwo wystawiać i zarządzać nimi przez interfejs ServBay.

- Symulacja łańcucha zaufania: Możliwość odtworzenia kompletnego mechanizmu zaufania certyfikatów.

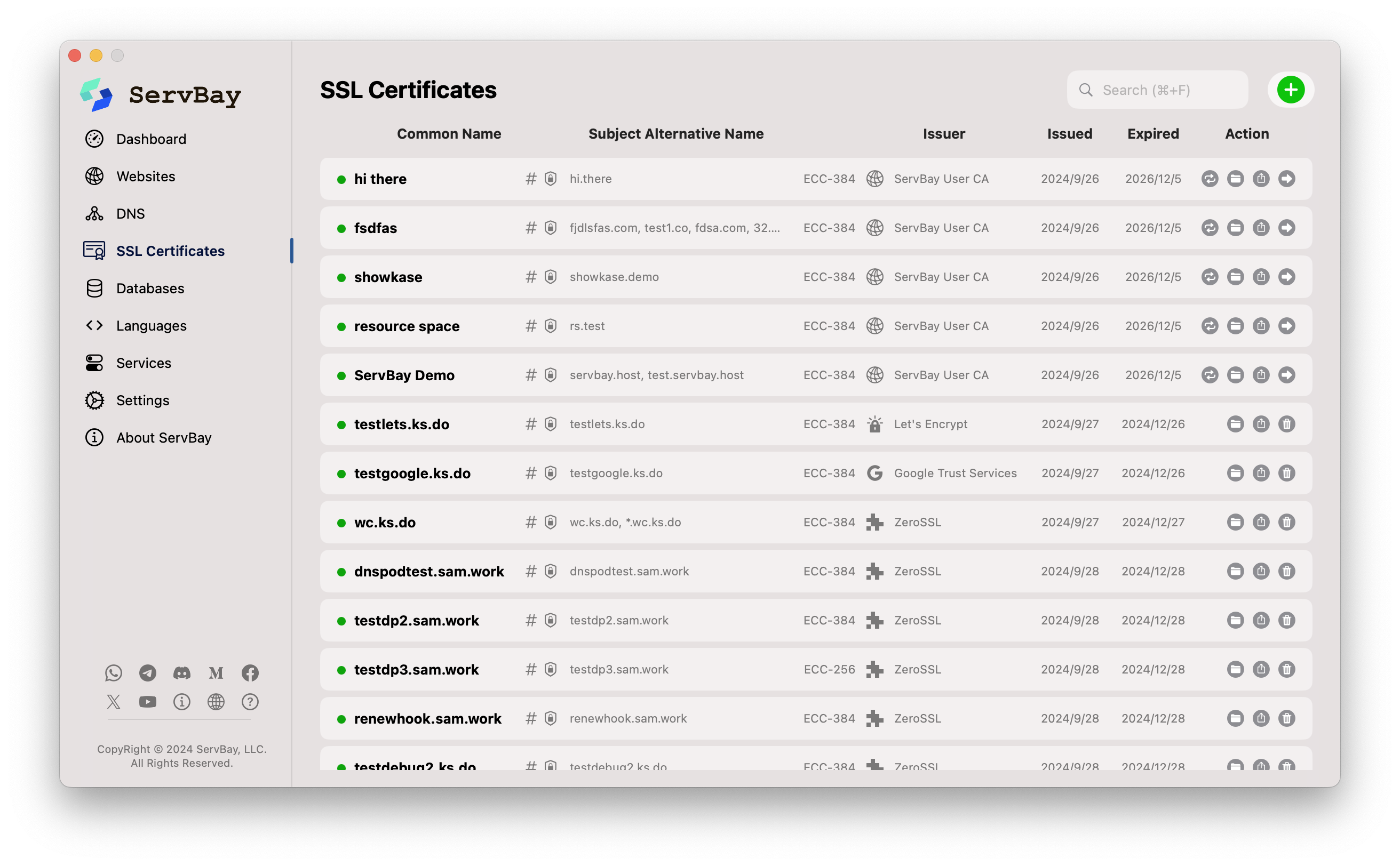

Ilustracja: Panel zarządzania CA w ServBay

Ilustracja: Panel zarządzania CA w ServBay

2. Certyfikaty samopodpisane (do szybkich testów)

Możesz szybko wygenerować certyfikat samopodpisany dla swojej strony bezpośrednio w ServBay. Taki certyfikat nie jest potwierdzany przez CA trzecie – podpisujesz go we własnym zakresie.

Zalety:

- Natychmiastowa dostępność: Nie trzeba korzystać z usług zewnętrznych.

- Szyfrowana komunikacja: Zapewnienie szyfrowania transmisji danych.

Wady:

- Ostrzeżenia przeglądarki: Większość przeglądarek nie ufa certyfikatom samopodpisanym i wyświetla wyraźne ostrzeżenia bezpieczeństwa. To pogarsza komfort pracy, stąd certyfikaty samopodpisane nie są polecane do codziennego developmentu.

3. Certyfikaty wydane przez zewnętrzne CA (w tym przez ACME)

Możesz zaimportować do ServBay certyfikaty SSL/TLS otrzymane od publicznych, globalnie zaufanych instytucji, jak Let's Encrypt, ZeroSSL, DigiCert i inne. Możesz również skorzystać z wbudowanego klienta ACME, aby automatycznie pozyskiwać i odnawiać certyfikaty od CA obsługujących ten protokół (np. Let's Encrypt).

Zalety:

- Globalne zaufanie: Takie certyfikaty są domyślnie uznawane przez wszystkie popularne przeglądarki i systemy operacyjne.

- Realistyczne odwzorowanie produkcji: Najwierniejsze symulowanie ustawień HTTPS znanych z produkcji.

- Automatyzacja: Obsługa ACME umożliwia automatyczne pobieranie i odnawianie certyfikatów.

Zastosowanie: Głównie do symulowania środowiska produkcyjnego lub w sytuacji, gdy lokalna strona dostępna jest przez publiczną domenę i zależy Ci na pełnym zaufaniu certyfikatu.

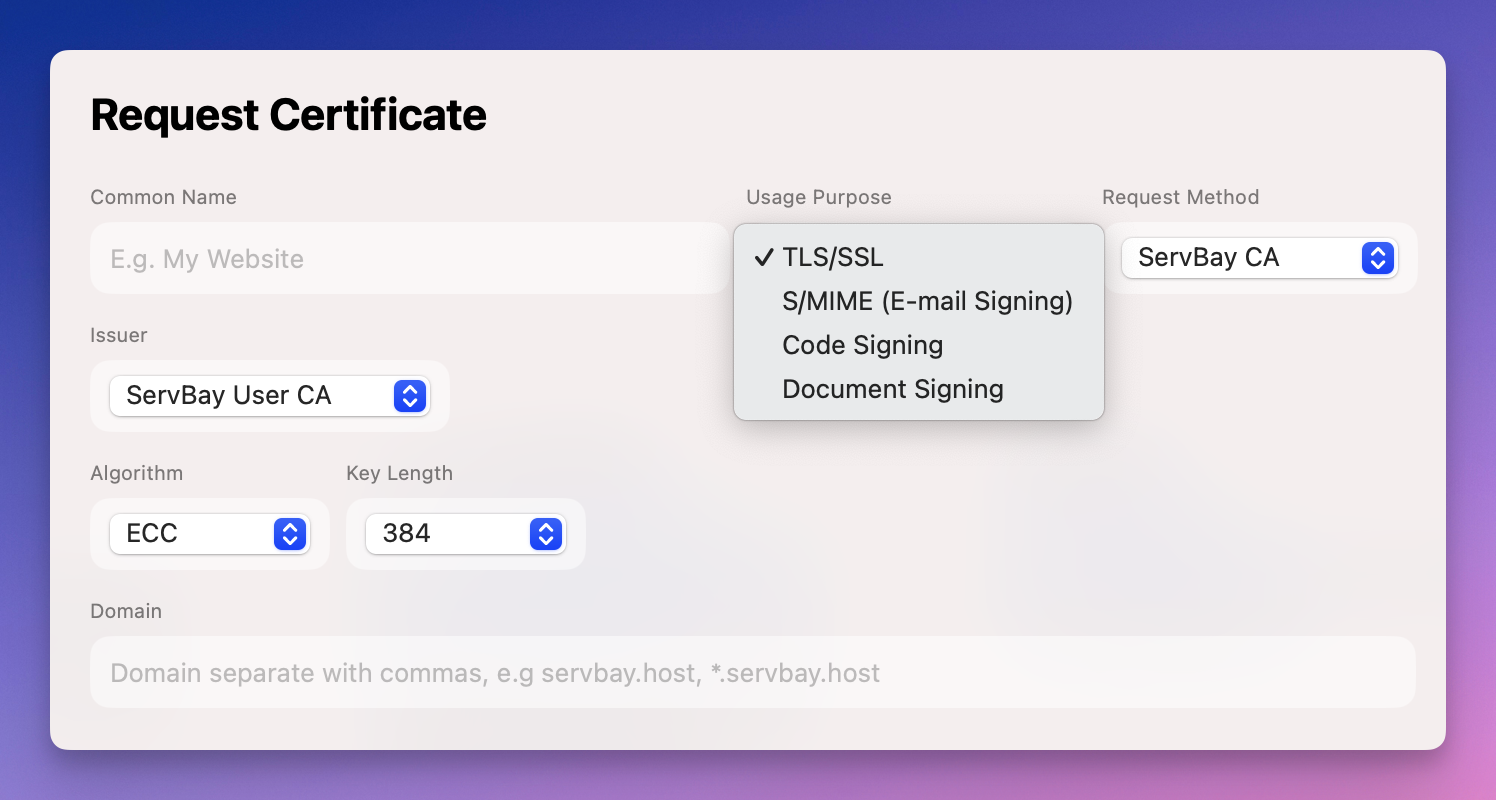

Ilustracja: Konfiguracja certyfikatu zewnętrznego w ServBay

Ilustracja: Konfiguracja certyfikatu zewnętrznego w ServBay

Jak skonfigurować SSL/HTTPS w ServBay

ServBay oferuje intuicyjny interfejs UI, dzięki czemu konfiguracja SSL/TLS dla lokalnej strony jest bardzo prosta. Oto podstawowe kroki:

- Uruchom ServBay: Włącz aplikację ServBay.

- Przejdź do zarządzania stronami: Wybierz w UI sekcję „Strony” (ang. Websites).

- Wybierz lub utwórz stronę: Skonfiguruj HTTPS dla istniejącej witryny lub dodaj nową (np. root strony:

/Applications/ServBay/www/servbay.demo). - Włącz SSL: W opcjach strony znajdź ustawienia SSL/HTTPS i aktywuj je.

- Wybierz rodzaj certyfikatu: Dopasuj typ certyfikatu do swoich potrzeb:

- ServBay CA: Wystawia certyfikat lokalnie przez CA ServBay (zalecane dla developmentu). Może być konieczna instalacja certyfikatu CA ServBay w magazynie zaufanych certyfikatów systemu.

- Certyfikat samopodpisany: Stworzysz go bezpośrednio przez ServBay.

- Import certyfikatu: Załaduj własne pliki certyfikatu z zewnętrznego CA (.crt/.pem i .key).

- ACME: Pozyskasz certyfikat przez protokół ACME (zwykle wymaga domeny publicznej).

- Zapisz i zastosuj zmiany: Zatwierdź ustawienia strony. ServBay automatycznie zrestartuje odpowiedni serwer www (np. Nginx lub Caddy), aby nowe konfiguracje zaczęły działać.

Po tych krokach możesz wejść na swoją stronę przez https://twoja-lokalna-domena.

Szczegółowy przewodnik konfiguracji

Dokładne instrukcje dotyczące pracy z różnymi rodzajami certyfikatów SSL w ServBay znajdziesz w poniższych dokumentach:

Najczęstsze pytania (FAQ)

- Dlaczego przeglądarka ostrzega przy korzystaniu z certyfikatu samopodpisanego na lokalnej stronie?

- Certyfikat samopodpisany nie został potwierdzony przez powszechnie zaufane CA, więc przeglądarka nie ma pewności co do tożsamości strony i wystawcy certyfikatu, dlatego wyświetla ostrzeżenie.

- Czym różni się lokalny CA ServBay od publicznego CA?

- Lokalny CA ServBay (np. ServBay User CA) jest przeznaczony specjalnie do środowiska developerskiego i domyślnie nie jest zaufany przez publiczne oprogramowanie. Możesz jednak dodać taki certyfikat do zaufanych na swoim komputerze, aby uniknąć ostrzeżeń. Publiczny CA (np. Let's Encrypt) jest globalnie zaufany i jego certyfikaty są uznawane przez wszystkie systemy i przeglądarki – są więc właściwe do produkcji.

- Czy mogę dodać HTTPS dla

localhostw ServBay?- Tak,

localhostjest przez większość przeglądarek traktowany jako „kontekst bezpieczny”, więc nawet certyfikat samopodpisany z reguły nie wywoła ostrzeżenia (choć mogą być wyjątki zależne od przeglądarki). ServBay pozwala skonfigurować HTTPS dlalocalhostlub dowolnej lokalnej domeny.

- Tak,

- Czy HTTPS obniża wydajność lokalnych stron?

- Teoretycznie SSL/TLS wiąże się z lekkim narzutem związanym z handshake i szyfrowaniem, lecz na współczesnych komputerach jest on niezauważalny. Zyski związane z bezpieczeństwem i wygodą testów znacznie przewyższają minimalne straty wydajności.

Podsumowanie

Stosowanie SSL/TLS (HTTPS) w lokalnym środowisku deweloperskim to nie tylko ważny etap symulowania warunków produkcyjnych, ale też sposób na pełne wykorzystanie nowoczesnych funkcji webowych i komfortowe testowanie. ServBay, dzięki rozbudowanym mechanizmom PKI i CA oraz wsparciu dla certyfikatów ServBay CA, samopodpisanych, zewnętrznych oraz ACME, sprawia, że konfiguracja HTTPS dla lokalnej strony jest niezwykle prosta i szybka.

Zacznij korzystać z HTTPS już podczas developmentu, by Twoje aplikacje były bezpieczne od samego początku.