ServBayを使ったローカル開発環境向けSSL(HTTPS)設定ガイド

現代のWeb開発においては、本番環境だけでなくローカル開発環境でもWebサイトのセキュリティを確保することが非常に重要です。SSL(Secure Sockets Layer)や、それに置き換わったTLS(Transport Layer Security)といったプロトコルでHTTPSを有効化することは、データ通信の保護に不可欠です。これらにより、クライアント(ブラウザ等)とサーバー間のデータが暗号化され、機密情報が盗聴や改ざんされるリスクを低減できます。

ServBayは強力なローカルWeb開発環境として、充実したPKI(公開鍵基盤)およびCA(認証局)機能を標準搭載しており、HTTPS設定を大きく簡素化します。ServBayの内蔵証明書管理ツールを活用することで、ServBay CAによる信頼性の高いローカル証明書の発行や自己署名証明書、あるいはACME経由で第三者認証局から発行された証明書の利用など、様々な形で本番環境に近いHTTPS通信がローカルでも手軽に再現できます。

本記事では、SSL/TLSの基本概念、ローカル開発でHTTPSが重要な理由、そしてServBayがどのようにそれを容易に実現できるかを解説します。

SSL/TLSおよびHTTPSとは?

**SSL(Secure Sockets Layer)は、ネットワーク通信において暗号化されたリンクを確立するための標準的なセキュリティプロトコルです。現在は、より強力なTLS(Transport Layer Security)**に置き換えられていますが、「SSL」という単語は依然として広く使われています。

**HTTPS(Hypertext Transfer Protocol Secure)**は、HTTPのセキュアバージョンであり、新たなプロトコルではなく、HTTPの下層でSSL/TLSによる暗号化を追加しています。HTTPSを介して送信される全てのデータはSSL/TLSにより暗号化され、通信の機密性と完全性が確保されます。

SSL/TLSの仕組み(簡易版)

HTTPSでWebサイトにアクセスする際、クライアント(ブラウザ)とサーバーの間で「ハンドシェイク」と呼ばれる安全な接続確立プロセスが行われます。

- クライアントから接続要求: クライアントがサーバーに対してHTTPSでの接続要求を送ります。

- サーバーが証明書と暗号スイートを送信: サーバーは応答としてSSL/TLS証明書とサポートする暗号スイートのリストを送付します。

- クライアントが証明書を検証: クライアントは証明書の有効性、発行元の信頼性、証明書のドメイン名がアクセス先と一致するか等を確認します。不正な証明書(例:自己署名や信頼できないCA発行の場合)は、ブラウザが警告を表示します。

- クライアントがセッション鍵生成・暗号化: 検証が通れば、クライアントが今セッション用のランダムな対称暗号鍵を生成し、サーバー証明書内の公開鍵で暗号化してサーバーに送ります。

- サーバーがセッション鍵を復号: サーバーは自身の秘密鍵で暗号化されたセッション鍵を復号します。

- 安全な暗号通信開始: クライアントとサーバーは、同じセッション鍵を使い、その後の通信は全て暗号化・復号されます。

このハンドシェイク手順によって、通信の秘密性(当事者のみが内容を読み取れる)とサーバーの認証性が保証されます。

ローカル開発環境でSSL/TLS(HTTPS)が必要な理由

多くの開発者はHTTPSが本番環境のみで重要だと考えがちですが、ローカルでもHTTPSを使うことで得られる重要な利点があります。

- 本番環境の忠実な再現: 本番環境はHTTPSが必須であることが多く、開発時からHTTPSを使うことで本番に近い挙動を再現できます。これにより、セキュリティが前提の機能(例:一部のAPIや機能)が開発段階で動作確認できます。

- ブラウザ特有機能の有効化: 近年のWeb APIや機能(Service WorkersやGeolocation API、Web Cryptography API等)はセキュアなコンテキスト(HTTPSや

localhost)でしか動作しない場合がほとんどです。HTTPのみのローカル環境ではテスト不可となる場合があります。 - 混在コンテンツのテスト: 外部のスクリプトや画像をサイトで読み込む際、HTTPSページにHTTPリソースが混じると「Mixed Content」警告、または完全に読み込みブロックされます。ローカルでHTTPS運用することでこれらを事前に確認可能です。

- API連携の検証: ローカル上でバックエンドAPIサービス等をHTTPSで公開し、外部のHTTPSサービスと連携する場合、自身のサービスがHTTPSでなければセキュリティ制約で連携できないことがあります。

- 開発者のセキュリティ意識向上: 日常的にHTTPSを使う習慣を持つことで、より安全なシステム設計や設定が身につきます。

ServBayにおけるSSL/TLSサポートと証明書管理

ServBayはローカル開発環境向けに最適化された強力なSSL/TLS対応と、柔軟な証明書管理機能を備えています。主な特徴は、内蔵PKIシステムと多様な証明書タイプのサポートにあります。

1. ServBay管理のローカルCA(ローカル開発向け推奨)

ServBayには独自の証明書認証局(CA)システムがあり、ServBay User CA - ECC RootやServBay Public CA - RSA Root/ServBay Public CA - ECC Rootが含まれます。ServBayのルートCA証明書をOSやブラウザにインストールすれば、ServBayが発行する全てのローカル証明書が信頼されます。

メリット:

- ブラウザ警告なし: ServBay CA発行の証明書は信頼済みとして扱われ、ローカルサイトにアクセス時に警告が出ません。

- 管理が簡単: ServBay UIからローカルサイト用証明書の発行・管理が簡単に操作できます。

- 信頼チェーンを再現: 本番に近い証明書チェーンを構築できます。

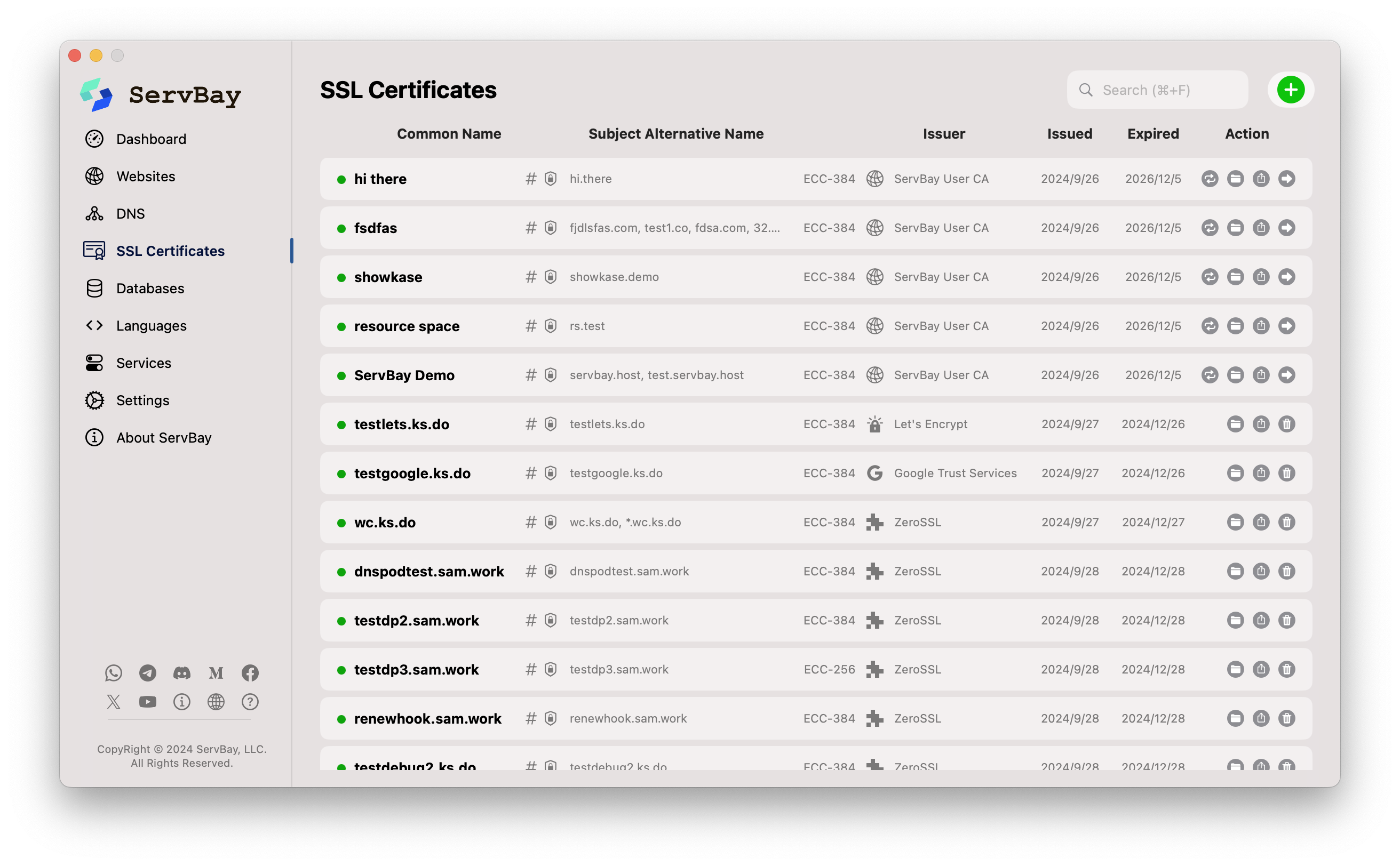

図:ServBayのCA管理画面

図:ServBayのCA管理画面

2. 自己署名証明書(素早いテスト用)

ServBayでWebサイト用の自己署名証明書を直接生成できます。これは自分自身で発行・署名するタイプで、第三者CAによる保証はありません。

メリット:

- 即時発行が可能: 外部サービス不要で、その場で利用開始できます。

- 通信の暗号化: データ転送の暗号化は担保されます。

デメリット:

- ブラウザ警告発生: ほとんどのブラウザは自己署名証明書を信頼しないため、アクセス時に警告が表示されます。開発体験を損ねるため通常推奨されません。

3. サードパーティ(第三者CA)発行証明書(ACME対応含む)

ServBayはLet's EncryptやZeroSSL、DigiCertなど公的CA発行のSSL/TLS証明書のインポートを完全サポートします。また、内蔵のACMEクライアントで各種ACME対応CAから直接自動申請・自動更新も可能です(例:Let's Encrypt)。

メリット:

- グローバル信頼: 主要OS・ブラウザが標準で信頼しているため、確実な動作が保証されます。

- 本番環境の再現: 本番そのままのHTTPS構成が再現できます。

- 自動化: ACME機能により証明書の申請と更新作業を自動化できます。

利用シーン: 本番環境シミュレートや公共ドメインでローカルサービスに完全な信頼を持たせたい場合などに最適です。

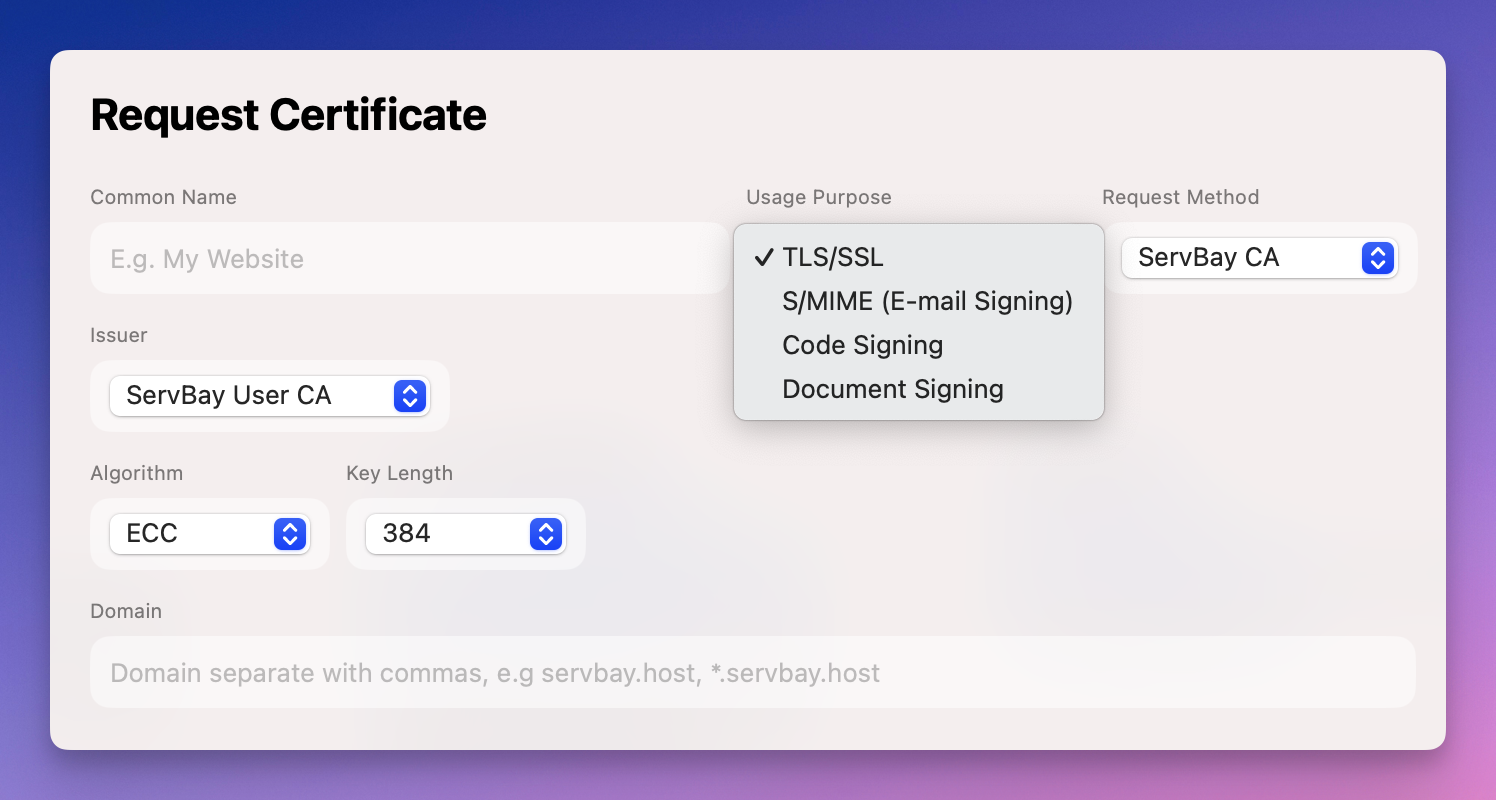

図:ServBayでのサードパーティ証明書設定画面

図:ServBayでのサードパーティ証明書設定画面

ServBayでのSSL/HTTPS設定方法

ServBayの直感的なUIにより、ローカルWebサイトのSSL/TLS設定が非常に簡単に行えます。おおまかな手順は以下の通りです。

- ServBayを起動: アプリケーションを起動します。

- Webサイト管理画面へ: ServBay UIで「Webサイト」ページに移動します。

- 対象サイトを選択または作成: HTTPS対応したい既存サイトを選択、または新しいサイト(例:

/Applications/ServBay/www/servbay.demo等をルートに指定)を作成します。 - SSLを有効化: サイト設定でSSL/HTTPSオプションを見つけて有効にします。

- 証明書タイプを選択: 要件に合わせて証明書の種類を選びます。

- ServBay CA: 内蔵CAによる証明書発行(ローカル開発推奨)。事前にルートCAのシステムへのインストールが必要な場合もあります。

- 自己署名: その場で自己署名証明書を生成。

- 証明書のインポート: 既存のサードパーティ証明書ファイル(.crt/.pemや.key)を読み込む。

- ACME: ACMEプロトコル経由で自動発行(通常、サイトがパブリックネットワークから到達可能な必要があります)。

- 保存して反映: サイト設定を保存すると、ServBayが自動でWebサーバー(NginxやCaddy等)を再起動し内容を反映します。

これら手順だけで、https://(ローカルドメイン名)でWebサイトに安全にアクセスできます。

詳細な手順ガイド

ServBayでさまざまなSSL証明書を具体的に設定・管理する方法については、以下のドキュメントをご参照ください。

よくある質問(FAQ)

- Q: 自己署名証明書でローカルサイトにアクセスするとブラウザ警告が出るのはなぜ?

- A: 自己署名証明書は一般的なブラウザやOSにより信頼される第三者CA経由ではないため、証明書の発行者やWebサイトの信頼性を検証できません。そのためセキュリティ警告が表示されます。

- Q: ServBayのローカルCAと公共CAの違いは?

- A: ServBayのローカルCA(例:ServBay User CA)は、ローカル開発のために設計された認証局で、デフォルトではシステムに信頼されていませんが、自分でOS等にルート証明書をインストールすることで開発環境内だけで信頼されるようになります。対して公共CA(例:Let's Encrypt)のルート証明書はデフォルトでOSやブラウザに組み込まれ、全世界で信頼されています(本番環境用)。

- Q: ServBayで「localhost」にHTTPSを設定できますか?

- A: 可能です。大抵のブラウザは

localhostを「セキュアコンテキスト」として扱うため、自己署名証明書でも警告が出ない場合が多いです(挙動はブラウザ依存)。ServBayの証明書機能を使い、localhostや他のローカルドメインにもHTTPSが設定できます。

- A: 可能です。大抵のブラウザは

- Q: HTTPSを使うとローカルサイトのパフォーマンスが低下しますか?

- A: 理論上、SSL/TLSのハンドシェイクや暗号化・復号化分の負荷は増えますが、現代のPCにおいてローカル開発用途では通常ほとんど無視できるレベルです。得られるセキュリティや利便性の価値の方が断然大きいと言えるでしょう。

まとめ

ローカル開発環境でのSSL/TLS(HTTPS)活用は、本番環境の再現だけでなく、最新Web機能の有効化や開発効率・体験向上にも不可欠です。ServBayは強力なPKI・CA機能と、ServBay CA/自己署名/第三者/ACME証明書の多様なサポートにより、ローカルWebサイトのHTTPS設定をこれまでになく容易かつ効率的にします。

開発の最初からHTTPSを取り入れ、アプリケーションのセキュリティを根本から強化しましょう。