Configurare SSL (HTTPS) nell’Ambiente di Sviluppo Locale con ServBay

Nello sviluppo web moderno, garantire la sicurezza del sito è fondamentale, anche negli ambienti di sviluppo locale. Attivare HTTPS tramite i protocolli SSL (Secure Sockets Layer) o la sua evoluzione, TLS (Transport Layer Security), è un passo cruciale per proteggere la trasmissione dei dati. Questi protocolli criptano i dati scambiati tra client (come i browser) e server, impedendo l’intercettazione o la manipolazione di informazioni sensibili.

ServBay, potente ambiente di sviluppo web locale, integra un’infrastruttura PKI (Public Key Infrastructure) completa e funzionalità CA (Certificate Authority), semplificando enormemente la configurazione di HTTPS per i tuoi siti locali. Grazie ai suoi strumenti di gestione certificati integrati, puoi scegliere facilmente tra l’emissione di certificati locali attendibili firmati dalla CA di ServBay, certificati self-signed o certificati di terze parti ottenuti tramite ACME e altre modalità, simulando così l’accesso HTTPS di un ambiente di produzione anche in locale.

In questo articolo approfondiremo i concetti chiave di SSL/TLS, l’importanza di usare HTTPS negli ambienti di sviluppo locale e come ServBay ti aiuta a raggiungere questo obiettivo con facilità.

Che cosa sono SSL/TLS e HTTPS?

SSL (Secure Sockets Layer) è un protocollo di sicurezza standard per stabilire collegamenti criptati nelle connessioni di rete. Anche se SSL è stato deprecato e sostituito dalla versione più sicura TLS (Transport Layer Security), il termine “SSL” è ancora comunemente utilizzato.

HTTPS (Hypertext Transfer Protocol Secure) è la versione sicura del protocollo HTTP. In realtà non è un nuovo protocollo, ma piuttosto HTTP utilizzato sopra un livello di crittografia SSL/TLS. Tutti i dati trasmessi sotto HTTPS sono criptati dal livello SSL/TLS per garantirne la riservatezza e integrità durante il trasferimento.

Come funziona SSL/TLS (versione semplificata)

Quando visiti un sito web tramite HTTPS, il client (browser) e il server eseguono una procedura detta “handshake” per stabilire una connessione sicura:

- Il client avvia una connessione: Il client richiede la creazione di una connessione HTTPS sicura con il server.

- Il server risponde e invia il certificato: Il server risponde inviando il proprio certificato SSL/TLS e la lista dei cipher supportati.

- Il client verifica il certificato: Dopo aver ricevuto il certificato, il client ne verifica validità, affidabilità dell’autorità di rilascio e corrispondenza con il dominio. Se il certificato non è attendibile (ad esempio self-signed o proveniente da una CA non riconosciuta), il browser mostra un avviso di sicurezza.

- Il client genera e cifra la chiave di sessione: Se il certificato è valido, il client genera una chiave simmetrica casuale per la sessione e la cripta usando la chiave pubblica del server, quindi la invia al server.

- Il server decifra la chiave di sessione: Il server usa la propria chiave privata per decifrare i dati ricevuti dal client e ottenere la chiave di sessione.

- Stabilimento della connessione criptata: Ora client e server condividono una chiave di sessione identica. Tutta la comunicazione successiva sarà cifrata e decifrata con questa chiave simmetrica.

Questa procedura di handshake assicura la riservatezza delle comunicazioni (solo client e server possono decifrare i dati) e l’autenticità del server.

Perché utilizzare SSL/TLS (HTTPS) anche nello sviluppo locale?

Molti sviluppatori pensano che HTTPS sia rilevante solo in produzione, ma usarlo già in locale ha vantaggi chiave:

- Simulazione dell’ambiente di produzione: In produzione HTTPS è standard. Usarlo in locale aiuta a simulare fedelmente le condizioni di produzione, evitando problemi causati da differenze di protocollo (ad es. funzionalità disponibili solo in contesti sicuri).

- Accesso a funzionalità specifiche del browser: Diversi Web API moderni e funzionalità dei browser (come Service Workers, Geolocation API, Web Cryptography API, ecc.) richiedono un contesto sicuro (HTTPS o

localhost) per motivi di sicurezza. Senza HTTPS, alcune funzioni non saranno testabili in locale. - Test sui contenuti misti: Se il sito carica risorse esterne (script, CSS, immagini ecc.), caricare risorse HTTP su una pagina HTTPS genera warning sui “contenuti misti” o viene addirittura bloccato dal browser. Usare HTTPS in locale aiuta a individuare e risolvere questi problemi anticipatamente.

- Chiamate API e integrazioni: Se i servizi backend locali devono comunicare con altri servizi esterni via HTTPS, l’assenza di HTTPS sul servizio interno può produrre errori dovuti a restrizioni di sicurezza o complicare la configurazione.

- Migliore consapevolezza della sicurezza: Abituarsi all’uso di HTTPS anche in locale porta gli sviluppatori a gestire meglio la sicurezza e anticipare eventuali criticità.

Supporto SSL/TLS e Gestione Certificati in ServBay

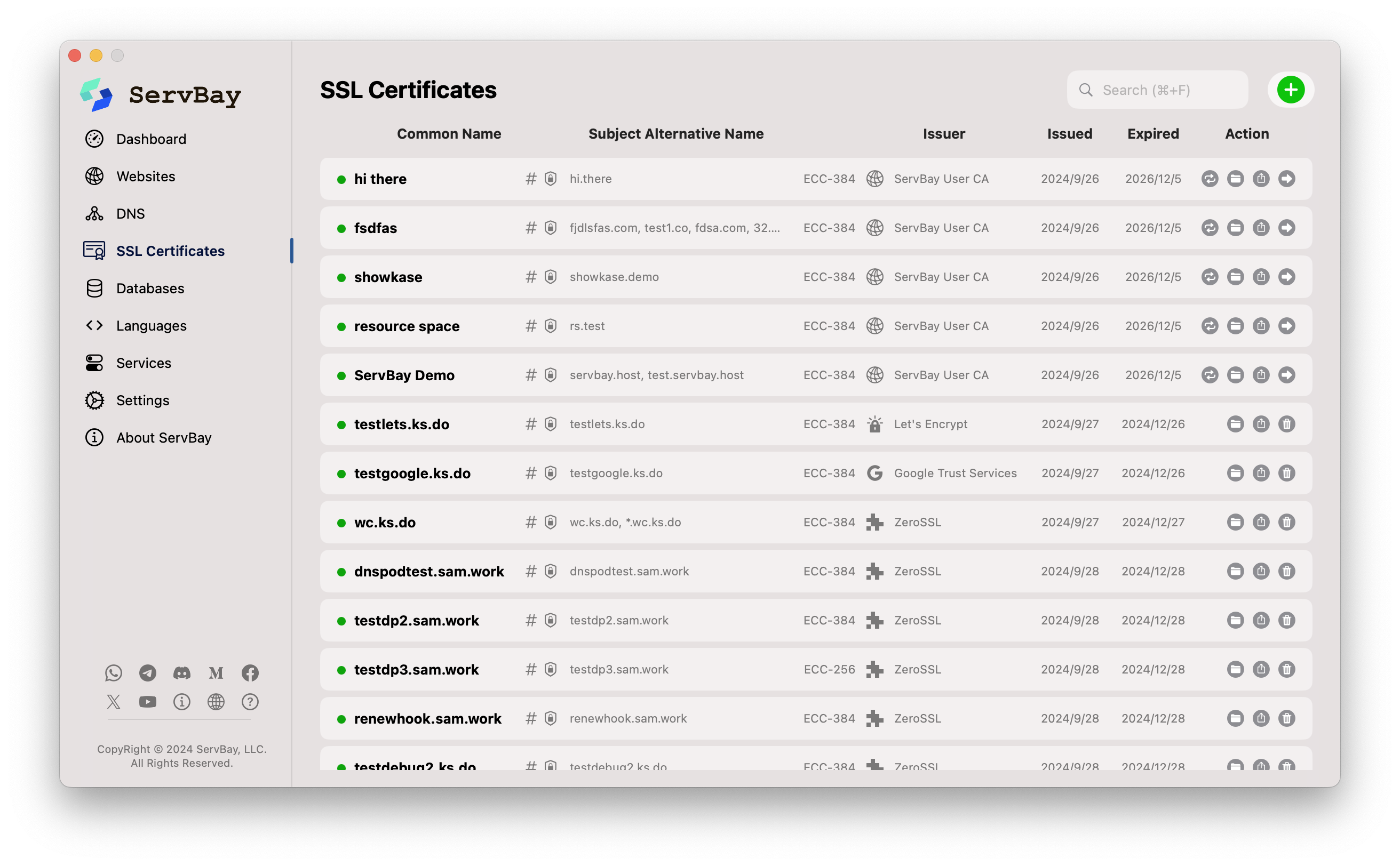

ServBay offre supporto SSL/TLS potente e flessibile, ottimizzato appositamente per l’esperienza degli sviluppatori in ambiente locale. Il suo punto di forza è il sistema PKI integrato e il supporto a diversi tipi di certificato:

1. CA Locale Gestita da ServBay (consigliata per lo sviluppo locale)

ServBay integra un proprio sistema CA (Certificate Authority), tra cui ServBay User CA - ECC Root e ServBay Public CA - RSA Root/ServBay Public CA - ECC Root. Installando il certificato root della CA ServBay nel sistema operativo o nel browser, quest’ultimo considererà affidabili tutti i certificati locali firmati da ServBay.

Vantaggi:

- Nessun avviso di sicurezza: I certificati firmati da ServBay CA vengono riconosciuti come attendibili, eliminando i warning di sicurezza sui siti locali.

- Praticità: Gestione ed emissione certificati per siti locali direttamente tramite la UI di ServBay.

- Simulazione della catena di fiducia: Possibile simulare la catena di fiducia dei certificati di produzione.

Figura: Interfaccia di gestione CA integrata in ServBay

Figura: Interfaccia di gestione CA integrata in ServBay

2. Certificati Self-Signed (per test rapidi)

Puoi generare facilmente certificati self-signed per i tuoi siti tramite ServBay. Questi certificati sono autocertificati, cioè sono generati e firmati senza il coinvolgimento di una CA esterna.

Vantaggi:

- Creazione immediata: Non richiede servizi esterni e può essere generato istantaneamente.

- Crittografia attiva: Permette la cifratura dei dati trasmessi.

Svantaggi:

- Avvisi del browser: La maggior parte dei browser non si fida dei certificati self-signed, mostrando avvisi di sicurezza evidenti. Questo compromette l’esperienza di sviluppo; sconsigliato come scelta principale.

3. Certificati di Autorità Pubbliche (compresi quelli tramite ACME)

ServBay consente di importare certificati SSL/TLS rilasciati da CA pubbliche fidate (come Let's Encrypt, ZeroSSL, DigiCert, ecc.). Inoltre, puoi usare il client ACME integrato per richiedere e rinnovare automaticamente certificati da CA compatibili (ad es. Let's Encrypt).

Vantaggi:

- Affidabilità universale: Questi certificati sono riconosciuti come attendibili da tutti i principali browser e sistemi operativi.

- Simulazione realistica della produzione: Riproduce esattamente la configurazione HTTPS che utilizzeresti online.

- Automazione: Grazie a ACME, l’emissione e il rinnovo dei certificati è completamente automatizzato.

Quando usarli: Ideali per simulare la produzione o accedere ai servizi locali tramite nomi dominio pubblici e necessità di fiducia assoluta.

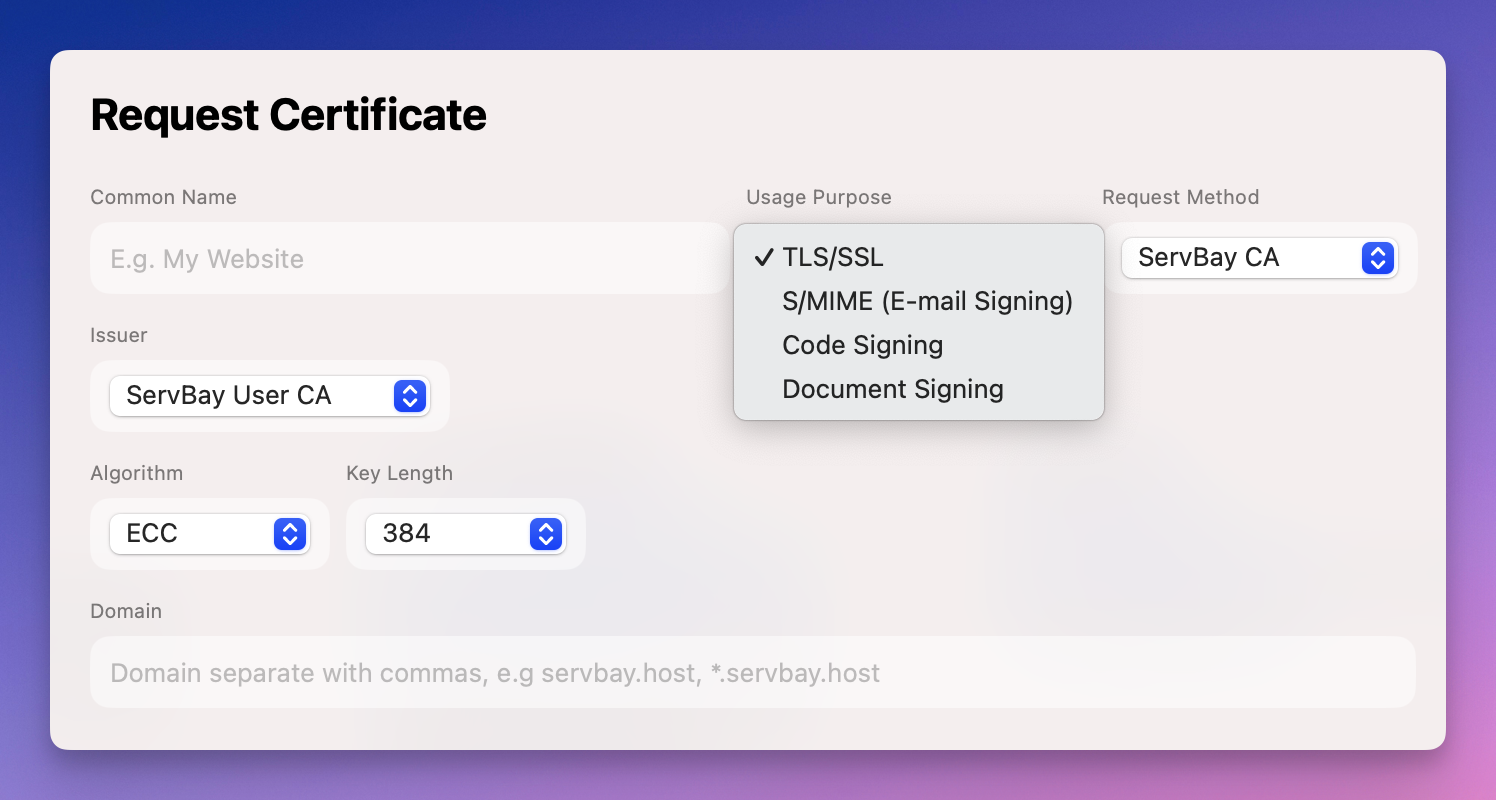

Figura: Configurazione di un certificato di terze parti in ServBay

Figura: Configurazione di un certificato di terze parti in ServBay

Come configurare SSL/HTTPS in ServBay

ServBay offre una UI intuitiva che rende estremamente semplice la configurazione SSL/TLS per i siti locali. Ecco i passaggi principali:

- Apri ServBay: Avvia l’applicazione ServBay.

- Vai alla gestione siti: Nella UI di ServBay, accedi alla sezione “Siti Web” (o Websites).

- Seleziona o crea il sito: Scegli un sito già esistente oppure creane uno nuovo (ad esempio, con root

/Applications/ServBay/www/servbay.demo). - Attiva SSL: Nella configurazione del sito, individua le opzioni relative a SSL/HTTPS e attivale.

- Scegli il tipo di certificato:

- ServBay CA: Usa certificati firmati dalla CA interna di ServBay (consigliato per sviluppo locale). Potrebbe essere necessario installare il certificato root di ServBay nel sistema.

- Self-Signed: Genera direttamente un certificato self-signed.

- Importa certificato: Importa certificati di terze parti già in tuo possesso (.crt/.pem e .key).

- ACME: Richiedi automaticamente un certificato tramite protocollo ACME (richiede accessibilità tramite rete pubblica).

- Salva e applica: Salva la configurazione. ServBay riavvierà automaticamente il server web (Nginx, Caddy, ecc.) per applicare le modifiche.

Fatto questo, potrai accedere al tuo sito tramite https://iltuodominio.locale.

Guida alla configurazione dettagliata

Per istruzioni passo passo sulla gestione dei vari tipi di certificati SSL in ServBay, consulta:

Domande Frequenti (FAQ)

- Domanda: Perché il browser mostra un avviso di sicurezza quando accedo con certificato self-signed?

- Risposta: I certificati self-signed non sono validati da CA riconosciute dai browser e sistemi operativi. Il browser non può quindi considerare affidabile l’emittente o il sito, mostrando un avviso.

- Domanda: Differenze tra la CA locale di ServBay e una CA pubblica?

- Risposta: La CA locale di ServBay (ad es. ServBay User CA) è progettata per lo sviluppo locale. Non è attendibile dai sistemi pubblici, ma puoi installarla manualmente nel sistema operativo per renderla affidabile nel tuo ambiente. Le CA pubbliche (come Let's Encrypt) sono preinstallate nei sistemi e browser e sono affidate globalmente, ideali per produzione.

- Domanda: Posso configurare HTTPS per

localhostcon ServBay?- Risposta: Sì,

localhostè generalmente considerato “contesto sicuro” dai browser e spesso anche con certificato self-signed non compare alcun warning (anche se possono esserci differenze tra i browser). Puoi configurare HTTPS sia perlocalhostche per domini locali personalizzati tramite ServBay.

- Risposta: Sì,

- Domanda: L’uso di HTTPS rallenta le performance in ambiente locale?

- Risposta: In teoria, handshake SSL/TLS e crittografia/decrittografia impongono un sovraccarico, ma su computer moderni l’impatto è trascurabile per lo sviluppo locale. I benefici in termini di sicurezza e funzionalità superano ampiamente questo aspetto.

Conclusione

Utilizzare SSL/TLS (HTTPS) nello sviluppo locale non serve solo a simulare fedelmente la produzione, ma è fondamentale per accedere alle moderne funzionalità web e migliorare l’esperienza di sviluppo. ServBay, con la sua robusta PKI interna e il supporto completo a certificati di vario tipo (ServBay CA, self-signed, terze parti, ACME), semplifica come mai prima d’ora la configurazione di HTTPS per siti web locali.

Abbraccia HTTPS fin dalle prime fasi di sviluppo locale per garantire sicurezza alle tue applicazioni fin dalla loro nascita.